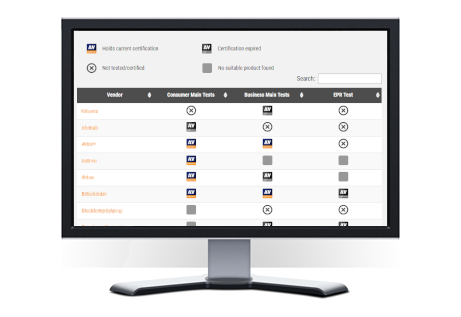

Als Reaktion auf die sich ständig weiterentwickelnde digitale Landschaft freuen wir uns, die "Übersicht über IT-Sicherheitsprodukte" vorstellen zu können. Diese Zusammenstellung umfasst 50 angesehene Anbieter und bietet einen praktischen Leitfaden für diejenigen, die fundierte Entscheidungen im Bereich der Cybersicherheit treffen möchten. https://www.av-comparatives.org/security-products-overview/

Tag: enterprise

Business Security Test August-November 2023

Der zweite Halbjahresbericht der 2023 Enterprise Main-Test Series von AV-Comparatives, der sich mit Real-World Protection, Malware Protection und Performance-Tests befasst, wurde veröffentlicht. Den Bericht inklusive Produktbeschreibungen finden sie unter folgendem Link: https://www.av-comparatives.org/tests/business-security-test-2023-august-november

Test zum Schutz vor fortgeschrittenen Bedrohungen (ATP) 2023

AV-Comparatives hat die Ergebnisse der 2023 Advanced Threat Protection Tests veröffentlicht. Sieben Antivirenprodukte für Privatanwender und acht Endpoint-Security-Programme für Unternehmen für Windows wurden auf Herz und Nieren geprüft.

https://www.av-comparatives.org/testmethod/advanced-threat-protection-tests/

Endpoint Prevention & Response (EPR) Test 2023

AV-Comparatives hat seinen Endpoint Prevention and Response (EPR)-Test veröffentlicht, bei dem die Gesamtbetriebskosten (TCO) der einzelnen Produkte, die Kosten für potenzielle Sicherheitsverletzungen und die Kosten für Betrieb und Genauigkeit berücksichtigt wurden.

https://www.av-comparatives.org/tests/endpoint-prevention-response-epr-test-2023/

Business Test Factsheet August-September 2023

Wir haben das August-September-Factsheet der Business Main-Test Serie veröffentlicht. Sie können das Factsheet hier finden:

https://www.av-comparatives.org/tests/business-security-test-august-september-2023-factsheet/

Der vollständige und ausführlichere Bericht, der auch einen Performance Test und Produktbewertungen enthält, wird im Dezember veröffentlicht.

Der Unterschied zwischen dem EPR-Test von AV-Comparatives und MITRE ATT&CK Engenuity

Sowohl der EPR-Test von AV-Comparatives als auch MITRE Engenuity haben ihre Vorzüge und bieten jeweils nützliche Einblicke in Endpunktsicherheitslösungen. Die Unterschiede zwischen diesen beiden Tests zu verstehen, ist für IT-Manager, CISOs und andere technisch versierte Fachleute, die Endpunktsicherheitslösungen auswählen möchten, die ihre Umgebungen effektiv schützen, von entscheidender Bedeutung.

NGFW Egress C2 Test: Bewertung der Effektivität von Funktionen zur Verhinderung und Erkennung von ausgehendem Netzwerkverkehr

Im Juni 2023 führte AV-Comparatives einen NGFW Egress C2 Test durch, um die Effektivität von NGFW-Produkten bei der Erkennung und Verhinderung von bösartigem Datenverkehr zu bewerten. Bei gezielten Angriffen besteht eines der Ziele von APT-Gruppen darin, die Kontrolle über ein kompromittiertes System zu erlangen, indem sie einen Command-and-Control-Kanal (C2) zu dem vom Angreifer betriebenen Command-and-Control-Server öffnen. Wenn sich der Angreifer bereits über eine vertrauenswürdige Beziehung Zugang zum System verschafft hat oder Malware über Phishing oder USB-Laufwerke eingeschleust hat, kann er C2-Malware verwenden, um den C2-Kanal zu öffnen.

Business Security Test März-Juni 2023

Der erste Halbjahresbericht der Enterprise Main-Test Series 2023 von AV-Comparatives, der einen Real-World-Protection Test, Malware-Protection Test und Performance Test enthält, wurde veröffentlicht. Der Bericht enthält auch Produktbewertungen und kann hier abgerufen werden: https://www.av-comparatives.org/tests/business-security-test-2023-march-june

Anti-Tampering Certification Test

AV-Comparatives hat die Ergebnisse des Anti-Tampering Certification Test auf seiner Website veröffentlicht, zusammen mit detaillierten Informationen über die Methodik und die Kriterien, die bei der Bewertung verwendet wurden. Jedes Jahr bietet AV-Comparatives einen Fokustest an, bei dem sich Anbieter für die Zertifizierung bewerben können. In diesem Jahr lag der Schwerpunkt auf "Defense Evasion" (Anti-Tampering). Sowohl Anbieter als auch Kunden werden ermutigt, die Ergebnisse zu prüfen und sie zu nutzen, um fundierte Entscheidungen über Cybersicherheitslösungen zu treffen.

https://www.av-comparatives.org/news/anti-tampering-certification-test/

Business Security Test August-November 2022

Der zweite Halbjahresbericht der Enterprise Main-Test Series 2022 von AV-Comparatives, der sich mit Real-World Protection Test, Malware Protection Test und Performance Test befasst, ist erschienen. Der Bericht enthält auch Reviews zu den einzelnen Produkten, die hier abgerufen werden können: https://www.av-comparatives.org/tests/business-security-test-2022-august-november