Einführung

AV-Comparatives ist ein unabhängiges Testlabor, das rigorose Tests von Security-Softwareprodukten durchführt. AV-Comparatives wurde im Jahr 2004 gegründet und hat seinen Sitz in Innsbruck, Österreich.

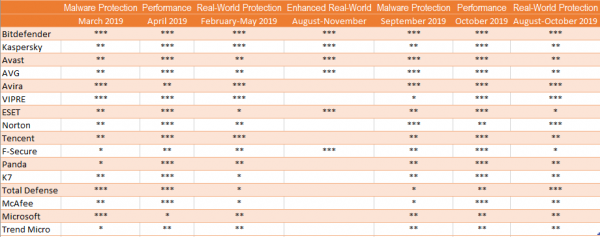

Am Ende eines jeden Jahres veröffentlicht AV-Comparatives einen zusammenfassenden Bericht, um die verschiedenen im Laufe des Jahres getesteten Antivirus-Produkte für Endverbraucher zu kommentieren und die Produkte hervorzuheben, die in den verschiedenen Tests, die in den zwölf Monaten stattgefunden haben, am besten abgeschnitten haben. Bitte beachten Sie, dass dieser Bericht alle Consumer Main-Series Tests des Jahres 2019 berücksichtigt, d.h. nicht nur die neuesten Tests. Die Kommentare und Schlussfolgerungen basieren auf den Ergebnissen in den verschiedenen vergleichenden Testberichten sowie auf den Beobachtungen, die während der Tests gemacht wurden (https://www.av-comparatives.org/test-methods/).

Geprüfte Produkte

Die Produkte der folgenden Hersteller wurden in die öffentliche Main-Test Series von AV-Comparatives für 2019 aufgenommen und die Wirksamkeit ihrer Produkte wurde unabhängig bewertet. Wir freuen uns, dass die diesjährigen Tests mehreren Anbietern geholfen haben, kritische und andere Fehler in ihrer Software zu finden, und dass dies zur Verbesserung der Produkte beigetragen hat.

Approved Security Product Award

Die getesteten Produkte aller 16 oben genannten Anbieter sind von AV-Comparatives 2019 genehmigte Windows-Sicherheitsprodukte.

Management Summary

Tests

2019 unterzog AV-Comparatives 16 Consumer-Security-Produkte für Windows einer strengen Prüfung. Alle Programme wurden auf ihre Fähigkeit getestet, vor realen Bedrohungen aus dem Internet zu schützen, Tausende aktueller Schadprogramme zu identifizieren, fortschrittliche gezielte Angriffe abzuwehren und Schutz zu bieten, ohne den PC zu verlangsamen.

Ergebnisse und Auszeichnungen

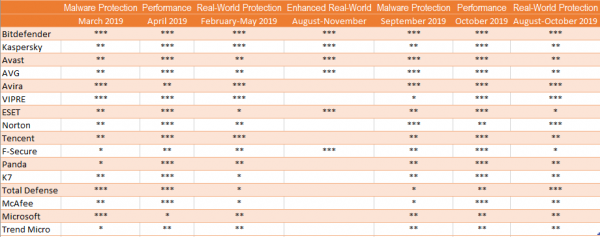

Während alle Programme in unserem Test insgesamt ein akzeptables Niveau erreichten, schnitten einige Programme besser ab als andere. Einzelheiten finden Sie unter "Überblick über die im Jahr 2019 erreichten Level". Um die Produkte zu würdigen, die in unseren Tests herausragende Ergebnisse erzielen, haben wir am Jahresende eine Reihe von Auszeichnungen vergeben, die die besten Ergebnisse in jedem Test und insgesamt hervorheben. Die Auszeichnungen "Product of the Year" und "Top-Rated" basieren auf der Gesamtleistung in der Consumer Main-Test Series; außerdem gibt es Gold-, Silber- und Bronze-Auszeichnungen für jeden einzelnen Testtyp. Weitere Einzelheiten zu den Auszeichnungen finden Sie im Abschnitt Preisträger. Der Product of the Year Award 2019 geht an Bitdefender; die Top-Rated Products 2019 sind (in alphabetischer Reihenfolge) Avast, AVG und Kaspersky.

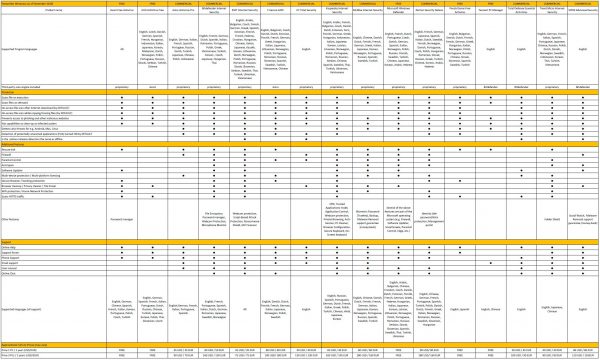

Übersicht der getesteten Produkte

Hier finden Sie eine Zusammenfassung für jedes der geprüften Programme, mit einem Hinweis auf die einzelnen Erfolge während des Jahres. Obwohl die Benutzeroberfläche keinen Einfluss auf die Preisvergabe hat, haben wir auch einige der besten User-Interface-Features notiert.

Avast ist ein Top-Rated Product im Jahr 2019. In vier der diesjährigen Tests erhielt er die Auszeichnung "Advanced+", in den anderen drei die Auszeichnung "Advanced". Außerdem erhält es einen gemeinsamen Bronze Award für Malware Protection und einen gemeinsamen Silver Award für Advanced Threat Protection. Die Benutzeroberfläche ist sehr übersichtlich und modern, und der Einrichtungsassistent bietet ideale Optionen für Anfänger und Experten.

AVG erhält in diesem Jahr einen Top-Rated Product Award in diesem Jahr. In vier der diesjährigen Tests erhielt es einen Advanced+ und in den anderen drei einen Advanced Award. Außerdem erhielt es einen gemeinsamen Bronze Award für Malware Protection, und einen gemeinsamen Silver Award für Advanced Threat Protection. Die für Touchscreens geeignete Benutzeroberfläche und gute Setup-Optionen.

Avira erhielt bei den diesjährigen Tests fünf Advanced+ Awards und einen Advanced Award. Außerdem erhält es Gold Awards für Real-World Protection und Malware Protection, zusammen mit einem Silver Award für die geringe Anzahl von False-Positives. Es verfügt über eine moderne, berührungsfreundliche Oberfläche.

Bitdefender gewinnt den diesjährigen Auszeichnung zum Produkt des Jahres. Es hat in allen sieben Tests des Jahres 2019 Advanced+ erreicht. Zusätzlich erhält es den Silver Award für beide Real-World Protection und Malware Protection, plus einen gemeinsame Bronze Award für Advanced Threat Protection. Die gut gestaltete Benutzeroberfläche umfasst eine anpassbare Startseite, und der Echtzeitschutz ist hochsensibel.

ESET bekommt den diesjährigen Gold Award für Performance, listet die Bronze Award für die niedrigste Anzahl von False-Positives, und einen gemeinsamen Gold Award für Advanced Threat Protection. Bei den diesjährigen Tests erhielt es drei Advanced+ und zwei Advanced Awards. Die Tester waren beeindruckt von der klaren und einfachen Gestaltung der Benutzeroberfläche und der Benutzerfreundlichkeit.

F-Secure erhielt einen gemeinsamen Bronze Award für Advanced Threat Protection im Jahr 2019. Es wurde außerdem mit zwei Advanced+ und drei Advanced Awards ausgezeichnet. Es verfügt über eine benutzerfreundliche, einfach gestaltete Oberfläche.

K7 bekommt den diesjährigen Bronze Award für Performance. Bei den Tests 2019 erhielt er außerdem zwei Advanced+ und drei Advanced Awards. Die Tester lobten das einfache Design und die beeindruckende Scangeschwindigkeit.

Kaspersky ist ein Top-Rated Product in diesem Jahr und ist mit vier Advanced+ und drei Advanced Awards ausgezeichnet worden. Darüber hinaus erhält es den Gold Award für die geringe Anzahl von False-Positives, und einen gemeinsamen Gold Award für Advanced Threat Protection. Es verfügt über eine einfach zu bedienende, gekachelte Oberfläche und eine Vielzahl von Konfigurationsoptionen.

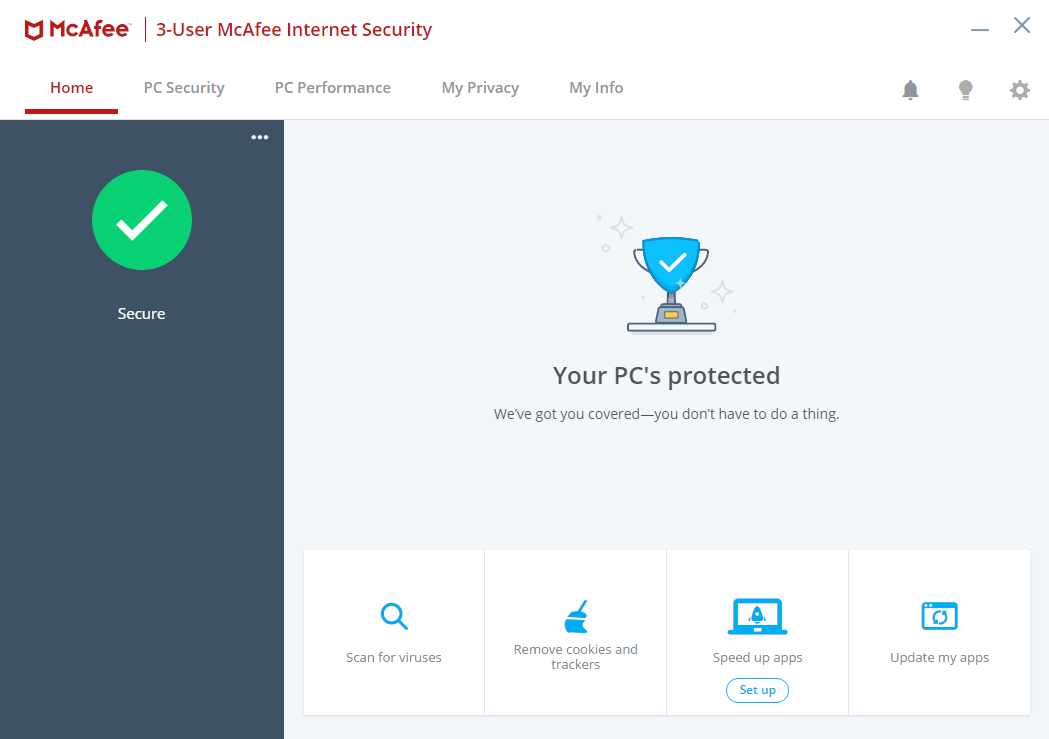

McAfee erhielt bei den diesjährigen Tests zwei Advanced+ und zwei Advanced Awards und einen Silver Award für Performance. Die Benutzeroberfläche ist sauber, modern und benutzerfreundlich. Die Statuswarnungen des Programms sind vorbildlich.

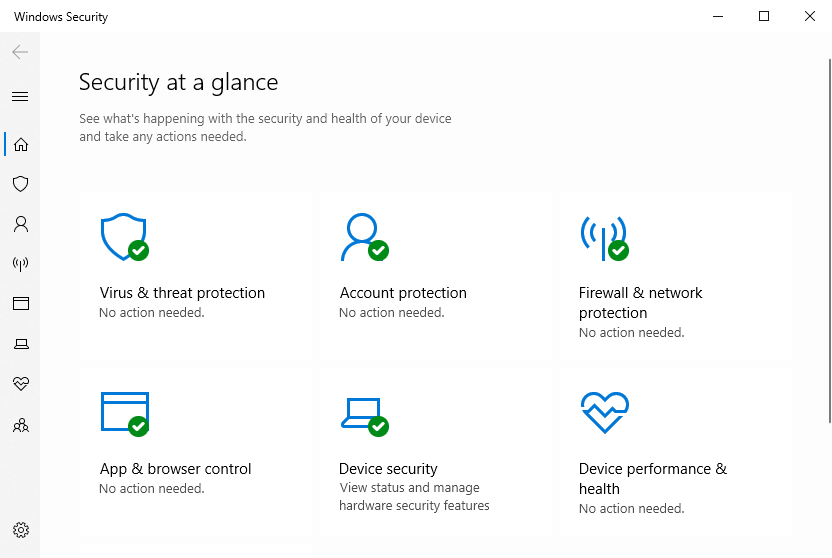

Microsofts Produkt ist in Windows 10 integriert und hat eine einfache, unauffällige Benutzeroberfläche. Bei den diesjährigen Tests erhielt es einen Advanced+ und vier Advanced Awards.

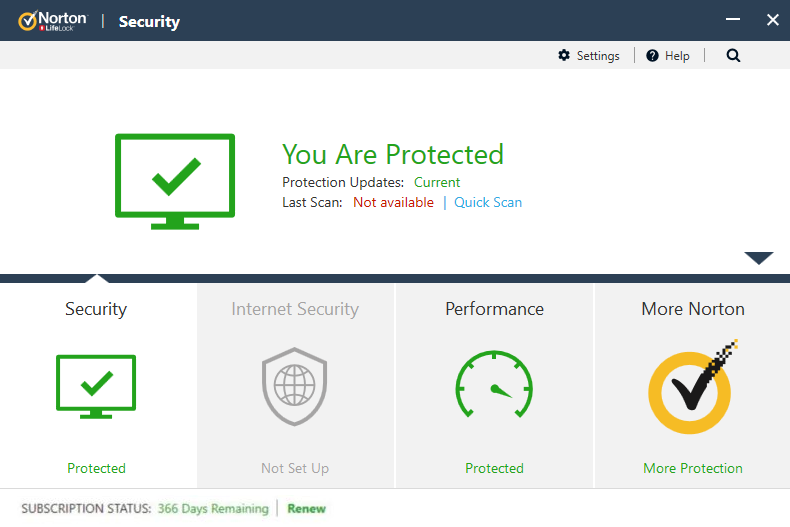

NortonLifeLock's Produkt erhielt bei den diesjährigen Tests drei Advanced+ und drei Advanced Awards. Es bietet eine gut durchdachte Benutzeroberfläche mit detaillierten Malware-Informationen, die über Warnungen zugänglich sind.

Panda erhielt bei den diesjährigen Tests zwei Advanced+ und drei Advanced Awards. Die Tester lobten die Funktion Rescue Kit, mit der Sie eine Wiederherstellungsumgebung von einem bootfähigen USB-Laufwerk ausführen können.

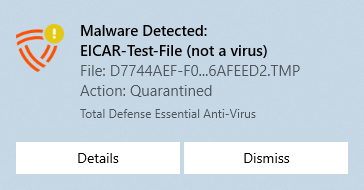

Total Defense erhielt in seinem ersten Testjahr drei Advanced+ Awards. Die Benutzeroberfläche zeichnet sich durch ihre Einfachheit aus.

Tencent (Global English Version) erhielt bei den diesjährigen Tests drei Advanced+ und drei Advanced Awards. Die Benutzeroberfläche hat ein klares, modernes Design.

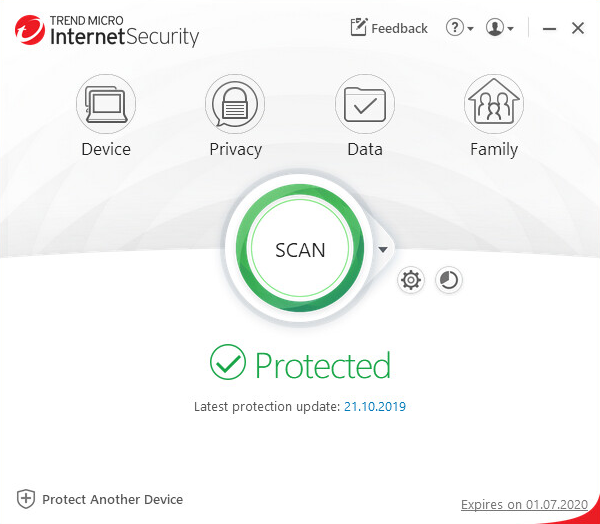

Trend Micro erhielt bei den diesjährigen Tests fünf Advanced Awards. Die Benutzeroberfläche bietet einen einfachen Überblick, ermöglicht aber einen leichten Zugriff auf erweiterte Optionen. Besonders hervorzuheben sind die anhaltenden Malware- und Statuswarnungen.

VIPRE hat bei den diesjährigen Tests fünf Advanced+ Awards erhalten, zusammen mit einem Bronze Award für Real-World Protection. Es hat ein sehr sauberes Design und eine gute Online-Hilfe-Funktion, die Sie direkt aus dem Programm heraus durchsuchen können.

Empfehlungen zur Auswahl von Security-Software für den PC

Das perfekte Security-Programm oder das beste Programm für alle Bedürfnisse und alle Nutzer gibt es nicht. Als "Produkt des Jahres" ausgezeichnet zu werden, bedeutet auch nicht, dass ein Programm in allen Fällen und für jeden Nutzer das "Beste" ist: Es bedeutet aber, dass seine Gesamtleistung in unseren Tests während des ganzen Jahres beständig und ungeschlagen war. Bevor Sie sich für ein Security-Produkt entscheiden, besuchen Sie daher bitte die Website des Herstellers und testen Sie die Software, indem Sie selbst eine Testversion herunterladen und ausprobieren. Unsere Auszeichnungen basieren ausschließlich auf Testergebnissen und berücksichtigen keine anderen wichtigen Faktoren (wie verfügbare Sprachen der Benutzeroberfläche, Preis und Support-Optionen), die Sie selbst bewerten sollten.

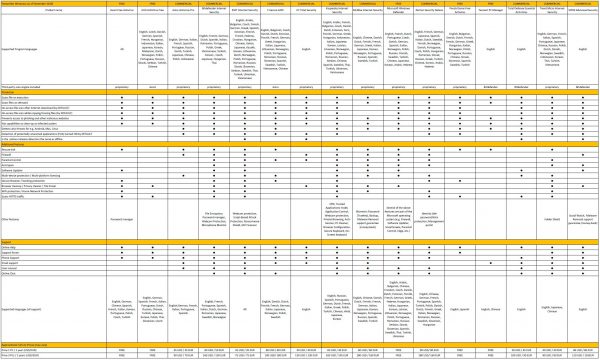

Überblick über die im Jahr 2019 erreichten Werte

AV-Comparatives bietet eine breite Palette von Tests und Bewertungen in umfassenden Test-Reports (https://www.av-comparatives.org/test-methods/). Die jährlichen Auszeichnungen für 2019 basieren auf der öffentlichen Haupttestreihe für Verbraucher: Real-World Protection Test, Performance Test, Malware Protection Test, False-Alarm Test und den Enhanced Real-World Test.

Alle getesteten Programme stammen von seriösen und zuverlässigen Herstellern. Bitte beachten Sie, dass ein Programm auch bei der STANDARD-Stufe/Auszeichnung einen guten Standard erreichen muss, obwohl es Bereiche anzeigt, die im Vergleich zu anderen Produkten noch verbessert werden müssen. ADVANCED zeigt an, dass ein Produkt in einigen Bereichen verbesserungsbedürftig, aber bereits sehr kompetent ist. Im Folgenden finden Sie einen Überblick über die Auszeichnungen, die die verschiedenen Antivirus-Produkte in der Main-Test Series von AV-Comparatives für Endverbraucher im Jahr 2019 erreicht haben.

Preisträger

Auszeichnungen für einzelne Tests

Für jeden der Testtypen* in der öffentlichen Consumer Main-Test Series (Real-World Protection, File Detection, Enhanced Real-World Test, Performance und False Positives), geben wir Gold, Silber und Bronze für Produkte, die die höchste, die zweithöchste und die dritthöchste Punktzahl erreichen.

Auszeichnungen für die Gesamtpunktzahlen aus allen Tests

Wie in den vergangenen Jahren geben wir auch 2019 unseren Auszeichnung zum Produkt des Jahres an das Produkt mit der höchsten Gesamtpunktzahl in allen öffentlichen Consumer Main-Test Series. Dies hängt von der Anzahl der in allen Tests erhaltenen Advanced+-Auszeichnungen ab. Da alle Produkte, die eine Advanced+-Auszeichnung erhalten, (statistisch gesehen) als gleich gut angesehen werden, kann ein Produkt den "Product of the Year Award" erhalten, ohne dass es notwendigerweise die höchste Punktzahl in einem einzelnen Test erreicht.

Wie in den vergangenen Jahren werden wir auch in diesem Jahr Top-Rated Awards an eine ausgewählte Gruppe von getesteten Produkten, die in den Tests der öffentlichen Consumer Main-Series einen sehr hohen Standard erreicht haben. Wir haben die Ergebnisse im Laufe des Jahres verwendet, um Produkte als "Top Rated" zu bezeichnen. Die Ergebnisse aller Tests werden wie folgt mit Punkten bewertet: Getestet = 0, Standard = 5, Advanced = 10, Advanced+ = 15. Produkte mit 90 oder mehr Punkten erhalten die Auszeichnung "Top Rated", wobei zwei Bedingungen gelten. Erstens wurden Produkte, die in keinem der Real-World-Protection-Tests eine Auszeichnung erhielten (d.h. 0 Punkte), nicht berücksichtigt. Zweitens können gute Ergebnisse in den Performance Tests schwache Ergebnisse in den Erkennungs-/Schutztests nicht ausgleichen.

Um den Approved Windows Security Product Award zu erhalten(siehe Seite 5), müssen mindestens 35 Punkte erreicht werden.

*Bei einigen Testtypen können in einem Jahr zwei Tests durchgeführt werden; die Preise basieren auf der Gesamtpunktzahl beider Tests.

Produkt des Jahres 2019

AV-Comparatives Product of the Year Award 2019 geht an:

Bitdefender

Top-bewertete Produkte 2019

AV-Comparatives Top-Rated Award für 2019 geht, in alphabetischer Reihenfolge, an:

Avast, AVG, Kaspersky

Bitte beachten Sie unsere Seiten mit den Testergebnissen und den Awards - untenstehende Links:

https://www.av-comparatives.org/test-results/

https://www.av-comparatives.org/awards/

Real-World Protection Test - Preisträger

Security-Produkte enthalten verschiedene Funktionen um Systeme vor Malware zu schützen. Diese Schutzfunktionen werden im Real-World Protection Test berücksichtigt, bei dem Produkte unter realistischen Bedingungen der Internetnutzung getestet werden. Die Produkte müssen ein hohes Schutzniveau bieten, ohne zu viele Fehlalarme auszulösen und ohne dass der Nutzer eine Entscheidung darüber treffen muss, ob etwas schädlich ist oder nicht.

Die Programme mit den besten Gesamtergebnissen im Laufe des Jahres kamen von: AVIRA, Bitdefender und VIPRE.

Einzelheiten und die vollständigen Ergebnisse der Real-World Protection Tests 2019 finden Sie unter folgendem Link:

https://www.av-comparatives.org/testmethod/real-world-protection-tests/

Malware Protection Test - Preisträger

Der Malware Protection Test bewertet die Fähigkeit eines AV-Produkts, vor Malware zu schützen, die von Wechseldatenträgern oder Netzwerkfreigaben stammt. Die Produkte müssen ein hohes Maß an Schutz bieten, ohne zu viele Fehlalarme zu produzieren. Beim Malware Protection Test werden alle Samples, die nicht bei der Anforderung oder beim Zugriff erkannt werden, ausgeführt.

Avast, AVG, AVIRA und Bitdefender haben in beiden Tests gut abgeschnitten.

|

AVIRA |

|

Bitdefender |

|

Avast, AVG |

Für Details und die vollständigen Ergebnisse der Malware Protection Tests 2019 klicken Sie bitte auf den untenstehenden Link:

https://www.av-comparatives.org/testmethod/malware-protection-tests/

False Positives - Preisträger

Fehlalarme können genauso viel Ärger verursachen wie eine echte Infizierung. Aus diesem Grund ist es wichtig, dass Antivirus-Produkte vor der Veröffentlichung strengen Qualitätssicherungs-Prüfungen unterzogen werden, um Fehlalarme zu vermeiden. AV-Comparatives führt im Rahmen der Malware Protection Tests umfangreiche False Positives Tests durch. Zusätzlich werden auch Fehlalarme aus dem Real-World Protection Test zu dieser Rubrik gezählt.

Die Produkte mit den niedrigsten Raten an Fehlalarmen im Jahr 2019 waren Kaspersky (3), AVIRA, (7) und ESET (9). Diese Zahlen stellen die SUMME der False-Positives Ergebnisse aller FP-Tests dar.

False Alarm Tests sind in jedem Protection Test enthalten. Für weitere Informationen über False-Positives klicken Sie bitte auf den unten stehenden Link:

https://www.av-comparatives.org/testmethod/false-alarm-tests/

Overall Performance (Low System-Impact) - Preisträger

Security-Produkte müssen unter allen Umständen eingeschaltet bleiben, während die Nutzer ihre üblichen Computeraufgaben ausführen. Einige Produkte können die Systemleistung bei der Ausführung bestimmter Aufgaben stärker beeinträchtigen als andere.

ESET, McAfee und K7 haben eine geringere Auswirkung auf die Systemleistung, als andere Produkte, gezeigt.

Einzelheiten und vollständige Ergebnisse der Performance Tests 2019 finden Sie unter dem nachstehenden Link:

https://www.av-comparatives.org/testmethod/performance-tests/

Enhanced Real-World Test (erweiterter Bedrohungsschutz) - Preisträger

Dies testet die Fähigkeit eines Programms, sich gegen fortgeschrittene gezielte und dateilose Angriffe zu schützen.

In diesem Jahr haben nur wenige Produkte an diesem anspruchsvollen Test teilgenommen, aber alle haben sehr gut abgeschnitten. ESET und Kaspersky alle 15 gezielten Angriffe (von 15) blockiert, Avast und AVG blockierte 14 Angriffe, Bitdefender und F-Secure 13 Angriffe abgewehrt.

| Der angegebene Award ist nicht verfügbar |

ESET, Kaspersky |

| Der angegebene Award ist nicht verfügbar |

Avast, AVG |

| Der angegebene Award ist nicht verfügbar |

Bitdefender, F-Secure |

Einzelheiten und vollständige Ergebnisse des erweiterten Praxistests 2019 finden Sie unter dem nachstehenden Link:

https://www.av-comparatives.org/testmethod/enhanced-real-world-tests/

Produkt Reviews

Review Format

Für jedes der getesteten Produkte haben wir die folgenden Punkte geprüft (sofern zutreffend).

Über das Programm

Zunächst einmal geben wir an, ob das Programm kostenlos oder kostenpflichtig ist. Auf die Auflistung einzelner Schutzkomponenten (z.B. Signaturen, Heuristiken, verhaltensorientierter Schutz) verzichten wir aus den folgenden Gründen. Unsere Protection Tests prüfen, wie gut jedes Programm das System schützt, wobei es nicht wichtig ist, welche Komponente(n) beteiligt sind. Nicht die Anzahl der Funktionen ist wichtig, sondern wie effektiv sie arbeiten. Außerdem haben verschiedene Anbieter möglicherweise unterschiedliche Namen für einzelne Funktionen oder fassen mehrere Arten von Funktionen unter einem Namen zusammen. Daher kann es irreführend sein, Produkte anhand der Komponentennamen der Hersteller zu vergleichen. Der Einfachheit halber vermerken wir alle Funktionen, die nicht mit Malware zu tun haben, wie z.B. die Kindersicherung oder die Spam-Filterung. Mit Ausnahme einer Replacement-Firewall (siehe unten) überprüfen wir die Funktionalität dieser zusätzlichen Funktionen nicht.

Setup

Wir vermerken alle verfügbaren Optionen, ob Sie Entscheidungen treffen müssen und andere interessante Punkte, wie z.B. Einführungsassistenten, die die Funktionen des Programms erklären. Wir schlagen vor, dass es eine einfache Installationsoption für Laien geben sollte. Wenn der Nutzer in irgendeinem Stadium eine Entscheidung treffen muss, um fortzufahren, sollten die Optionen einfach und deutlich erklärt werden.

Taskleisten-Symbole

Hier geben wir an, welche Funktionen über das Symbol in der Taskleiste des Programms verfügbar sind. Dies kann ein bequemer Weg sein, um auf häufig genutzte Funktionen wie Scans und Updates zuzugreifen. Ein Icon in der Taskleiste ist ein Standardmerkmal für moderne Security-Programme für Endverbraucher. Wir halten es für ein sehr nützliches Mittel, um zu zeigen, dass das Programm ausgeführt wird.

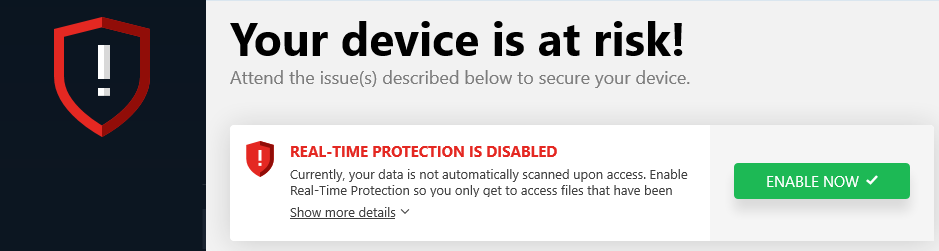

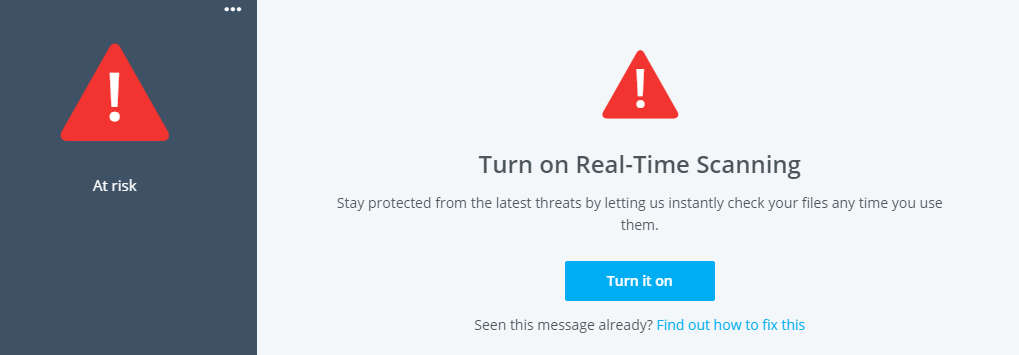

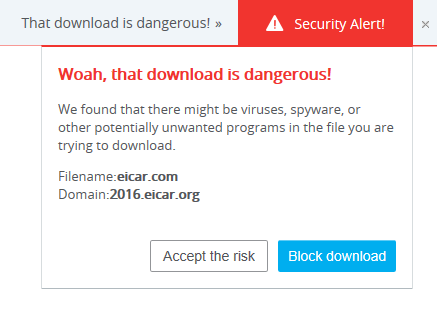

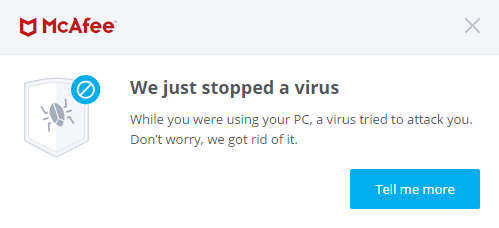

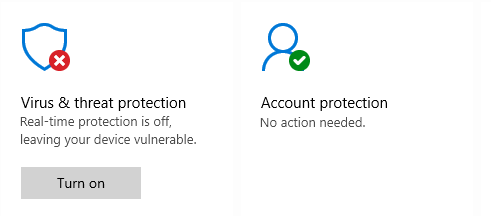

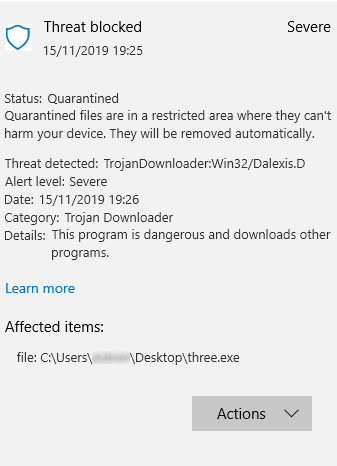

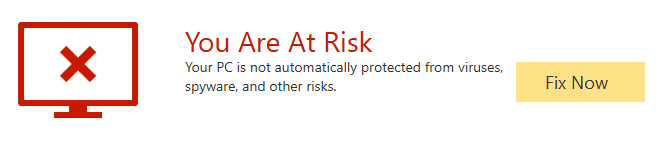

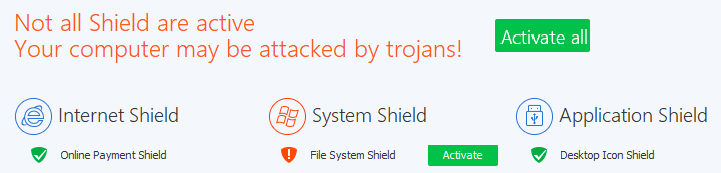

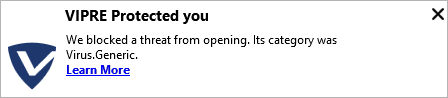

Security-Warnhinweise

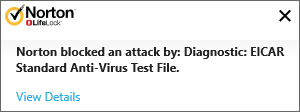

Zunächst deaktivieren wir den Echtzeitschutz des Programms und prüfen, welche Warnhinweise angezeigt werden. Wir suchen auch nach einer schnellen und einfachen Möglichkeit, den Schutz wieder zu aktivieren. Eine effektive Statusanzeige, die eine deutliche Warnung anzeigt, wenn der Schutz deaktiviert ist, gehört ebenso zum Standard wie eine "Fix-All"-Schaltfläche/ein Link, mit dem der Benutzer den Schutz leicht wieder aktivieren kann. Beides halten wir für Nicht-Experten für wichtig. Zusätzliche Popup-Warnungen, die der Benutzer auch dann sehen würde, wenn das Programmfenster nicht geöffnet ist, sind ein wünschenswerter Bonus. Als Nächstes prüfen wir, wie jedes Programm reagiert, wenn es auf Malware stößt. Wir sehen uns an, welche Art von Warnung angezeigt wird, ob es Optionen für den Umgang mit der Malware gibt, ob Informationen über die Malware gegeben werden und wie lange die Warnung angezeigt wird. Zumindest für nicht erfahrene Nutzer halten wir es für angemessen, dass ein Security-Programm eine Warnung anzeigt, wenn Malware erkannt wird, damit der Nutzer versteht, warum die betreffende Datei nicht heruntergeladen/geöffnet werden kann. Auch für nicht erfahrene Nutzer halten wir es für ideal, wenn die Malware automatisch gelöscht oder unter Quarantäne gestellt wird, ohne dass der Nutzer eine Entscheidung darüber treffen muss, was mit ihr geschehen soll. Wir würden auf jeden Fall empfehlen, dass eine Warnbox nicht die Option enthält, die Datei sofort auf die Whitelist zu setzen (d.h. sie sofort ausführen zu lassen). Eine viel sicherere Option ist es, die Datei unter Quarantäne zu stellen. Danach können Power-User in den Programmeinstellungen die Whitelist aktivieren und die Datei wiederherstellen, wenn sie dies wünschen.

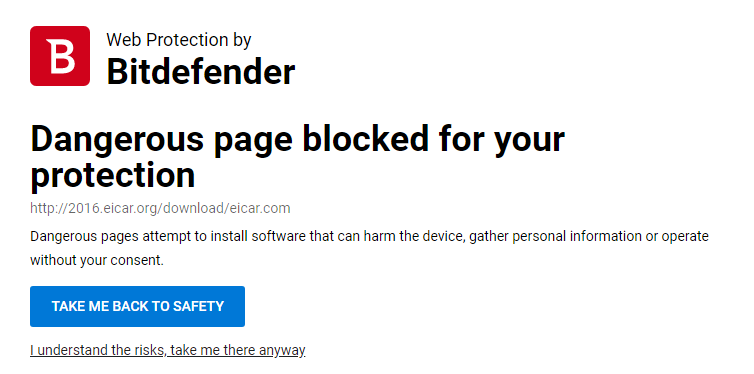

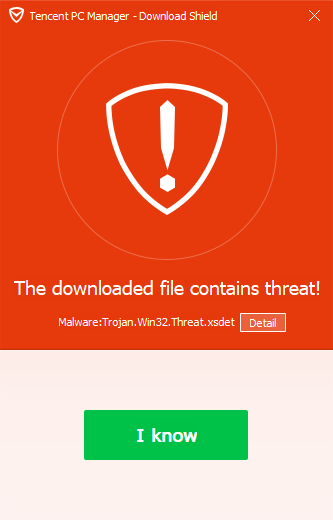

Zunächst laden wir ein Malware Test Sample von einer Website herunter, um zu sehen, welche Art von Warnung angezeigt wird, wenn Malware versehentlich heruntergeladen wird. Wir stellen fest, ob der Nutzer etwas unternehmen muss, wie lange die Warnung angezeigt wird und ob Informationen über die erkannte Malware bereitgestellt werden.

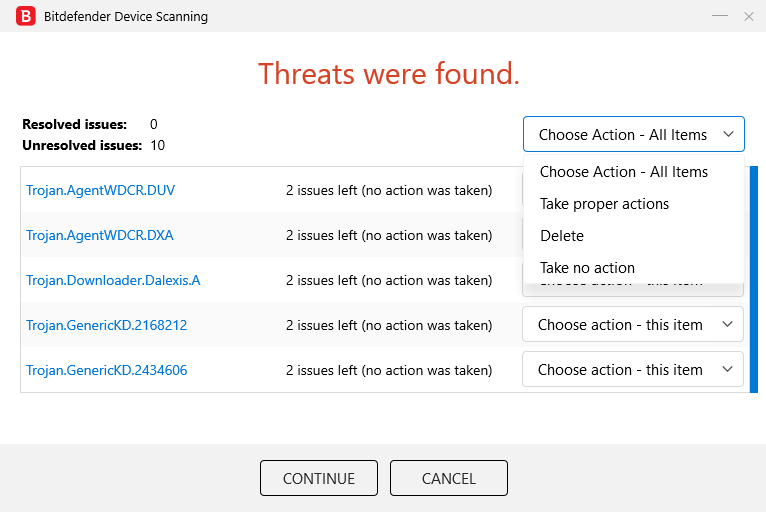

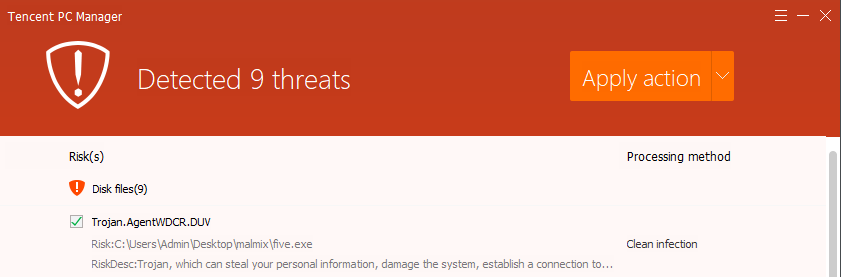

Im nächsten Schritt wird ein USB-Flash-Laufwerk an das Prüfsystem angeschlossen, das eine Mischung aus Malware-Samples (die weit verbreitet sind und bekanntermaßen von allen Programmen in der Prüfung erkannt werden) und sauberen Dateien enthält. Wir notieren, ob das Security-Programm automatisch Maßnahmen ergreift oder ob es auffordert, das Laufwerk zu scannen. Wenn eine Überprüfung angeboten wird, lehnen wir sie ab und öffnen das Laufwerk im Windows Explorer. Wenn die Malware zu diesem Zeitpunkt nicht erkannt wird, versuchen wir, die Dateien auf dem Laufwerk (gute und schlechte) auf den Windows-Desktop und auf ein zweites externes Laufwerk zu kopieren.

Alle Programme unserer Consumer Main-Test Series erkennen Malware bei der Ausführung, was ausreicht, um das System frei von Infektionen zu halten. Viele Nutzer erwarten jedoch, dass ihr Security-Programm Malware beim Zugriff erkennt, d.h. wenn das Laufwerk oder der Ordner, in dem sie sich befindet, im Windows Explorer geöffnet wird, oder spätestens, wenn sie verschoben oder kopiert wird. Dies würde verhindern, dass sie versehentlich bösartige Dateien auf einem externen Laufwerk an eine andere Person weitergeben.

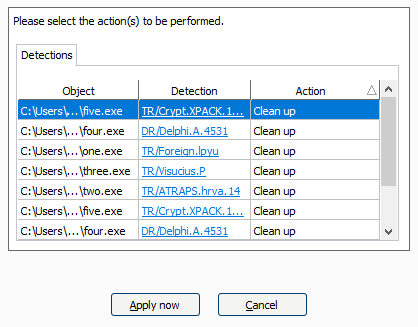

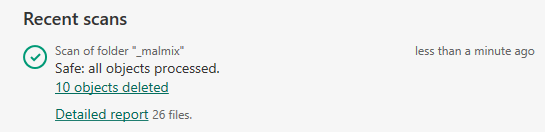

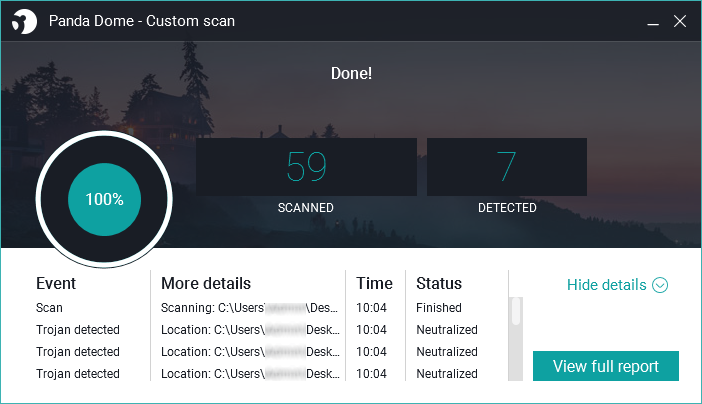

Scan options

Hier sehen wir uns die verschiedenen Arten von On-Demand Scans an, die von jedem Programm angeboten werden, wie man auf sie zugreift und sie konfiguriert, Scan-Ausschlüsse festlegt, Scans plant und welche Optionen für die PUA-Erkennung zur Verfügung stehen. Wir sehen uns auch an, wie die Ergebnisse am Ende eines On-Demand Scans angezeigt werden und ob der Nutzer irgendwelche Entscheidungen treffen muss. Wenn bei einem Scan mehrere bösartige Dateien gefunden werden, sollte es einfach sein, eine sichere Aktion für alle auf einmal auszuführen, anstatt für jede einzelne eine Aktion auswählen zu müssen.

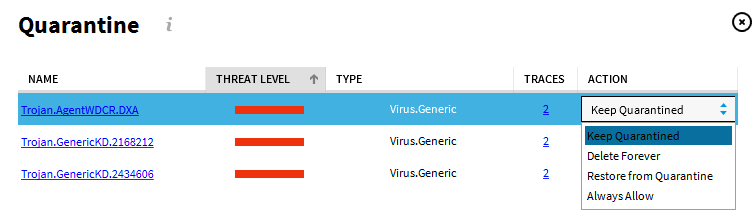

Quarantine

In der Quarantänefunktion des Programms sehen wir uns an, welche Informationen es über den Fundort/-zeitpunkt und die Malware selbst liefert und welche Optionen für die Verarbeitung zur Verfügung stehen, z.B. Löschen, Wiederherstellen oder Übermittlung an den Hersteller zur Analyse.

Logs

Hier wird festgehalten, welche Informationen in der Protokoll Funktion des Programms bereitgestellt werden.

Help

In diesem Abschnitt werfen wir einen kurzen Blick auf die Hilfefunktionen, die direkt über das Programm selbst zugänglich sind. Einige Anbieter verfügen über zusätzliche Online-Ressourcen, wie Handbücher und FAQ-Seiten, die Sie auf ihren jeweiligen Websites finden können.

Zugangskontrolle

Für Nutzer, die ihren Computer mit niemandem teilen, ist dieser Abschnitt nicht relevant. Wenn Sie einen Computer gemeinsam nutzen, z.B. mit Ihrer Familie zu Hause oder mit Kollegen in einem kleinen Unternehmen, sollten Sie diesen Abschnitt vielleicht lesen. Hier prüfen wir, ob es möglich ist, andere Benutzer des Computers daran zu hindern, die Sicherheitsfunktionen des Security-Programms zu deaktivieren oder es sogar ganz zu deinstallieren. Hierfür gibt es zwei Möglichkeiten. Erstens kann der Zugriff über Windows-Benutzerkonten eingeschränkt werden: Benutzer mit Administratorkonten können Einstellungen ändern und so den Schutz deaktivieren, während Benutzer mit Standardbenutzerkonten dies nicht können. Alternativ kann ein Programm einen Kennwortschutz bieten, so dass jeder Benutzer - unabhängig vom Kontotyp - die Einstellungen nur durch Eingabe eines Kennworts ändern kann. Einige Programme bieten beide Methoden an, was wir als ideal ansehen. Beim Testen der Zugriffskontrolle versuchen wir, alle möglichen Wege zur Deaktivierung des Schutzes zu finden, um sicherzustellen, dass alle Einschränkungen für alle gelten.

Firewall

Einige der in diesem Jahr getesteten Produkte verfügen über eine Replacement-Firewall. Das heißt, sie enthalten ihre eigene Firewall, die anstelle der Windows-Firewall verwendet wird. Für diese Produkte führen wir einen sehr einfachen Funktionstest durch, um zu prüfen, ob die grundlegenden Funktionen ihrer eigenen Firewalls wie erwartet funktionieren. Dabei wird überprüft, ob Netzwerkerkennung und Dateifreigabe in privaten Netzwerken (Home/Private) erlaubt, in öffentlichen (Public) Netzwerken jedoch blockiert sind.

Für diesen Test verwenden wir einen Laptop-PC mit Windows 10 Professional und einem drahtlosen Netzwerkadapter. Wir geben den Ordner "Dokumente" mit Lese- und Schreibberechtigung für Alle frei und aktivieren den Remotedesktop-Zugriff. Unter Windows-Firewall/Erweiterte Freigabeeinstellungen aktivieren wir die Netzwerkerkennung, die Dateifreigabe und den Remotedesktop-Zugriff für private Netzwerke, schalten sie aber für öffentliche Netzwerke aus. Anschließend überprüfen wir, ob der Netzwerkzugriff sowohl in privaten als auch in öffentlichen Netzwerken wie erwartet funktioniert. Zunächst wird das Gerät mit einem drahtlosen Netzwerk verbunden, das in den Statuseinstellungen des Windows-Netzwerk als privat definiert ist.

Wir installieren dann das Security-Produkt mit den Standardeinstellungen und starten den Computer neu. Wenn die Replacement-Firewall des Security-Produkts uns während der Installation auffordern würde, das aktuelle Netzwerk als öffentlich oder privat zu definieren, würden wir es zu diesem Zeitpunkt als privat festlegen. Nach dem Neustart überprüfen wir, ob wir den PC immer noch anpingen, ein Dokument in seinem freigegebenen Ordner öffnen und bearbeiten und auf den Remote Desktop zugreifen können. Wir gehen davon aus, dass die Firewall des Drittanbieters alle diese Zugriffsarten zulässt.

Dann verbinden wir den Laptop mit einem neuen, unbekannten drahtlosen Netzwerk, das wir in der Netzwerkstatusabfrage von Windows als öffentlich definieren. Wenn die Firewall eines Drittanbieters ihre eigene Netzwerkstatus-Eingabeaufforderung anzeigt, wählen wir auch hier die öffentliche Option. Als Nächstes versuchen wir, den Testlaptop (IPv4 und IPv6) von einem anderen Computer im selben Netzwerk aus anzupingen, auf seine Dateifreigabe zuzugreifen und uns mit Remote Desktop anzumelden. Wir gehen davon aus, dass die Firewall des Drittanbieters alle diese Zugriffsmöglichkeiten blockiert, wie es auch die Windows-Firewall tun würde.

Unserer Meinung nach sollte eine Firewall eines Drittanbieters in einem Security-Programm entweder automatisch die Netzwerkstatuseinstellungen von Windows übernehmen oder das gleiche Ergebnis durch die Anzeige eigener Aufforderungen erzielen. Auf diese Weise können Laptop-Benutzer zu Hause Dateien gemeinsam nutzen, während sie bei der Nutzung öffentlicher Netzwerke Eindringlinge fernhalten.

Wir sind uns bewusst, dass einige Benutzer die Windows-Firewall - die ein bekannter Standard ist - lieber verwenden möchten als die Replacement-Firewall eines Drittanbieters, dem Security-Produkt. Für solche Nutzer ist es ideal, wenn die Firewall des Security-Produkts sauber deaktiviert werden kann (d.h. dauerhaft deaktiviert, ohne dass ständig Warnhinweise dazu angezeigt werden) und stattdessen die Windows-Firewall aktiviert werden kann. Wir prüfen, ob dies möglich ist.

Über das Programm

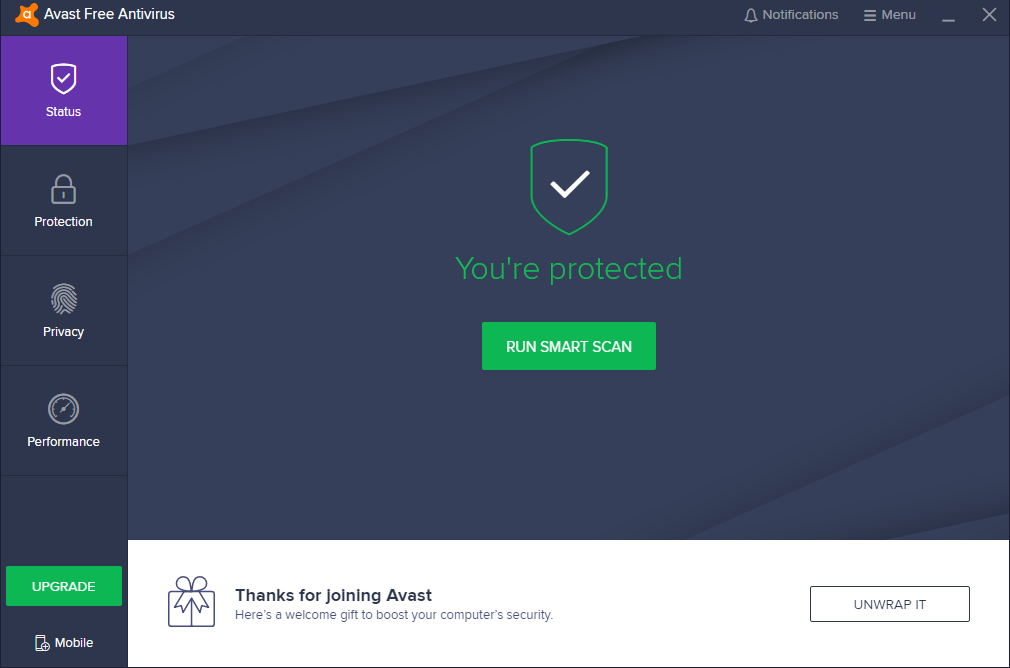

Avast Free Antivirus ist, wie der Name schon sagt, ein kostenloses Security-Programm. Zusätzlich zu den Anti-Malware Funktionen enthält es eine manuelle Software-Update Funktion und einen Netzwerksicherheits-Scanner.

Weitere Informationen zu Avast Free Antivirus finden Sie auf der Website des Herstellers: https://www.avast.com/free-antivirus-download

Zusammenfassung

Die Oberfläche von Avast Free Antivirus ist sauber und modern und die wichtigsten Funktionen sind leicht zu finden. Die Malware-Warnungen und Standardaktionen bei Erkennung sind gut. Im Großen und Ganzen ist es sehr einfach zu navigieren und zu verwenden. Der Setup-Assistent bietet die Wahl zwischen einer Standardinstallation mit nur einem Klick und einer vollständig anpassbaren Installation für Power-User, was uns gut gefallen hat.

Das Programm zeigt umfangreiche Werbung für andere, kostenpflichtige Avast-Produkte an. Eine Reihe von Komponenten und Funktionen, die im Setup-Assistenten und auf der Programmoberfläche angezeigt werden, erfordern den Kauf der Premium-Version des Programms oder eines separaten Produkts. Es ist nicht immer klar, welche Funktionen einen zusätzlichen Kauf erfordern. Wir empfehlen den Nutzern, sich unabhängig beraten zu lassen, welche anderen Arten von sicherheits- und leistungsbezogenen Produkten für ihre Bedürfnisse geeignet sind, bevor sie zusätzliche Produkte kaufen.

Statuswarnungen können leicht unterdrückt werden. Unter Umständen könnte ein Nutzer dann denken, dass alles in Ordnung ist, obwohl es das nicht ist. Wir sind der Meinung, dass dies verbessert werden sollte.

Setup

Standardmäßig installiert der Setup-Assistent den Avast Secure Browserund macht ihn zum Standardbrowser auf dem System. Sie können dies ganz einfach abwählen, indem Sie die entsprechenden Häkchen auf der ersten Seite des Einrichtungsassistenten entfernen. Für unseren Funktionstest haben wir uns entschieden, den Avast-Browser nicht zu installieren. Für eine Standardinstallation müssen Sie nur auf Install klicken und die Einrichtung wird fortgesetzt. Wenn Sie möchten können Sie hier die Sprache der Benutzeroberfläche ändern. Darüberhinaus ist eine benutzerdefinierte Installation ist verfügbar, bei der Sie die zu installierenden Komponenten einzeln auswählen und den Installationsordner ändern können. Wir haben hier die Standardkonfiguration verwendet (alle Komponenten sind installiert). Der Assistent fragt Sie, ob Sie dem anonymen Datensammelprogramm von Avast beitreten möchten. Er fordert Sie auch auf, nach Abschluss der Installation einen Scan durchzuführen.

Taskleisten-Symbole

Über das Menü in der Taskleiste können Sie das Programmfenster öffnen, den Schutz für eine bestimmte Zeit deaktivieren, den "Silent Mode" verwenden, die Quarantäne öffnen, das Programm und/oder die Definitionen aktualisieren sowie Programm- und Registrierungsinformationen anzeigen.

Security-Warnhinweise

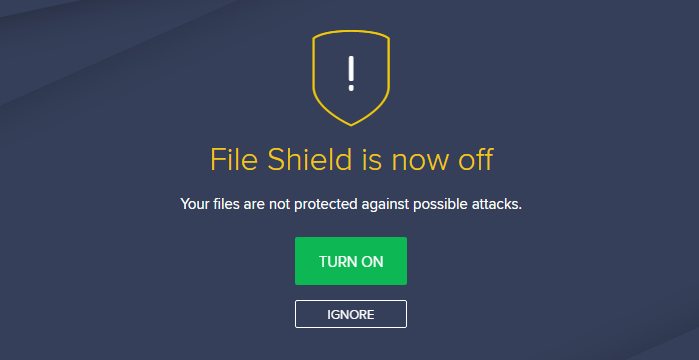

Wenn der Echtzeit-Dateisystemschutz deaktiviert ist, wird im Programmfenster eine Warnung angezeigt. Sie können den Schutz wieder aktivieren, indem Sie auf Turn On.

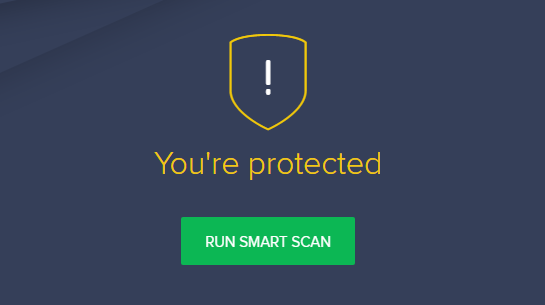

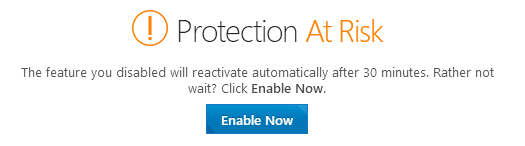

Klicken Sie auf Ignore, wird der Schutzstatus wieder auf "You`re protected" gesetzt, wie im ersten Screenshot dieses Review gezeigt, obwohl der Schutz des Dateisystems deaktiviert ist. Wenn alle Schutzkomponenten deaktiviert sind und Sie klicken dann auf Ignore, wird die Statusanzeige wie folgt geändert:

Wir finden dies sehr verwirrend und irreführend. Es gibt keine Informationen darüber, warum die Statusanzeige auf gelb mit einem Ausrufezeichen geändert wurde. Man muss in die Einstellungen gehen, um das herauszufinden, und den Schutz dort manuell reaktivieren.

Sobald Sie einmal auf Ignore geklickt haben, speichert das Programm die Einstellung und zeigt weder den Warntext noch die Turn on Taste wieder an. Wir denken, dass im Idealfall die Ignore Schaltfläche entfernt werden sollte. Der einzige Nachteil dabei wäre, dass einige fortgeschrittene Nutzer die Standardmeldung als ästhetisch störend empfinden würden. Alternativ könnte eine deutlichere Statusmeldung angezeigt werden, wenn der Schutz deaktiviert ist und der Nutzer auf die IgnoreSchaltfläche geklickt hat. Zum Beispiel: "Sie verwenden Avast Free Antivirus als zweite Verteidigungslinie, der Echtzeitschutz ist deaktiviert. Um ihn wieder zu aktivieren, klicken Sie auf Schutz\Kernschutz".

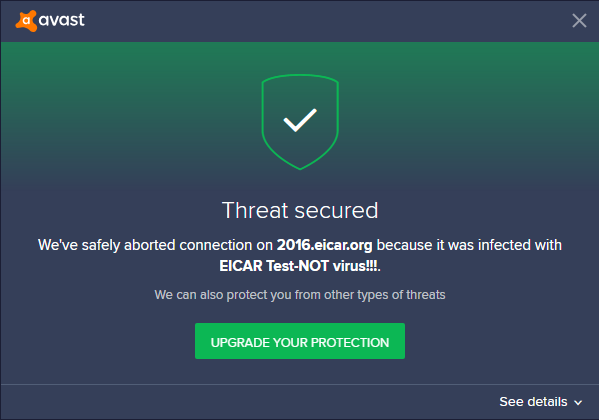

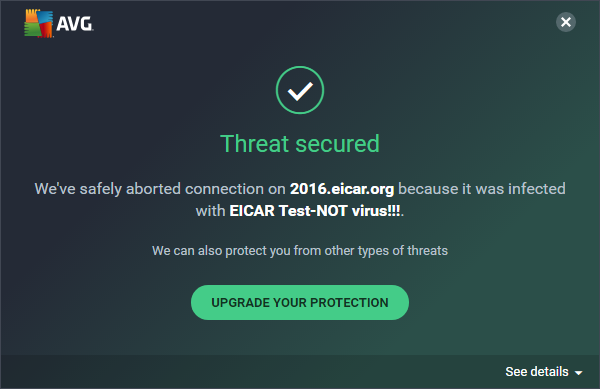

Sollten Sie versehentlich versuchen, eine bösartige Datei herunterzuladen, wird diese von Avast Free Antivirus blockiert. Ein typischer Warnhinweis ist unten abgebildet. Sie müssen keine Maßnahmen ergreifen. Die Warnung bleibt so lange bestehen, bis Sie sie schließen.

Wenn Sie auf See details, öffnet sich am unteren Rand des Warnfelds ein Fenster mit zusätzlichen Informationen, wie z.B. dem Schweregrad der Bedrohung, der Ursprungs-URL, dem Prozess, der auf die Malware gestoßen ist, und der Avast-Schutzkomponente, die sie erkannt hat.

Wenn ein USB-Laufwerk mit Malware an das System angeschlossen wird, ergreift Avast Free Antivirus zunächst keine Maßnahmen. Wenn Sie jedoch versuchen, die Malware auf das System zu kopieren, wird sie von Avast sofort erkannt und unter Quarantäne gestellt. Es wird eine ähnlicher Warnhinweis wie oben abgebildeten angezeigt und ein Warnton abgespielt. Wenn mehrere bösartige Dateien gleichzeitig gefunden werden, werden nacheinander separate Warnhinweise angezeigt. Sie müssen dann jede dieser Warnungen einzeln schließen. Avast teilt uns jedoch mit, dass eine kommende Version dies vereinfachen wird.

Scan options

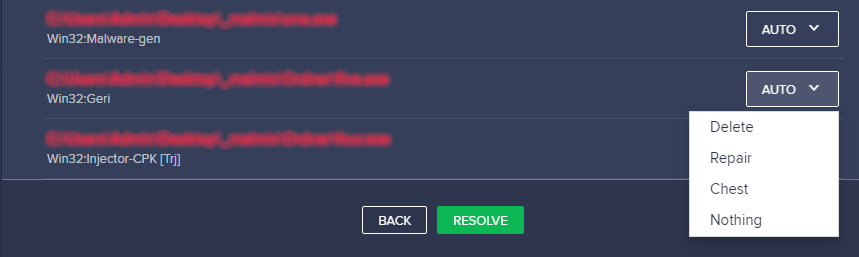

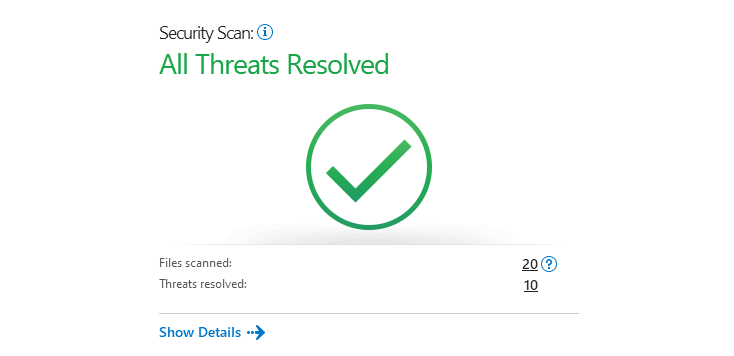

Unter Smart Scan auf der Startseite führt einen sehr schnellen Malware-Scan durch und prüft auf veraltete Apps und Browser-Bedrohungen. Sie zeigt auch "Advanced Issues" an, was ein Mittel ist, um für Funktionen zu werben, die nur in Avast Premium Security zu finden sind. Die Protection\Virus Scans Seite bietet zusätzlich die Optionen Full\Targeted\Boot-Time\Custom Scans und über Custom kann ein Scan zeitlich geplant werden. Sie können ein Laufwerk, einen Ordner oder eine Datei auch über das Rechtsklickmenü des Windows Explorers scannen. Unter Settings\Protection\Virus Scans, können Sie die Standardaktion bei der Entdeckung von Malware ändern und festlegen, ob nach potenziell unerwünschten Anwendungen gesucht werden soll. Die PUA-Erkennung ist für On-Demand Scans standardmäßig aktiviert, für den Echtzeitschutz jedoch deaktiviert. Scan-Ausnahmen können auf General des Einstellungsdialogs festgelegt werden. Wenn bei einem On-Demand Scan Malware gefunden wird, wird die Seite mit den Scanergebnissen angezeigt:

Sie können eine Aktion für jede einzelne erkannte Datei auswählen oder die Standardeinstellung Autobelassen und dann auf Resolve klicken, um die ausgewählten Aktionen auszuführen. In unserem Funktionstest stellt die Auto -Einstellung die Objekte unter Quarantäne.

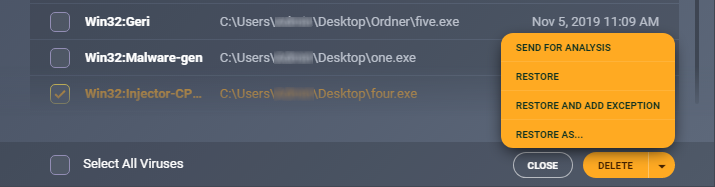

Quarantine

Die Quarantänefunktion von Avast heißt Virus Chest. Hier sehen Sie die Dateinamen und Erkennungsnamen der unter Quarantäne gestellten Objekte sowie deren Speicherort und Datum/Uhrzeit der Erkennung. Sie können einzelne Dateien oder alle Dateien auswählen und eine der folgenden Aktionen durchführen: Delete, Restore, Restore and add exception, Extract, Send for analysis. Es scheint, dass die Extract Funktion die Datei an einem benutzerdefinierten Speicherort wiederherstellen lässt. Wir konnten auf der Quarantäne-Seite keine erweiterten Informationen über die Malware finden.

Logs

Ein grundlegendes Protokoll der durchgeführten Scans finden Sie auf Protection/Virus Scans/Scan History. Hier wird das Datum jedes Scans zusammen mit dem Erkennungsnamen und dem Dateinamen/Pfad angezeigt.

Help

Die Hilfefunktion erreichen Sie unter Menü/Hilfe/Helpaufrufen. Hier werden eine Reihe von häufig gestellten Fragen angezeigt, z.B. "Wie scanne ich meinen PC auf potenzielle Bedrohungen?" und "Wie kann ich meinen Schutzstatus auflösen?", die in Kategorien zusammengefasst sind. Zu jeder Frage gibt es eine einfache Antwort in Textform.

Zugangskontrolle

Windows-Standardbenutzer haben standardmäßig vollen Zugriff auf die Programmeinstellungen und können daher Schutzfunktionen deaktivieren. Allerdings können sie das Programm nicht deinstallieren. Es ist möglich, das Programm mit einem Kennwort zu schützen, wofür es zwei Möglichkeiten gibt. Die Protect only settings Option sperrt den Einstellungsdialog. Es ist jedoch immer noch möglich, den Schutz über das Menü der Taskleiste zu deaktivieren. Die zweite Option Protect everything, macht es unmöglich auf die Einstellungen zuzugreifen oder den Schutz auf irgendeine Weise zu deaktivieren. Es sperrt jedoch auch jede Form des Zugriffs auf das Hauptprogrammfenster und die Funktionalität des Taskleistenmenüs. Das Einzige, was ein Nutzer dann tun kann, ist eine Rechtsklick-Suche aus dem Windows-Explorer heraus zu starten, obwohl es nicht möglich ist, die Ergebnisse der Suche zu sehen oder Maßnahmen gegen gefundene Malware zu ergreifen.

Andere interessante Aspekte

- Die Aktualisierungsfunktion befindet sich unter Menu\Settings\General\Update.

- Unter Rescue Disk finden Sie auf der Website Protection\Virus Scans

- Keine der in der Liste der Setup-Komponenten aufgeführten Browser-Funktionen (Browser Cleanup, Security Browser Extension, SafePrice Browser Extension) wird für Chrome installiert. Die Funktionen (System) Cleanup und Passwords in derselben Liste sind separate, kostenpflichtige Produkte.

- Avast sammelt standardmäßig Benutzerdaten über Analysedienste von Drittanbietern. Avast teilt uns jedoch mit, dass diese Daten nur intern verwendet werden, z.B. zur Produktverbesserung.

Über das Programm

AVG AntiVirus FREE ist, wie der Name schon sagt, ein kostenloses Security-Programm. Zusätzlich zu den Anti-Malware Funktionen enthält es eine Datei-Shredder Funktion (sicheres Löschen).

Weitere Informationen über das Programm finden Sie auf der Website des Anbieters: https://www.avg.com/en-eu/free-antivirus-download

Zusammenfassung

Die Benutzeroberfläche von AVG AntiVirus Free ist einfach zu bedienen, und die wichtigsten Funktionen sind leicht zu finden. Die Malware-Warnungen und Standardaktionen bei Erkennung sind gut. Im Großen und Ganzen ist es sehr einfach zu navigieren und zu verwenden. Der Setup-Assistent bietet die Wahl zwischen einer Standardinstallation mit nur einem Mausklick und einer vollständig anpassbaren Installation für Power-User, was uns gut gefallen hat.

Das Programm wirbt auf seiner Homepage und im Standardscan für andere, kostenpflichtige AVG-Produkte. Wir empfehlen den Benutzern, sich unabhängig beraten zu lassen, welche anderen Arten von Sicherheits-/Leistungsprodukten für ihre Bedürfnisse geeignet sind, bevor sie zusätzliche Produkte kaufen.

Setup

Die Standardinstallation von AVG AntiVirus FREE enthält den AVG Secure Browser, der als Standardbrowser festgelegt ist. Wir haben uns jedoch entschieden, diesen für unseren Funktionstest nicht zu installieren. Sie können die Installation des Browsers ganz einfach abwählen, indem Sie auf der ersten Seite des Setup-Assistenten zwei Häkchen entfernen. Bei der Einrichtung können Sie die Sprache der Benutzeroberfläche ändern und dann einfach auf Installklicken. Für Power-User ist eine benutzerdefinierte Installation vorgesehen. Bei dieser Option können Sie einzelne Komponenten für die Installation auswählen und den Installationsordner ändern. Am Ende des Installationsprozesses (Standard und benutzerdefiniert) fragt der Assistent Sie nach der Erlaubnis, anonyme Daten zu sammeln. Anschließend wird ein optionaler erster Scan durchgeführt.

Taskleisten-Symbole

Über das Symbolmenü in der Systemablage können Sie das Programm öffnen, den Computer scannen und den Schutz deaktivieren

Security-Warnhinweise

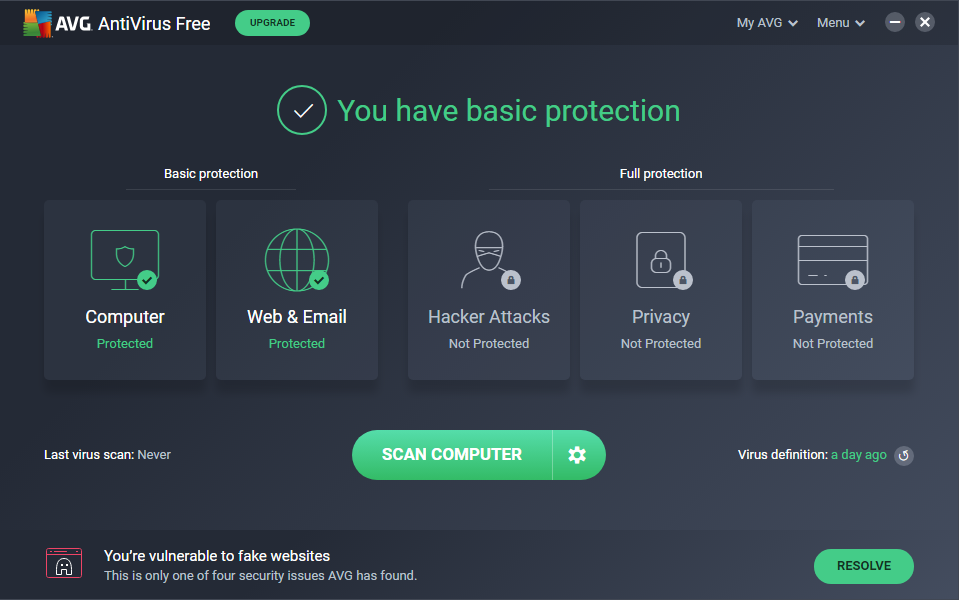

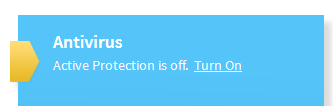

Wenn der Echtzeitschutz des Dateisystems deaktiviert ist, wird im Statusbereich eine Warnung angezeigt (und Computer Kachel) des Hauptfensters des Programms. Sie können den Schutz hier wieder aktivieren: Fix Now.

Wir weisen darauf hin, dass, wenn Sie den Echtzeitschutz des Dateisystems in den Einstellungen mit der Option Stop indefinitely auswählen, ist er tatsächlich dauerhaft deaktiviert. Dies geschieht trotz der Behauptung, dass "der Schutz nach dem Neustart des PCs automatisch aktiviert wird". AVG teilt uns jedoch mit, dass eine neue Version, die Anfang 2020 erscheinen soll, dieses Problem beheben wird.

Sollten Sie versehentlich versuchen, eine bösartige Datei herunterzuladen, blockiert AVG den Download. Eine typische Warnung ist unten abgebildet. Sie müssen keine Maßnahmen ergreifen. Die Warnung bleibt so lange bestehen, bis Sie sie schließen.

Wenn Sie auf See detailsklicken, öffnet sich am unteren Rand des Warnfelds ein Fenster mit zusätzlichen Informationen, wie z.B. dem Schweregrad der Bedrohung, der Ursprungs-URL, dem Prozess, der auf die Malware gestoßen ist, und der AVG-Schutzkomponente, die sie erkannt hat.

Wenn ein USB-Laufwerk mit Malware an das System angeschlossen wird, ergreift AVG AntiVirus FREE zunächst keine Maßnahmen. Wenn Sie jedoch versuchen, eine der schädlichen Dateien auf das System zu kopieren, erkennt AVG sie sofort und stellt sie unter Quarantäne. Es wird eine Warnung ähnlich der oben abgebildeten angezeigt. Für jedes erkannte Malware-Element wird ein eigenes Warnfeld angezeigt, das einzeln geschlossen werden muss. Wie wir von AVG erfahren haben, wird dies in einer kommenden Version vereinfacht werden.

Wenn Sie auf See details, öffnet sich am unteren Rand des Warnfelds ein Fenster mit zusätzlichen Informationen, wie z.B. dem Schweregrad der Bedrohung, der Ursprungs-URL, dem Prozess, der auf die Malware gestoßen ist, und der Avast-Schutzkomponente, die sie erkannt hat.

Wenn ein USB-Laufwerk mit Malware an das System angeschlossen wird, ergreift Avast Free Antivirus zunächst keine Maßnahmen. Wenn Sie jedoch versuchen, die Malware auf das System zu kopieren, wird sie von Avast sofort erkannt und unter Quarantäne gestellt. Es wird eine ähnlicher Warnhinweis wie oben abgebildeten angezeigt und ein Warnton abgespielt. Wenn mehrere bösartige Dateien gleichzeitig gefunden werden, werden nacheinander separate Warnhinweise angezeigt. Sie müssen dann jede dieser Warnungen einzeln schließen. Avast teilt uns jedoch mit, dass eine kommende Version dies vereinfachen wird.

Scan options

Unter Scan Computer Schaltfläche, auf der Startseite, führt einen sehr schnellen Malware-Scan durch und prüft auf veraltete Anwendungen und Browser-Bedrohungen. Es werden auch "Advanced Issues" angezeigt, mit denen Funktionen beworben werden, die nur in AVG Internet Security enthalten sind. Wenn Sie auf das Zahnradsymbol neben der Schaltfläche Scan Computer klicken, öffnet sich die Other Scans Seite. Hier können Sie zusätzlich einen Deep Scan (vollständige Scan), Wechselmedien-Scan, Datei- oder Ordnerscan oder Boot-Time-Scan starten. Sie können von hier aus auch eine zeitgesteuerte Scans einrichten und es ist auch möglich, ein Laufwerk, einen Ordner oder eine Datei über das Rechtsklickmenü des Windows Explorers zu scannen.

Unter Settings\General\Exceptions können Sie Scan-Ausnahmen konfigurieren und unter Basic Protection\Detections können Sie das Standard-Erkennungsverhalten des Echtzeitschutzes (automatisch) und die PUA-Erkennung (ignorieren) ändern. Unter Basic Protection\Scans können Sie die gleichen Optionen für On-Demand Scans konfigurieren. Hier ist das Standardverhalten die Erkennung von PUAs. Wenn Malware bei einem On-Demand Scan erkannt wird, wird sie standardmäßig in Quarantäne gestellt.

Quarantine

Die Quarantäneseite mit den verfügbaren Optionen für die darin enthaltenen Elemente wird unten angezeigt. Wir konnten keine zusätzlichen Informationen über die unter Quarantäne gestellte Malware erhalten.

Logs

Wir konnten in AVG AntiVirus FREE keine separate Protokollfunktion finden. AVG hat uns jedoch mitgeteilt, dass in der ersten Hälfte des Jahres 2020 ein Benachrichtigungszentrum und ein Scan-Verlauf eingeführt werden sollen.

Help

Die Hilfefunktion erreichen Sie unter Menu\Helpsehen. Hier werden eine Reihe von häufig gestellten Fragen angezeigt, z. B. "Wie scanne ich meinen PC auf potenzielle Bedrohungen?" und "Wie behebe ich einen roten Schutzstatus?", die in Kategorien zusammengefasst sind. Zu jeder Frage gibt es eine einfache Antwort in Textform.

Zugangskontrolle

Standardmäßig können Windows-Standardbenutzer die Einstellungen ändern und die Schutzfunktionen deaktivieren, das Programm aber nicht deinstallieren. Wenn Sie Ihren Computer gemeinsam nutzen, möchten Sie vielleicht die Kennwortschutzfunktion verwenden. Wenn Sie die Option Protect everything wählen, ist niemand in der Lage, Einstellungen zu ändern oder den Schutz zu deaktivieren, ohne das Passwort zu kennen. Das Programmfenster ist komplett unzugänglich, und die einzige Aktion, die unbefugte Benutzer durchführen können, ist ein Rechtsklick-Scan im Windows Explorer. Die Ergebnisse können jedoch nicht angezeigt werden. Die Protect Only Settings Option sperrt den Einstellungsdialog, aber die Nutzer können den Schutz immer noch über das Menü der Systemablage oder über die Computer auf der Startseite deaktivieren.

Andere interessante Aspekte

- Die Aktualisierungsfunktion befindet sich unter Menu/Settings/General/Update.

- Unter SafePrice Browsererweiterung (in der Liste der Setup-Komponenten aufgeführt) ist für Chrome nicht installiert.

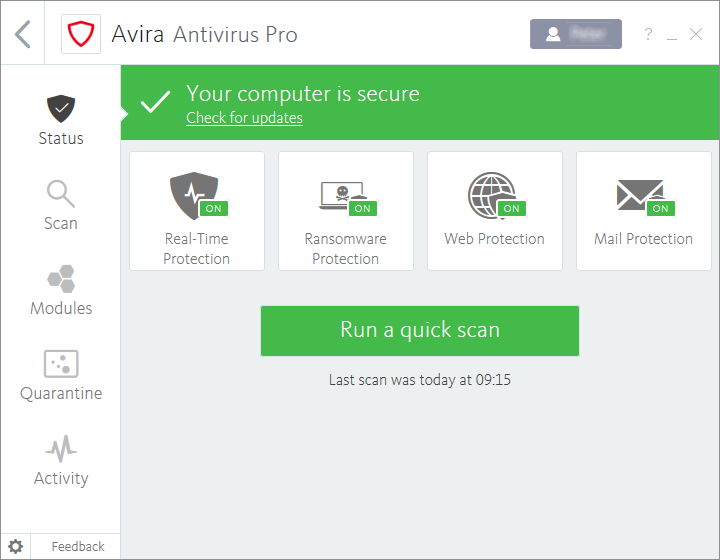

Über das Programm

Avira Antivirus Pro ist ein kostenpflichtiges Security-Programm mit Anti-Malware Funktionen. Es gibt keine kostenlose Testversion als solche. Avira Free Antivirus hat jedoch eine identische Benutzeroberfläche und kann durch Eingabe eines Lizenzschlüssels auf Pro aufgerüstet werden.

Weitere Informationen zu Avira Antivirus Pro finden Sie auf der Website des Herstellers: https://www.avira.com/en/antivirus-pro

Zusammenfassung

Die Installation von Avira Antivirus Pro ist äußerst einfach, und die wichtigsten Funktionen des Programms sind leicht zu finden. Sichere Standardeinstellungen sind vorhanden. Die Zugriffskontrolloptionen sind hervorragend. Hinter der sehr modernen, sauberen und berührungsfreundlichen Hauptoberfläche verbergen sich einige etwas kompliziertere und mausorientierte Dialoge und Warnungen. Obwohl diese ihren Zweck erfüllen, wäre es unserer Meinung nach eine Verbesserung, wenn sie an das neue Design angepasst werden könnten.

Setup

Um Avira Antivirus Pro zu installieren, melden Sie sich in Ihrem Avira Online-Konto an und laden Sie das Installationsprogramm herunter. Zur Installation des Programms ist nur ein Klick erforderlich.

Taskleisten-Symbole

Über das Symbolmenü in der Taskleiste können Sie den Echtzeitschutz aktivieren/deaktivieren, das Programmfenster öffnen sowie Scans und Updates ausführen.

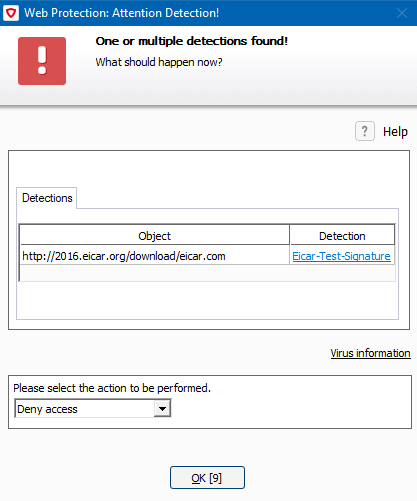

Security-Warnhinweise

Wenn der Echtzeitschutz des Dateisystems deaktiviert ist, wird im Programmfenster eine Warnung angezeigt. Sie können den Schutz hiermit wieder aktivieren: Fix Now.

Sollten Sie versehentlich versuchen, eine bösartige Datei herunterzuladen, hält Avira den Download an und zeigt eine Warnung an (siehe unten). Es werden drei Optionen angeboten: Zugriff verweigern (Standard), Ignorieren, In Quarantäne verschieben. Wenn Sie nicht innerhalb von 10 Sekunden eine andere Aktion wählen, wird die Warnung geschlossen und die Standardaktion wird ausgeführt. Wählen Sie die Option Ignore wird die Datei sofort von Aviras Echtzeitschutz erkannt und unter Quarantäne gestellt.

Wenn ein USB-Laufwerk mit Malware an das System angeschlossen wird, unternimmt Avira zunächst nichts. Wenn Sie das Laufwerk jedoch im Windows Explorer öffnen, erkennt der Echtzeitschutz von Avira die Malware sofort und isoliert sie. Die unten stehende Warnung wird angezeigt und bleibt bestehen, bis Sie sie schließen. Klicken Sie auf Details zeigt es die Quarantäneseite des Programms an.

Scan options

Über die gleichnamige Schaltfläche in der Mitte des Fensters können Sie einen Schnellscan durchführen. Weitere Optionen - vollständige, benutzerdefinierte und zeitgesteuerte Scans - finden Sie im Scan Menü in der linken Spalte. Sie können ein Laufwerk, einen Ordner oder eine Datei über das Rechtsklickmenü des Windows Explorers scannen. Unter Settings\PC Protection, können Sie Ausnahmen festlegen und bestimmen, welche Maßnahmen bei einer Entdeckung ergriffen werden sollen. Die Website General\Threat categories auf der Einstellungsseite lässt Sie ganz bestimmte Kategorien von Threats auswählen, die erkannt werden sollen, einschließlich Adware und Spyware (beide werden standardmäßig erkannt).

Wenn bei einer Direktsuche Malware gefunden wird, wird das Dialogfeld für die Erkennung angezeigt (siehe Screenshot unten). Auf den ersten Blick scheint dieser Dialog nur wenige Informationen und Optionen zu enthalten. Wenn Sie jedoch mit der Maus über die komprimierten Pfade fahren, wird ein Tooltipp mit dem vollständigen Pfad angezeigt, und wenn Sie auf einen der Erkennungsnamen klicken, wird Aviras Online-Malware-Enzyklopädie mit grundlegenden Informationen über die Bedrohung geöffnet. Wenn Sie mit der rechten Maustaste auf ein Element klicken, können Sie die zu ergreifende Maßnahme in Ignore once oder Ignore alwaysändern. Dies scheint ein vernünftiges Mittel zu sein, um Laien eine sichere Standardoption zu bieten aber Fachleute auswählen lässt.

Quarantine

Hier werden der Name der Bedrohung, der Dateiname und der Pfad sowie Datum und Uhrzeit der Erkennung angezeigt. Sie können einzelne oder alle unter Quarantäne gestellten Dateien auswählen und sie erneut scannen, wiederherstellen oder löschen. Es werden keine zusätzlichen Informationen zu den Malware-Samples angezeigt.

Logs

Die Protokollfunktion befindet sich unter dem Menüpunkt Activity Menü. Es listet Updates, Malware-Erkennungen und die Aktivierung/Deaktivierung von Komponenten und Diensten auf. Sie können auf jedes Element klicken, um eine kurze Zusammenfassung der Details zu erhalten.

Help

Ein Klick auf Help im ? öffnet die Seite mit den Online-Handbüchern von Avira. Unter Antivirus finden Sie eine durchsuchbare FAQ-Funktion. Zu jedem Thema gibt es klare Anweisungen, viele mit kommentierten Screenshots und sogar Videos.

Zugangskontrolle

Windows-Standardbenutzer können die Schutzfunktionen nicht deaktivieren oder das Programm deinstallieren. So sollte es auch sein. Es gibt auch eine Kennwortschutzfunktion, mit der Sie detailliert festlegen können, welche Aktionen durch ein Kennwort geschützt sind. Dies kann u.a. verhindern, dass andere Benutzer den Schutz deaktivieren oder das Programm deinstallieren.

Weitere interessante Aspekte:

- Die Firewall-Funktion in den Modulen ist ein Schalter für die Windows-Firewall, es gibt keine Avira-Firewall.

- Informationen zum Abonnement finden Sie durch Anklicken des ? Menü und dann auf License management. Dies öffnet die Abonnement-Seite Ihres Avira Online-Kontos.

- Auf der ersten Seite des Avira-Fensters wird eine Liste mit anderen Avira-Produkten angezeigt, die Sie installieren können. Sie brauchen nur auf Antivirus Pro am oberen Rand der Seite zu klicken, um zur Startseite von Antivirus Pro zu gelangen.

Über das Programm

Bitdefender Internet Security ist ein kostenpflichtiges Security-Programm. Zusätzlich zu den Anti-Malware Funktionen enthält es eine Replacement-Firewall, einen Schwachstellen-Scanner, Anti-Spam, Ransomware-Beseitigung, Wi-Fi-Sicherheitsberater, Kindersicherung, Dateischredder (sicheres Löschen), ein Basis-VPN und Dateiverschlüsselung.

Weitere Informationen über das Programm finden Sie auf der Website des Anbieters: https://www.bitdefender.com/solutions/internet-security.html

Zusammenfassung

Bitdefender Internet Security ist sehr einfach zu installieren und zu navigieren, und fast alle wichtigen Funktionen sind leicht zu finden. Uns gefiel die Möglichkeit, die Kacheln auf der Startseite individuell zu gestalten. Malware auf einem USB-Laufwerk wird automatisch und sofort erkannt, und die Optionen für die Zugriffskontrolle sind optimal. Die Standardoptionen sind für nicht erfahrene Benutzer sehr sicher.

Setup

Mit dem Einrichtungsassistenten können Sie die Sprache für die Benutzeroberfläche auswählen und sich gegen das Senden von Produktberichten entscheiden. Ansonsten sind keine Entscheidungen zu treffen, und die Installation ist sehr schnell abgeschlossen. Sie müssen ein Bitdefender-Konto erstellen oder sich mit einem bestehenden Konto anmelden. Anschließend können Sie einen Lizenzschlüssel eingeben oder sich für die kostenlose 30-Tage-Testversion entscheiden. Wenn Sie das Programm zum ersten Mal öffnen, wird ein sehr kurzer Einführungsassistent gestartet.

Taskleisten-Symbole

Über das Symbolmenü in der Systemablage können Sie das Programmfenster öffnen, Updates ausführen, Programminformationen anzeigen und das Desktop-Widget des Programms starten.

Security-Warnhinweise

Wenn der Echtzeitschutz des Dateisystems deaktiviert ist, wird im Programmfenster eine Warnung angezeigt. Sie können den Schutz hiermit wieder aktivieren: Enable Now.

Sollten Sie versehentlich versuchen, eine bösartige Datei herunterzuladen, zeigt Bitdefender zunächst eine Warnseite im Browser an.

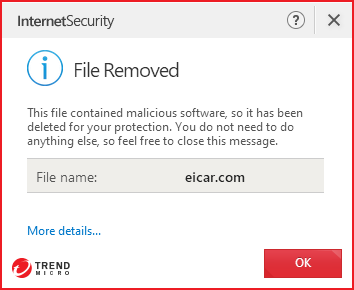

Wenn Sie die guten Ratschläge des Programms ignorieren und auf "I understand the risks, take me there anyway" klicken, stellt Bitdefender die Bedrohung unter Quarantäne. Eine typische Warnung ist unten abgebildet. Sie müssen keine Maßnahmen ergreifen. Klicken Sie auf More details öffnet das Programm Notifications , das Ihnen den Dateipfad und den Erkennungsnamen anzeigt. Die Meldung wird nach etwa 30 Sekunden geschlossen.

Wenn ein USB-Laufwerk mit Malware an das System angeschlossen wird, scannt Bitdefender das Laufwerk sofort automatisch und zeigt das Dialogfeld mit den Scanergebnissen an. Hier können Sie eine Aktion auswählen, die auf einzelne Malware-Dateien oder auf alle zusammen angewendet werden soll:

In unserem Funktionstest wählten wir "Take proper actions". Dadurch wurde die Malware unter Quarantäne gestellt und ein zusätzlicher Scan durchgeführt, der etwa 5 Minuten dauerte. Wir weisen darauf hin, dass bei der Auswahl von Take no action, der Echtzeitschutz von Bitdefender dennoch verhindert, dass die Malware kopiert oder ausgeführt wird.

Scan options

Unter Protection Seite, unter der Antivirus Kachel, lässt Sie schnelle oder vollständige Scans durchführen und benutzerdefinierte Scans einrichten, die geplant werden können. Gehen Sie auf Settings in derselben Kachel können Sie wählen, ob potenziell unerwünschte Anwendungen erkannt werden sollen (standardmäßig aktiviert), die Standardaktion bei Malware-Erkennung ändern, Ausnahmen festlegen und die Standardaktion für USB-Laufwerke ändern (standardmäßig werden diese gescannt).

Quarantine

Unter Quarantine Seite (zu finden unter Protection) zeigt den Dateinamen und -pfad, den Erkennungsnamen sowie Zeit/Datum der unter Quarantäne gestellten Objekte an. Von hier aus können Sie einzelne Elemente nacheinander löschen oder wiederherstellen. Das Dialogfeld weist darauf hin, dass das Wiederherstellen einer Datei diese automatisch von zukünftigen Scans ausschließt. Dies kann in den Einstellungen geändert werden. Auf der Quarantäne-Seite konnten wir keine weiteren Informationen über die Malware finden.

Logs

Am Ende eines Scans ist es möglich, ein Protokoll dieses Scans zu sehen. Abgesehen davon konnten wir keine Protokollfunktion im Programm finden.

Help

Unter Support Seite enthält Links zum Benutzerhandbuch und zum Support Center. Beide öffnen Seiten auf der Website des Anbieters, die recht ähnlich sind, einschließlich einiger häufig gestellter Fragen und einer Suchfunktion. Beide bieten einfache, reine Textantworten.

Zugangskontrolle

Windows-Standardbenutzer können die Schutzfunktionen nicht deaktivieren oder das Programm deinstallieren. So sollte es auch sein. Sie können die Einstellungen auch mit einem Passwort schützen, so dass kein Benutzer den Schutz ohne Eingabe des Passworts deaktivieren kann.

Bitdefender-Firewall

In unserem Funktionstest verhielt sich die Firewall in Bitdefender Internet Security fast genau wie erwartet. Bei der Verbindung mit einem Netzwerk, das wir zuvor in den Windows-Einstellungen als privat eingestuft hatten, ließ die Bitdefender-Firewall die Dateifreigabe und den Remote-Desktop-Zugriff zu, wie es sein sollte. Allerdings konnten wir das System nicht mehr anpingen, weder mit IPv4 noch mit IPv6. Dies ist ein kleines Ärgernis, das natürlich keinen Einfluss auf die Sicherheit hat. Wenn wir uns mit einem Netzwerk verbinden, das wir als öffentlich definiert haben, blockiert Bitdefender die Dateifreigabe, den Remote Desktop und den Ping-Zugriff. Das ist genau so, wie es sein sollte. Wenn Sie lieber die Windows-Firewall verwenden möchten, können Sie die Bitdefender-Firewall in den Einstellungen des Programms deaktivieren. Dadurch wird die Windows-Firewall aktiviert.

Weitere interessante Aspekte:

- Die Update Funktion befindet sich im System Tray Menü.

- Informationen zum Abonnement finden Sie auf der Seite "My Account".

- Die Kacheln, die auf der Seite Dashboard (Startseite) zu sehen sind, können individuell angepasst werden.

- Die Seite mit den "Utilities" ist nur eine Werbung für Bitdefender Total Security.

Über das Programm

ESET Internet Security ist ein kostenpflichtiges Security-Programm. Zusätzlich zu den Anti-Malware Funktionen enthält es die ESET Firewall, Connected Home Monitor, Anti-Diebstahl, Anti-Spam, Anti-Phishing und Banking & Payment Protection.

Weitere Informationen über das Programm finden Sie auf der Website des Anbieters: https://www.eset.com/int/home/internet-security/

Zusammenfassung

Wir fanden ESET Internet Security sehr gut gestaltet und einfach zu bedienen. Benutzer, die keine Experten sind, erhalten sichere Standardeinstellungen und eine übersichtliche, leicht zu navigierende Oberfläche. Alle wichtigen Funktionen sind sehr leicht zugänglich. Der Einstellungsdialog, der über eine nützliche Suchfunktion verfügt, bietet zahlreiche erweiterte Optionen für erfahrene Benutzer. Der Echtzeit-Dateisystemschutz ist sehr empfindlich und reagiert bei Bedarf sehr schnell. Die Hilfefunktionen sind ausgezeichnet. Unsere einzige Beschwerde ist, dass ESETs Malware-Enzyklopädie etwas spärlich ausgefallen ist.

Setup

Sie können das Programm von seiner Seite auf der Website des Herstellers herunterladen. Das Installationsprogramm bietet Ihnen die Möglichkeit, einen Lizenzschlüssel einzugeben, wenn Sie einen haben, oder sich für eine kostenlose 30-Tage-Testversion zu entscheiden. Die Einrichtung ist einfach und beginnt mit der Auswahl der Sprache der Benutzeroberfläche. Sie müssen entscheiden, ob Sie LiveGrid (Datenaustausch), die PUA-Erkennung und das Programm zur Verbesserung der Kundenerfahrung aktivieren möchten. Der Assistent erklärt Ihnen jedoch, was diese Funktionen jeweils bewirken. Am Ende werden Sie aufgefordert, Anti-Diebstahl und Kindersicherung einzurichten, obwohl diese optional sind. Es gibt auch einen Link zum Passwortschutz, falls Sie diesen konfigurieren möchten. Nach der Installation wird ein erster Scan durchgeführt.

Taskleisten-Symbole

Über das Symbolmenü in der Taskleiste können Sie den Schutzstatus anzeigen, den Schutz anhalten, die Firewall anhalten, den gesamten Netzwerkverkehr blockieren, die Einstellungen öffnen, Protokolldateien anzeigen, das Programmfenster öffnen und nach Updates suchen.

Security-Warnhinweise

Wenn der Echtzeitschutz deaktiviert ist, wird auf der Startseite des Programms eine Warnung angezeigt. Sie können den Schutz hier wieder aktivieren: Enable real-time file system protection.

Sollten Sie versehentlich versuchen, eine bösartige Datei herunterzuladen, wird ESET diese blockieren. Eine typische Warnung ist unten abgebildet. Sie müssen keine Maßnahmen ergreifen, und die Warnung wird nach 10 Sekunden geschlossen. Sie können dieses Intervall in den Einstellungen ändern, wenn Sie möchten. Wenn Sie auf den Namen der Bedrohung im Warnfeld klicken, wird die entsprechende Seite der ESET-Bedrohungsenzyklopädie in einem Browser geöffnet. Leider enthielt diese nicht sehr viele Informationen über die Malware-Samples, die in unserem Funktionstest verwendet wurden.

Wenn ein USB-Laufwerk mit Malware an das System angeschlossen ist, bietet ESET an, das Laufwerk zu scannen. Sie können die Standardaktion hier auf "Scan", "Not Scan" oder "Prompt" einstellen, je nachdem, was Sie bevorzugen. Wenn Sie das Laufwerk nicht scannen, erkennt der Echtzeitschutz von ESET die Malware und isoliert sie, sobald das Laufwerk im Windows Explorer geöffnet wird. Es wird eine Warnung angezeigt, die der oben abgebildeten ähnelt. Wenn mehrere bösartige Dateien gleichzeitig gefunden werden, werden separate Warnungen nacheinander angezeigt. Über das Menü in der oberen rechten Ecke der Warnungen können Sie alle Warnungen auf einmal abstellen.

Scan options

Der Standard-Scan, der über die Startseite zugänglich ist, ist ein "Smart Scan". Der Umfang dieses Scans kann in den Einstellungen konfiguriert werden. Die Scan-Seite öffnet sich durch Klicken auf die Schaltfläche Computer Scan , welche eine Reihe von Optionen bietet. Sie können einen vollständigen System-Scan, einen benutzerdefinierten Scan oder einen Scan für Wechselmedien durchführen. Es gibt auch eine Option, um den letzten Scan zu wiederholen. Sie können eine Datei, einen Ordner oder ein Laufwerk scannen, indem Sie sie auf die Seite Computer Scan oder über das Rechtsklick-Menü im Windows Explorer gehen. Malware, die bei einem On-Demand Scan gefunden wird, wird automatisch in Quarantäne gestellt. Unter Advanced Setup/Detection Engine/Scanner Optionskönnen Sie auswählen, ob potenziell unerwünschte Anwendungen, potenziell unsichere Anwendungen (z.B. Hacker-Tools) und verdächtige Anwendungen (z.B. solche, die typische Malware-Verschleierung verwenden) erkannt werden sollen. Auch Ausschlüsse werden hier festgelegt. In Real-time file system protection können Sie wählen, ob Malware beim Öffnen, Erstellen und Ausführen von Dateien oder beim Zugriff auf Wechselmedien erkannt werden soll (standardmäßig aktiviert).

Quarantine

Unter Quarantine Seite finden Sie unter dem Menüpunkt Tools. Menu/More tools. Es zeigt Datum und Uhrzeit der Erkennung, Dateiname und -pfad, Dateigröße, Erkennungsname, Anzahl der Vorkommnisse und das Benutzerkonto, das zu diesem Zeitpunkt aktiv war. Es gibt eine Restore Schaltfläche und auch eine Move to quarantine , die uns zunächst verwirrte. Sie ermöglicht es Ihnen, das Dateisystem nach verdächtigen Dateien zu durchsuchen, die noch nicht erkannt worden sind. Sobald sie sich in Quarantäne befinden, können Sie sie zur Analyse einreichen oder über das Rechtsklickmenü löschen.

Logs

Unter Logs Seite befindet sich unter dem Tools. Menu/More tools. Es enthält Aufzeichnungen über Erkennungen, Ereignisse (z.B. Updates) und Scan-Ergebnisse sowie Ereignisse, die sich auf die anderen Funktionen des Programms beziehen, wie z.B. Anti-Spam und Kindersicherung.

Help

Unter Help and support Seite enthält Links zu Open help und Search ESET Knowledgebase. Ersteres öffnet ein Online-Handbuch, das Themen wie System requirements, Installation and Beginner’s guide in einer Menüspalte am linken Rand der Seite. Auf jeder Seite finden sich ausführliche Erklärungen und Anleitungen, die sehr übersichtlich gestaltet und mit kommentierten Bildschirmfotos illustriert sind. Mit Knowledgebase ermöglicht es Ihnen, mit Hilfe der Google-Suchmaschine nach bestimmten Fragen zu suchen, z.B. nach Ausschlüssen, um relevante Artikel auf den ESET-Support-Seiten zu finden. Wir haben ein paar Abfragen ausprobiert und fanden, dass dies sehr gut funktioniert.

Zugangskontrolle

Windows Standardbenutzer können die Schutzfunktionen nicht deaktivieren oder das Programm deinstallieren. So sollte es auch sein. Außerdem können Sie die Einstellungen mit einem Kennwort schützen (Setup\Advanced setup\User interface\Access setup). In diesem Fall können die Benutzer alle Funktionen des Programms nutzen, haben aber keinen Zugriff auf die Einstellungen und können den Schutz in keiner Weise deaktivieren.

ESET-Firewall

In unserem Funktionstest verhielt sich die Firewall von ESET Internet Security genau wie erwartet. Sie stimmte perfekt mit den Netzwerkeinstellungen von Windows überein. Sie erlaubte Netzwerkzugriffe wie die Dateifreigabe in einem Netzwerk, das wir als privat definiert hatten, blockierte sie aber in einem Netzwerk, das wir als öffentlich definiert hatten. Das ist genau so, wie es sein sollte. Wenn Sie lieber die Windows-Firewall verwenden möchten, können Sie die ESET-Firewall in den Programmeinstellungen deaktivieren. Dadurch wird die Windows-Firewall aktiviert.

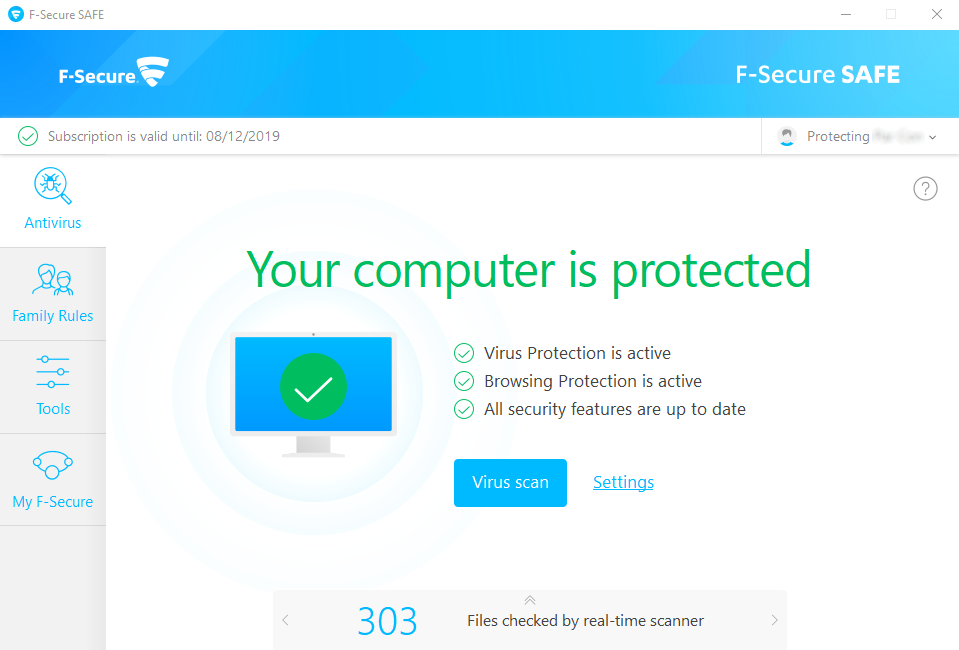

Über das Programm

F-Secure SAFE ist ein kostenpflichtiges Security-Programm. Zusätzlich zu den Anti-Malware Funktionen enthält es eine Kindersicherung.

Weitere Informationen über das Programm finden Sie auf der Website des Anbieters: https://www.f-secure.com/en/home/products/safe

Zusammenfassung

Wir fanden, dass F-Secure SAFE einfach zu installieren und zu benutzen ist. Das Programmfenster ist recht einfach und übersichtlich, mit einer Reihe von Funktionen, die in dem Tools. Menü und dem Settings Dialog zu finden sind. Der Echtzeitschutz ist empfindlich, und die Warnungen sind einfach gehalten. Ein Verbesserungsvorschlag wäre eine "Fix All" Schaltfläche, um deaktivierte Schutzfunktionen wieder zu aktivieren.

Setup

Zunächst müssen Sie ein Konto erstellen, um die kostenlose Testversion herunterladen zu können. Um das Installationsprogramm herunterzuladen, müssen Sie angeben, ob Sie SAFE auf Ihrem eigenen Computer, dem Computer Ihres Kindes oder einem anderen Gerät installieren möchten. Dadurch wird die Kindersicherungsfunktion des Programms ermöglicht. Sobald Sie das Installationsprogramm heruntergeladen und ausgeführt haben, haben Sie die Möglichkeit, das Senden anonymer Benutzerdaten zu erlauben. Mit einem einzigen Klick wird dann die Installation gestartet, und in weniger als einer Minute ist das Programm einsatzbereit. Eine Chrome-Erweiterung muss noch genehmigt werden.

Taskleisten-Symbole

Über das Menü der Systemablage können Sie auf Ihr Online-Konto zugreifen, nach Updates suchen, Nachrichten und Ereignisse anzeigen, Einstellungen öffnen, den Spielemodus verwenden und Programminformationen anzeigen.

Security-Warnhinweise

Wenn der Echtzeit-Dateisystemschutz deaktiviert ist, wird auf der Startseite eine Warnung angezeigt. Etwa 30 Sekunden nach der Deaktivierung des Schutzes werden Sie in einer Popup-Warnung darüber informiert, dass der Virenschutz deaktiviert ist. Dies hat eine Turn on Schaltfläche, die den Schutz mit einem einzigen Klick reaktiviert. Die Warnung wird jedoch nur etwa 5 Sekunden lang angezeigt und schließt sich dann automatisch. Im Hauptfenster des Programms gibt es keine "Fix All" Schaltfläche. Wenn Sie also die Popup-Warnung übersehen, müssen Sie in die Einstellungen gehen, um den Schutz wieder zu aktivieren.

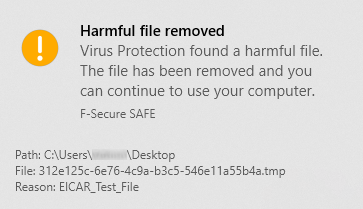

Sollten Sie versehentlich versuchen, eine bösartige Datei herunterzuladen, stellt F-Secure die Datei unter Quarantäne. Eine typische Warnung ist unten abgebildet. Sie müssen keine Maßnahmen ergreifen, und die Warnung wird nach einigen Sekunden geschlossen.

Wenn ein USB-Laufwerk mit Malware an das System angeschlossen wird, ergreift F-Secure zunächst keine Maßnahmen. Sobald Sie das Laufwerk jedoch im Windows Explorer öffnen, erkennt SAFE die Malware und blockiert das Kopieren oder die Ausführung. Für jede erkannte Datei wird eine ähnliche Warnung wie die obige angezeigt. Um die Malware zu entfernen, führen Sie einen Scan durch und wählen die Handle All Option bestimmen.

Scan options

Unter Virus Scan Schaltfläche auf der Startseite des Programms startet einen Schnell-Scan. Sie können einen vollständigen Scan durchführen, indem Sie Virus scan options im Tools. Menü wählen. Ein zeitgesteuerter Scan kann eingerichtet werden unter Settings\Scanning settings\Scheduled scanning. Sie können ein Laufwerk, einen Ordner oder eine Datei auch über das Rechtsklickmenü im Windows Explorer scannen. Ausschlüsse können unter Tools\App and file control\Excludedfestgelegt werden. Wir konnten keine Möglichkeit finden, die PUA-Erkennung zu konfigurieren.

Quarantine

Sie können die Quarantine Funktion auf der Hauptseite der Settings Dialog öffnen. Er zeigt das Datum und die Uhrzeit der Erkennung sowie den Dateinamen und den Erkennungsnamen an. Von hier aus können Sie einzelne Dateien in Quarantäne zulassen oder löschen. Sie können auf den Erkennungsnamen einer beliebigen Datei klicken, um eine Beschreibung der Datei in der Online-Malware-Enzyklopädie von F-Secure anzuzeigen. Für die, in unserem Funktionstest, verwendeten Samples wurden nur generische Beschreibungen bereitgestellt.

Logs

Die Protokollfunktion finden Sie, indem Sie auf die Schaltfläche Tools. Menü und dann auf Recent eventsklicken. Es zeigt verschiedene Systemereignisse an, einschließlich Installation, Änderungen des Schutzstatus und Erkennungen

Help

Sie können die Hilfefunktion öffnen, indem Sie auf das Fragezeichensymbol in der oberen rechten Ecke des Hauptfensters klicken. Es öffnet sich eine lokale Hilfedatei mit einer Liste von Themen in einer linken Menüspalte. Hier werden die wichtigsten Funktionen des Programms und ihre Verwendung anhand einfacher Textanweisungen erklärt.

Zugangskontrolle

Windows Standardbenutzer können die Schutzfunktionen nicht deaktivieren oder das Programm deinstallieren. So sollte es auch sein. Wir konnten in dem Programm keine Passwortschutzfunktion finden.

Andere interessante Aspekte

- Wenn Sie sich zum ersten Mal bei einem Standard-Benutzerkonto anmelden, werden Sie von F-Secure aufgefordert, die Kindersicherung einzurichten.

- Updates und Informationen zum Abonnement finden Sie unter Settings.

Über das Programm

K7 Total Security ist ein kostenpflichtiges Security-Programm. Zusätzlich zu den Anti-Malware Funktionen enthält es eine grundlegende Kindersicherungsfunktion mit einem Blacklist/Whitelist-Webfilter und Internet-Zeitbeschränkungen. Außerdem gibt es eine Replacement-Firewall, eine Tune-up Funktion und eine sichere Löschfunktion.

Weitere Informationen über das Produkt finden Sie auf der Website des Anbieters. https://k7computing.com/us/home-users/total-security

Zusammenfassung

Wir fanden, dass K7 Total Security sehr einfach zu installieren und zu benutzen ist. Die wichtigsten alltäglichen Funktionen sind von der Startseite aus leicht zu erreichen. Der Echtzeitschutz ist sehr empfindlich, und die Standardaktionen für den Anschluss externer Laufwerke und die Malware-Erkennung sind ideal. Die Zugriffskontrolle ist ausgezeichnet. Wir haben jedoch zwei Probleme mit der Firewall des Programms festgestellt. Eines davon ist potenziell schwerwiegend, da es dazu führen könnte, dass der Computer bei der Nutzung öffentlicher Wi-Fi-Netzwerke ungeschützt ist.

Setup

Die Installation ist sehr schnell und einfach, Sie müssen nur auf Installklicken. Ein sehr kurzer Einführungsassistent weist auf drei neue Funktionen des Programms hin. Am Ende des Assistenten müssen Sie einen Lizenzschlüssel eingeben oder sich für die 30-Tage-Testversion entscheiden.

Taskleisten-Symbole

Über das Menü der Systemablage können Sie das Programm öffnen, Scans und Updates ausführen, den Schutz deaktivieren, den Netzwerkverkehr stoppen, den Spielemodus aktivieren, Produktinformationen anzeigen und auf Hilfefunktionen zugreifen.

Security-Warnhinweise

Wenn der Echtzeitschutz des Dateisystems deaktiviert ist, wird im Programmfenster eine Warnung angezeigt. Sie können den Schutz hiermit wieder aktivieren: Fix Now.

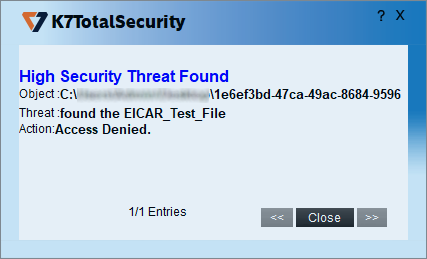

Sollten Sie versehentlich versuchen, eine bösartige Datei herunterzuladen, blockiert K7 den Zugriff auf diese Datei. Eine typische Warnung ist unten abgebildet. Sie müssen keine Maßnahmen ergreifen, und die Warnung wird nach einigen Sekunden geschlossen.

Wenn ein USB-Laufwerk mit Malware an das System angeschlossen wird, bietet K7 an, das Laufwerk zu scannen. Wenn Sie dies nicht tun, erkennt K7 die Malware und isoliert sie, sobald die Dateien im Windows Explorer sichtbar werden. Es wird eine Warnung ähnlich der obigen angezeigt. Wenn mehrere bösartige Dateien gleichzeitig gefunden werden, werden alle Warnungen in einem einzigen Feld angezeigt.

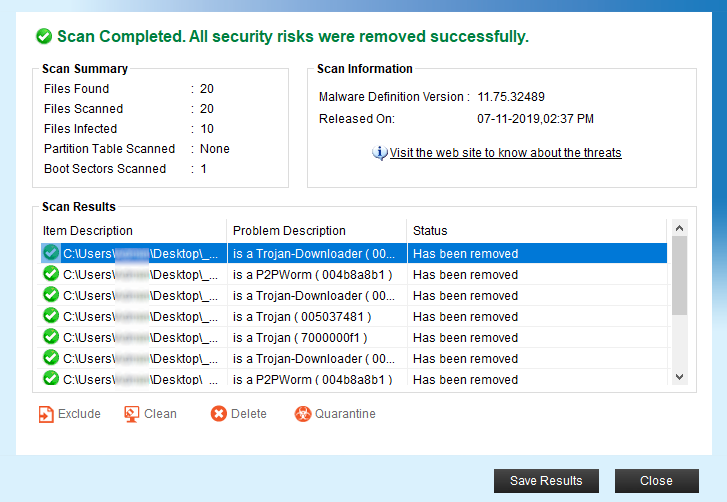

Scan options

Unter Scan am unteren Rand des Programmfensters lässt Sie schnelle, vollständige, benutzerdefinierte, Rootkit- und geplante Scans durchführen. Sie können ein Laufwerk, einen Ordner oder eine Datei auch über das Rechtsklickmenü des Windows Explorers scannen. Unter Settings\Antivirus and Antispywarekönnen Sie wählen, ob nach PUA gescannt werden soll (standardmäßig aktiviert), und Scan-Ausschlüsse festlegen. Es ist auch möglich, die Standardaktion bei Erkennung von hier aus zu ändern. Wenn bei einem On-Demand Scan Malware gefunden wird, wird die Seite mit den Scanergebnissen angezeigt:

Visit the web site to know about the threats öffnet eine Seite auf der K7-Website, die bekannte Softwareschwachstellen anzeigt, die in keinem direkten Zusammenhang mit der gefundenen Malware stehen. Über Save Results können Sie das Scan-Protokoll als Textdatei speichern.

Quarantine

Die Quarantänefunktion befindet sich unter Reports\Quarantine Manager. Von hier aus können Sie erkannte Malware löschen oder wiederherstellen. Auf der Seite werden Datum und Uhrzeit der Erkennung, Dateiname und Pfad, Malware-Typ und Datei-Hash angezeigt.

Logs

Die Logs-Funktion finden Sie unter Reports\Security History. Mit Virus Found Events Seite zeigt das Datum und die Uhrzeit der Entdeckungen, den aktuellen Benutzer, die betroffene Anwendung, den Dateinamen und -pfad, den Malware-Typ und die ergriffenen Maßnahmen.

Help

Wenn Sie auf Help in der oberen rechten Ecke des Fensters wird eine lokale Hilfedatei geöffnet. Darin sind eine Reihe von Themen aufgeführt, die die Konfiguration und Verwendung des Produkts betreffen. Zu jedem Thema gibt es einfache, klare Anweisungen, die bei Bedarf mit Screenshots illustriert werden.

Zugangskontrolle

Windows-Standardbenutzer können die Schutzfunktionen nicht deaktivieren oder das Programm deinstallieren. So sollte es auch sein. Sie können auch einen Kennwortschutz einrichten, so dass alle Benutzer ein Kennwort eingeben müssen, um den Schutz auf irgendeine Weise zu deaktivieren.

K7-Firewall

In unserem Funktionstest haben wir festgestellt, dass sich die K7 Firewall unter bestimmten Umständen nicht wie erwartet verhält. Erstens blockierte sie den Schreibzugriff auf eine bestehende Dateifreigabe mit Lese- und Schreibzugriff in einem privaten Netzwerk. Wir konnten den Zugriff nicht wiederherstellen, indem wir die Einstellungen der K7-Firewall änderten, so dass nur Lesezugriff möglich war. Zweitens, und das ist noch wichtiger, haben wir ein Problem mit den Firewall-Einstellungen bei der Verbindung mit einem öffentlichen Netzwerk festgestellt. Wenn das Netzwerk, mit dem Sie sich verbinden, ungesichert ist (d.h. kein Passwort erforderlich ist) zeigt K7 eine Warnung an und fordert Sie auf, eine Schutzstufe zu wählen

Das zweite Problem bei der K7-Firewall ist viel wichtiger. Wir haben unseren Test-Laptop mit einem neuen drahtlosen Netzwerk verbunden und die Netzwerkeinstellung in der Windows-Verbindungsaufforderung als öffentlich definiert. Es gab daraufhin keine Aufforderung von K7 etwas an der eigenen Firewall einzustellen. Wir stellten fest, dass Ping, Remotedesktop und schreibgeschützter Dateifreigabezugriff weiterhin verfügbar waren, genau wie in einem privaten Netzwerk. Bei unseren Tests stellten wir fest, dass das Netzwerk in den Einstellungen der K7-Firewall jedoch als Home eingestellt war. Dadurch werden Laptop-Benutzer bei der Nutzung öffentlicher Wi-Fi-Netzwerke natürlich potenziell gefährdet, wenn Sie das neue Netzwerk in der Windows-Eingabeaufforderung als "public/öffentlich" kennzeichnen und keine Aufforderung von K7 erhalten, werden wohl die meisten Nutzer davon ausgehen, dass sie geschützt sind, obwohl dies in Wirklichkeit nicht der Fall ist. Wenn Sie den Netzwerktyp in Public Network in den Firewall-Einstellungen von K7 ändern, dann werden Ping, Remote Desktop und File-Sharing-Zugang effektiv blockiert. Wir empfehlen nachdrücklich, dass K7 alle neuen Netzwerke standardmäßig als öffentlich kennzeichnen sollte. In der Zwischenzeit empfehlen wir den Nutzern, die Firewall-Einstellungen von K7 manuell zu überprüfen, wenn sie sich mit einem öffentlichen Netzwerk verbinden.

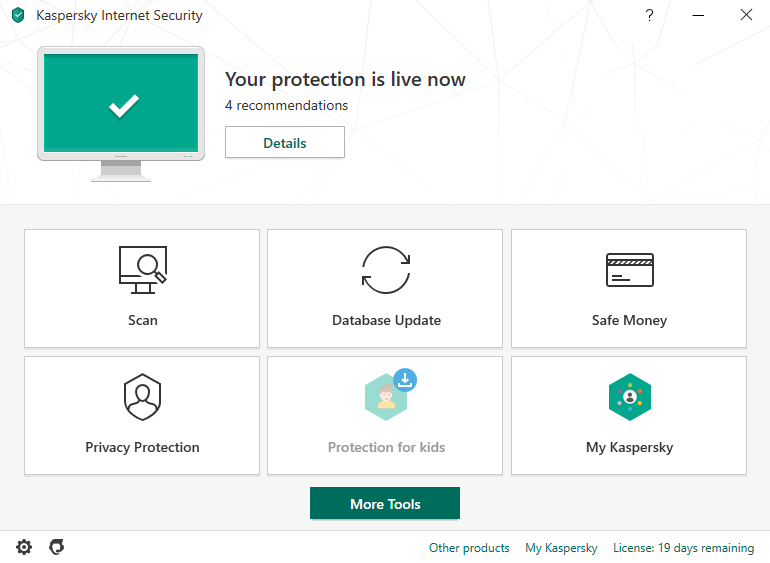

Über das Programm

Kaspersky Internet Security ist ein kostenpflichtiges Security-Programm. Neben Anti-Malware Funktionen bietet es auch Schutz vor Ransomware, Schutz vor Bankgeschäften, Webcamschutz und Schutz der Browser-Privatsphäre. Weitere Informationen über das Produkt finden Sie auf der Website des Herstellers:

Weitere Informationen über das Produkt finden Sie auf der Website des Anbieters. https://www.kaspersky.co.uk/internet-security

Zusammenfassung

Die Installation ist unkompliziert, mit sicheren Standardoptionen. Dank der modernen, gekachelten Benutzeroberfläche von Kaspersky sind alle wichtigen Funktionen von der Startseite des Programms aus leicht zugänglich. Das Programm kümmert sich automatisch um die Erkennung von Malware, ohne dass der Benutzer eine Entscheidung treffen muss. Fortgeschrittene Nutzer finden in den Einstellungen eine breite Palette von Konfigurationsoptionen. Das Programm wirbt für zwei weitere kostenlose Kaspersky-Produkte.

Setup

Nachdem Sie eine Reihe von Vereinbarungen akzeptiert haben, müssen Sie nur noch auf Install klicken, um die Einrichtung zu starten. Am Ende des Assistenten werden vier Optionen angezeigt (alle standardmäßig ausgewählt). Diese sind: Turn on protection against ads to install only desired software and block additional installations; Delete malicious tools, adware, auto-dialers and suspicious packages; Detect other software that can be used by criminals to damage your computer or personal data; Take a tour through the application features. Wie erwartet, wird die Einführungstour standardmäßig ausgeführt. Dabei werden die Funktionen Bankschutz, Webcam-Schutz, Browser-Datenschutz und Kindersicherung vorgestellt. Wenn das Programmfenster zum ersten Mal geöffnet wird, fordert es Sie auf, ein My Kaspersky Online-Konto Konto zu erstellen/anzumelden. Dies ist jedoch nicht unbedingt erforderlich. Wenn Sie das Fenster schließen und erneut öffnen, wird die normale Benutzeroberfläche angezeigt.

Taskleisten-Symbole

Über das Symbolmenü in der Taskleiste können Sie laufende Scans anzeigen, ein Update durchführen, die Safe Money-Funktion öffnen, das Programmfenster oder bestimmte Tools öffnen, den Schutz herunterfahren oder anhalten, die Einstellungen öffnen und Programminformationen anzeigen.

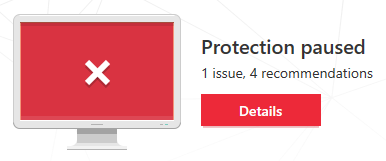

Security-Warnhinweise

Wenn der Echtzeitschutz des Dateisystems deaktiviert ist, wird im Programmfenster eine Warnung angezeigt. Sie können den Schutz hiermit wieder aktivieren: Details, dann auf Resume.

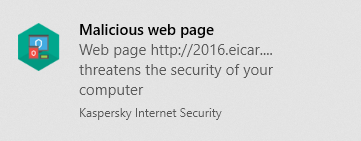

Sollten Sie versehentlich versuchen, eine bösartige Datei herunterzuladen, blockiert Kaspersky den Download und zeigt eine Sperrseite im Browser an. Diese Seite enthält einen Link zum Kaspersky Online-Lexikon für Bedrohungen. Außerdem wird eine Windows-Popup-Warnung angezeigt - ein typisches Beispiel sehen Sie unten. Sie müssen keine Maßnahmen ergreifen, und die Warnung schließt sich nach einigen Sekunden.