Archiv

Malware Protection Test September 2023

False Alarm Test September 2023

Real-World Protection Test Juli-August 2023 - Factsheet

Data transmission of consumer security products 2023

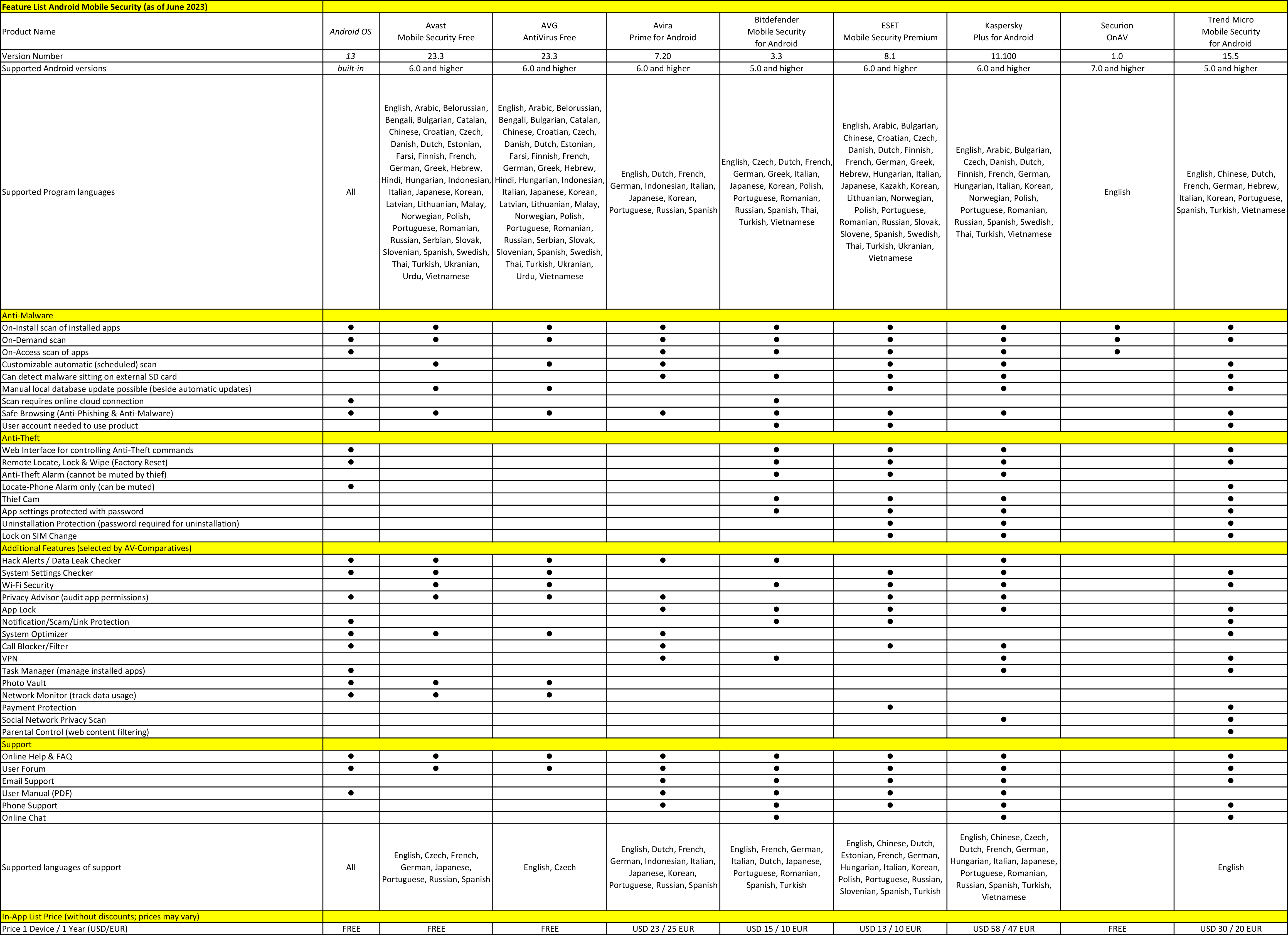

Mobile Security Review 2023

Hier haben wir die Struktur der folgenden Produktbewertungen für jede der mobilen Security-Apps in diesem Test skizziert. Da die getesteten Produkte unterschiedliche Funktionen aufweisen, ist möglicherweise nicht jeder Abschnitt zu den Funktionen der Apps (außer Anti-Malware) auf sie anwendbar.

Einleitung: Wir geben einen kurzen Überblick über das Produkt, nennen sein Preismodell (kostenlos oder kostenpflichtig) und heben seine wichtigsten Funktionen hervor. Wir beschränken die Anzahl der Funktionen auf die fünf grundlegenden Sicherheits- und Datenschutzfunktionen (gekennzeichnet durch die Symbole in der oberen rechten Ecke des Produktberichts) und bis zu fünf zusätzliche Funktionen, die wir für relevant halten. Für einen einfachen Vergleich und eine bessere Lesbarkeit verwenden wir standardisierte Begriffe aus unserer Feature-Liste, die sich am Ende dieses Berichts befindet.

Handhabung: Wir beschreiben kurz den ersten Start der App, die Ersteinrichtung der App und den Zugriff auf die Funktionen der App über den Hauptbildschirm der App.

Anti-Malware: Wir erklären, was der Malware-Scan macht, ob nach dem ersten Scan Vorschläge für Benutzeraktionen angezeigt werden, welche Scan-Optionen (z. B. Schnell-, Voll-, festgelegter Scan) und Einstellungen für das Erkennungsverhalten zur Verfügung stehen, und erwähnen interessante Ergebnisse, wenn Malware gefunden wird.

Anti-Theft: Falls zutreffend, wird beschrieben, wie die Funktion eingerichtet wird, wie die verfügbaren Befehle konfiguriert werden und wie sie aus der Ferne ausgelöst werden können. Wir vermerken auch zusätzliche Einstellungen und eventuelle fehlerhafte Befehle oder Fehlverhalten bei der Ausführung. Eine Tabelle am Ende des Produktberichts enthält eine Übersicht über die verfügbaren Anti-Diebstahl Befehle.

Web-/Wi-Fi Protection: Falls zutreffend, beschreiben wir verschiedene Schutzfunktionen gegen Internetbedrohungen und/oder Schwachstellen in Wi-Fi-Netzwerken. Dazu gehören z. B. Anti-Phishing, VPN und Wi-Fi-Scanner.

App-Lock / Audit: Falls zutreffend, beschreiben wir die Sperrfunktion mit ihren Einstellungen, die es ermöglicht, ausgewählte Apps vor unbefugtem Zugriff zu schützen, und/oder die Funktion zur Überprüfung wichtiger Aspekte der installierten Apps wie Berechtigungen, Datennutzung und Speicherplatz.

Parental Control: Falls zutreffend, prüfen wir Möglichkeiten zur Regulierung und Überwachung der Geräteaktivitäten von Kindern und zum Schutz vor ungeeigneten Inhalten. Dazu gehören zum Beispiel App-Sperren, Web-Filter und tägliche Nutzungsbeschränkungen.

Schutz der Privatsphäre: Falls zutreffend, führen wir verschiedene andere Funktionen auf, die dazu beitragen können, die Privatsphäre des Nutzers weiter zu verbessern, z. B. Anruffilter, Data Leak Checker, Social Network Privacy Scanner, Schutz vor betrügerischen oder bösartigen Links in Benachrichtigungen und Textnachrichten.

Zusätzliche Features: Wir führen zusätzliche Funktionen auf, die nicht zu einer der vorherigen Kategorien gehören und die wir für erwähnenswert halten. Dazu gehören beispielsweise Systemoptimierungstools zum Beenden von Hintergrundanwendungen oder zum Entfernen von Junk-Dateien sowie ein Task-Manager zum Deinstallieren/Deaktivieren installierter Anwendungen.

Schlussfolgerung: Wir geben ein kurzes Fazit über das Produkt und unsere Erfahrungen damit ab und vermerken, wenn eine der geprüften Funktionen nicht richtig funktioniert hat und nicht vor dieser Veröffentlichung behoben wurde.

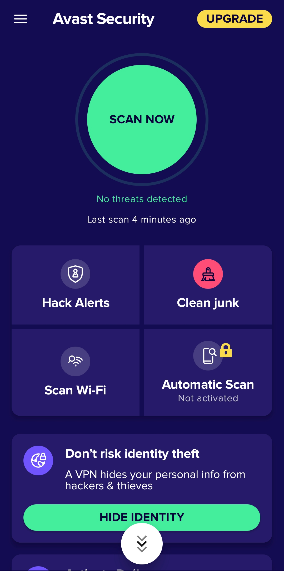

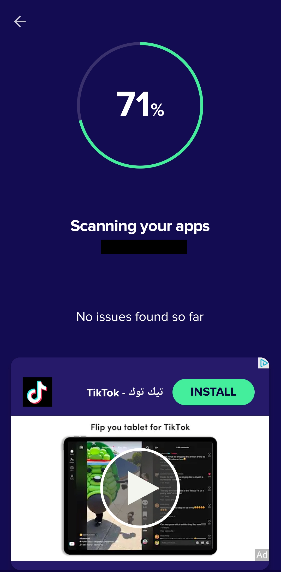

Avast

Mobile Security Free

23.3.2

![]()

![]()

![]()

![]()

![]()

Einführung

Avast Mobile Security Free ist ein werbegestützes Produkt, das eine Vielzahl von sicherheits- und datenschutzorientierten Funktionen wie Anti-Malware, sicheres Surfen, App-Audit, Wi-Fi-Sicherheit, Data Leak Checker und Photo Vault enthält. Andere App-Komponenten, wie Clean Junk und Wi-Fi Speed, helfen dem Benutzer, verschiedene Aspekte des Geräts zu überwachen. Avast hat uns gebeten, die kostenlose Version ihres Produkts zu testen und zu bewerten. Bitte beachten Sie, dass Avast Eigentümer von AVG ist und die jeweiligen Android-Apps in ihrer Funktionalität identisch zu sein scheinen. Es gibt jedoch einige kleine Unterschiede in der Benutzeroberfläche.

Handhabung

Beim Starten der App muss der Benutzer die Vereinbarung und die Datenschutzrichtlinie von Avast akzeptieren. Nach einem kurzen Überblick über die grundlegenden Funktionen kann der Benutzer mit der kostenlosen und werbeunterstützten App-Version fortfahren, indem er die Zustimmungserklärung für benutzerdefinierte Werbung akzeptiert. Der Nutzer wird dann aufgefordert, einen ersten Scan von Apps oder allen Dateien durchzuführen, wofür die Berechtigung "All files access" erforderlich ist. Auf alle Funktionen kann über das Menü in der oberen linken Ecke zugegriffen werden.

Anti-Malware

Nach dem ersten Scan des Geräts schlägt die App vor, den Webschutz zu aktivieren, eine Bildschirmsperre einzurichten und die Batterieoptimierung zu deaktivieren. Der Nutzer kann zwischen einem Dateiscan und einem Tiefenscan wählen oder einzelne Dateien/Ordner zum Scannen mit dem Dateischutz auswählen.

Der externe Speicher (z. B. die SD-Karte) wird beim Scannen des Gerätespeichers nicht berücksichtigt. Die App bietet weitere Scan-Einstellungen, wie z. B. die Erkennung von PUPs oder Apps mit geringer Reputation, die standardmäßig aktiviert sind, und die Option, Apps während der Installation und beim Start zu scannen. Es ist nicht möglich, vor der Behebung von Malware-Erkennungen oder anderen Problemen einen weiteren Scan durchzuführen.

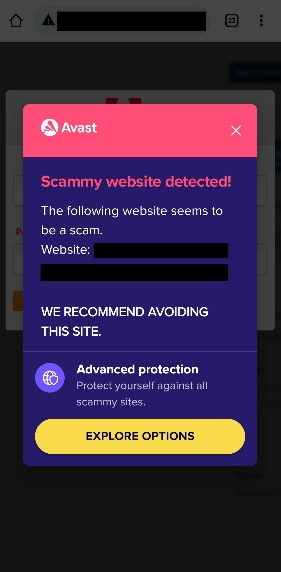

Web- und Wi-Fi-Protection

Der von Web Shield angebotene Schutz vor bösartigen URLs und Phishing-Websites erfordert die Zugriffsberechtigung und funktioniert für verschiedene Browser-Apps. Der Netzwerkinspektor scannt das aktuell verbundene Wi-Fi-Netzwerk auf Sicherheitsbedrohungen, wofür der Zugriff auf den Standort des Geräts erforderlich ist. Das automatische Scannen von neuen Netzwerken ist ebenfalls möglich.

App-Audit

App Insights überwacht installierte Apps hinsichtlich Datenschutz und App-Berechtigungen und liefert dem Nutzer detaillierte App-Informationen und Nutzungsstatistiken (z. B. tägliche/wöchentliche/monatliche Datennutzung, Bildschirmzeit). Der Nutzer kann auch ein Limit für die Datennutzung und einen entsprechenden Warnhinweis festlegen. Außerdem werden alle installierten Apps mit den Risikokategorien "niedrig", "durchschnittlich" und "hoch" gekennzeichnet, je nach den Berechtigungen der App.

Zusätzliche Features

Photo Vault ermöglicht es dem Benutzer, bis zu zehn Fotos sicher zu speichern, auf die nur nach Eingabe der benutzerdefinierten Avast PIN zugegriffen werden kann. Hack Alerts ermöglicht es dem Benutzer zu überprüfen, ob seine E-Mail oder damit verbundene Konten in eine Datenverletzung verwickelt waren.

Der Wi-Fi Speed Test prüft die Wi-Fi-Verbindungsgeschwindigkeit und Clean Junk hilft dabei, Speicherplatz freizugeben, indem temporäre oder zwischengespeicherte Dateien entfernt werden. My Statistics zeigt eine Zusammenfassung der von Avast auf dem Gerät durchgeführten sicherheitsrelevanten Aktionen, z. B. die Anzahl der abgewehrten Bedrohungen.

Schlussfolgerung

Avast Mobile Security Free ist eine gut durchdachte Anti-Malware-Anwendung, die dem Nutzer Zugang zu vielen, aber teilweise eingeschränkten Sicherheitsfunktionen bietet. Auch Tools zur Optimierung und Verbesserung der Privatsphäre sind verfügbar. Die App bietet eine Schritt-für-Schritt-Anleitung zur Einrichtung jeder Funktion.

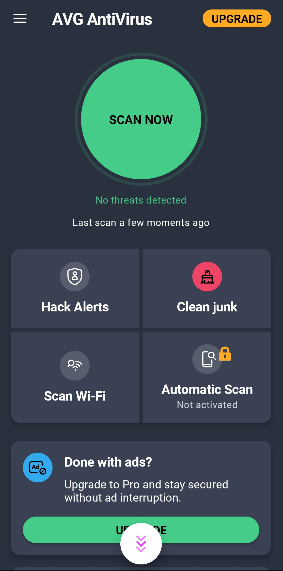

AVG

AntiVirus Free für Android

23.3.2

![]()

![]()

![]()

![]()

![]()

Einführung

AVG AntiVirus Free für Android ist ein werbegestütztes Produkt, das eine Vielzahl von sicherheits- und datenschutzorientierten Funktionen wie Anti-Malware, sicheres Surfen, App-Audit, Wi-Fi-Sicherheit, Data Leak Checker und Photo Vault enthält. Andere App-Komponenten, wie Clean Junk und Wi-Fi Speed, helfen dem Nutzer bei der Überwachung verschiedener Aspekte des Geräts. AVG hat uns gebeten, die kostenlose Version seines Produkts zu testen und zu bewerten. Bitte beachten Sie, dass AVG zu Avast gehört und die jeweiligen Android-Apps in ihrer Funktionalität identisch zu sein scheinen. Es gibt jedoch einige kleine Unterschiede in der Benutzeroberfläche.

Handhabung

Beim Starten der App muss der Benutzer die Vereinbarung und die Datenschutzrichtlinie von AVG akzeptieren. Nach einem kurzen Überblick über die grundlegenden Funktionen kann der Benutzer mit der kostenlosen und werbeunterstützten App-Version fortfahren, indem er die Zustimmungsrichtlinie für benutzerdefinierte Werbung akzeptiert. Der Benutzer wird dann aufgefordert, einen ersten Scan von Apps oder allen Dateien durchzuführen, wofür die Berechtigung "All files access" erforderlich ist. Auf alle Funktionen kann über das Menü in der oberen linken Ecke zugegriffen werden.

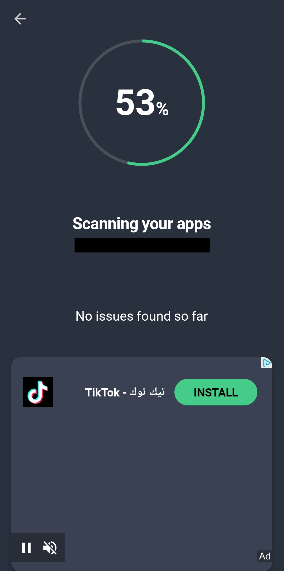

Anti-Malware

Nach dem ersten Scan des Geräts schlägt die App vor, den Webschutz zu aktivieren, eine Bildschirmsperre einzurichten und die Batterieoptimierung zu deaktivieren. Der Nutzer kann zwischen einem Dateiscan und einem Tiefenscan wählen oder einzelne Dateien/Ordner zum Scannen mit dem Dateischutz auswählen.

Der externe Speicher (z. B. die SD-Karte) wird beim Scannen des Gerätespeichers nicht berücksichtigt. Die App bietet weitere Scan-Einstellungen, wie z. B. die Erkennung von PUPs oder Apps mit geringer Reputation, die standardmäßig aktiviert sind, und die Option, Apps während der Installation und beim Start zu scannen. Es ist nicht möglich, vor der Behebung von Malware-Erkennungen oder anderen Problemen einen weiteren Scan durchzuführen.

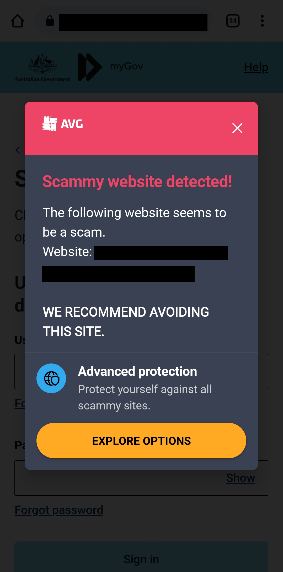

Web- und Wi-Fi-Protection

Der von Web Shield angebotene Schutz vor bösartigen URLs und Phishing-Websites erfordert die Zugriffsberechtigung und funktioniert für verschiedene Browser-Apps. Der Netzwerkinspektor scannt das aktuell verbundene Wi-Fi-Netzwerk auf Sicherheitsbedrohungen, wofür der Zugriff auf den Standort des Geräts erforderlich ist. Das automatische Scannen von neuen Netzwerken ist ebenfalls möglich.

App-Audit

App Insights überwacht installierte Apps hinsichtlich Datenschutz und App-Berechtigungen und liefert dem Nutzer detaillierte App-Informationen und Nutzungsstatistiken (z. B. tägliche/wöchentliche/monatliche Datennutzung, Bildschirmzeit). Der Nutzer kann auch ein Limit für die Datennutzung und einen entsprechenden Warnhinweis festlegen. Außerdem werden alle installierten Apps mit den Risikokategorien "niedrig", "durchschnittlich" und "hoch" gekennzeichnet, je nach den Berechtigungen der App.

Zusätzliche Features

Photo Vault ermöglicht es dem Benutzer, bis zu zehn Fotos sicher zu speichern, auf die nur nach Eingabe der benutzerdefinierten AVG-PIN zugegriffen werden kann. Mit Hack Alerts kann der Benutzer überprüfen, ob seine E-Mail oder damit verbundene Konten von einer Datenverletzung betroffen sind.

Der Wi-Fi-Geschwindigkeitstest prüft die Geschwindigkeit der Wi-Fi-Verbindung und Clean Junk hilft, Speicherplatz freizugeben, indem temporäre oder zwischengespeicherte Dateien entfernt werden. Meine Statistik zeigt eine Zusammenfassung der von AVG auf dem Gerät durchgeführten sicherheitsrelevanten Aktionen, z. B. die Anzahl der abgewehrten Bedrohungen.

Schlussfolgerung

AVG AntiVirus Free für Android ist eine gut durchdachte Anti-Malware-Anwendung, die dem Benutzer Zugang zu vielen, aber teilweise eingeschränkten Sicherheitsfunktionen bietet. Auch Tools zur Optimierung und Verbesserung der Privatsphäre sind verfügbar. Die App bietet eine schrittweise Anleitung zur Einrichtung jeder Funktion.

Avira

Prime für Android

7.20.0

![]()

![]()

![]()

![]()

![]()

Einführung

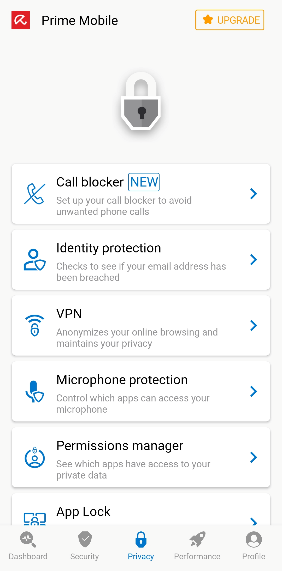

Avira Prime für Android ist ein kostenpflichtiges Sicherheitsprodukt. Neben Malware-Schutz, sicherem Surfen, App-Sperre und App-Audit bietet es einen Data Leak Checker, unbegrenztes VPN und eine Anrufsperrfunktion.

Handhabung

Nach der Installation muss der Nutzer der EULA und den Allgemeinen Geschäftsbedingungen zustimmen, und die App bittet um die Zustimmung, Daten für App- und Marketingverbesserungen zu sammeln und zu verarbeiten. Als nächstes bietet die App einen dunklen Modus an, um den Akku zu schonen. Danach wird der Hauptbildschirm angezeigt; von hier aus kann der Nutzer den ersten Smart Scan starten, um die Sicherheit des Geräts zu überprüfen. Alle Funktionen sind in der Navigationsleiste am unteren Rand gruppiert. Beim Ausführen bestimmter Aktionen (z. B. Smart Scan) oder beim Wechsel des Bildschirms ändert sich der Titel der App plötzlich in "Avira Security", was für Nutzer verwirrend ist, da es sich um die kostenlose Version der App handelt.

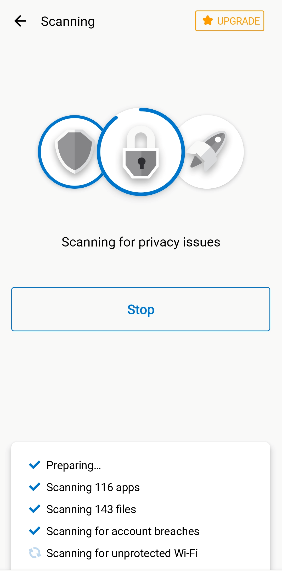

Anti-Malware

Vor dem ersten Scan muss der Nutzer der App die Berechtigung "All file access" erteilen, um den internen und externen Gerätespeicher nach Malware zu durchsuchen. Wenn die Berechtigung verweigert wird, werden nur installierte Apps gescannt.

Neben Malware sucht der Scan standardmäßig auch nach Adware und PUAs. Die Erkennung von Riskware kann konfiguriert werden, und in den Smart Scan-Optionen können Scans für eine bestimmte Uhrzeit und einen bestimmten Tag geplant werden. Es gibt auch eine Option zum Starten eines automatischen Scans, wenn ein Speichergerät angeschlossen oder ein USB-Kabel abgezogen wird. In unserem Test funktionierte diese Funktion jedoch nicht, da in diesen Szenarien kein Scan gestartet wurde. Als Teil der Scanergebnisse wird der Nutzer aufgefordert, seine E-Mail-Adresse auf Datenschutzverletzungen zu überprüfen.

In unseren Tests wurden keine eindeutigen Erkennungswarnungen angezeigt. Lediglich das Avira App-Symbol erschien stillschweigend im oberen Bereich der Android-Benachrichtigungen, was vom Nutzer schwer bemerkbar sein wird.

Web- und Wi-Fi-Protection

Die Web-Schutzfunktion erkennt Phishing- und andere bösartige Websites beim Surfen im Internet mit unterstützten Browsern. Darüber hinaus kann der Nutzer Websites auf eine Black- oder Whitelist setzen. Die App umfasst ein unbegrenztes VPN.

App-Lock & Audit

App Lock schränkt den Zugriff auf ausgewählte, sensible Apps ein, indem es sie mit einer PIN, einem Muster oder einem Fingerabdruck sperrt. Der Nutzer kann zwischen verschiedenen Sperrverhalten wählen (sofort sperren, nach vordefinierten Zeitintervallen sperren, sperren, wenn der Bildschirm ausgeschaltet wird). Zusätzlich gibt es die Option, eine gefälschte Absturzmeldung anzuzeigen, wenn auf eine gesperrte App zugegriffen wird. In diesem Fall muss der Nutzer lange auf die Schaltfläche OK tippen, die die Aufforderung zum Entsperren der App öffnet. Der Berechtigungsmanager listet alle installierten Apps nach den von ihnen angeforderten Berechtigungen auf. Außerdem zeigt er an, welche Berechtigungen der Nutzer für bestimmte Apps erlaubt oder verweigert hat.

Privacy Protection

Mit dem Anrufblocker können Anrufe von bestimmten Kontakten blockiert werden, wenn die Avira App als Standard-App "Anrufer-ID & Spam" eingestellt ist. Der Identitätsschutz prüft eine bestimmte E-Mail-Adresse auf Datenverletzungen.

Schlussfolgerung

Avira Prime für Android bietet eine Vielzahl von Tools zur Verbesserung der Gerätesicherheit und zum Schutz des Nutzers vor Datenschutzverletzungen. Erkennungswarnungen werden nicht klar angezeigt, sodass Nutzer möglicherweise nicht über eine mögliche Infektion informiert werden.

Bitdefender

Mobile Security

3.3.203

![]()

![]()

![]()

![]()

![]()

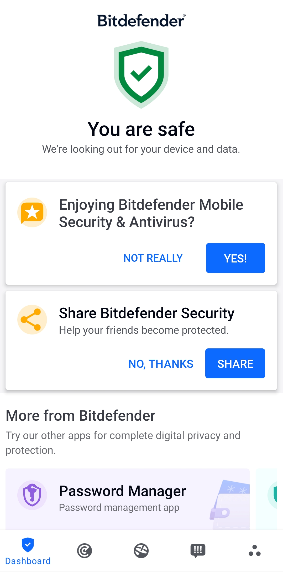

Einführung

Bitdefender Mobile Security für Android ist eine kostenpflichtige, sicherheits- und datenschutzorientierte mobile Sicherheitslösung. Ein Autopilot-Modus, der standardmäßig aktiviert ist, kümmert sich automatisch um sicherheits- und datenschutzrelevante Probleme im Namen des Benutzers. Zusätzliche Komponenten wie Diebstahlschutz, sicheres Surfen, App-Sperre, Datenleck-Prüfung, datenbeschränktes VPN, Wi-Fi-Sicherheit und Schutz vor Betrug (einschließlich SMS und Sofortnachrichten) sorgen dafür, dass der Nutzer vor anderen Bedrohungen geschützt ist.

Handhabung

Beim ersten Öffnen der App muss der Nutzer der Bitdefender-Abonnementvereinbarung zustimmen und sich entweder anmelden oder ein neues Konto erstellen. Danach hilft die App dem Nutzer bei der Konfiguration der erforderlichen Funktionen, wie Malware-Scanner und Web-Schutz, und startet den ersten Geräte-Scan. Über die Menüleiste am unteren Rand des Bildschirms kann der Nutzer durch alle Funktionen navigieren.

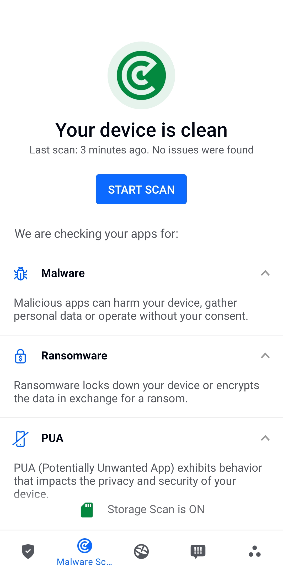

Anti-Malware

Wenn Sie die Berechtigung "All files access" erteilen, wird der Echtzeitschutz mit In-the-Cloud-Erkennung von bösartigen Apps und Dateien auf dem internen und externen Speicher aktiviert. App Anomaly Detection und Download Scan können als zusätzliche Scan-Einstellungen aktiviert werden.

Neben dem Scan-Ergebnis wird eine Liste mit verschiedenen Malware-Typen mit einer kurzen Beschreibung angezeigt. Der Malware-Scan ist nur bei einer aktiven Internetverbindung verfügbar.

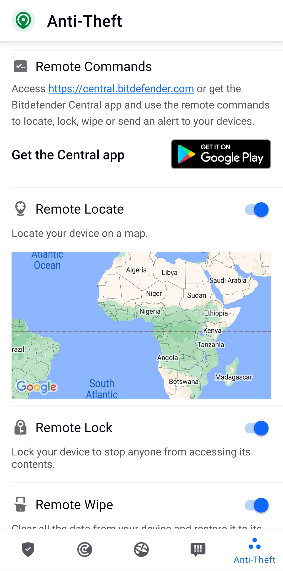

Anti-Theft

Die Diebstahlschutzkomponenten sind in der nachstehenden Tabelle aufgeführt. Zunächst müssen die erforderlichen Berechtigungen, darunter Geräteadministrationsrechte, erteilt werden, und der Nutzer wird aufgefordert, eine App-spezifische PIN zum Schutz der App-Einstellungen zu wählen. Die Remote-Befehle "Locate Device", "Lock Device", "Play Sound" und "Erase Device" können entweder über die Bitdefender Central-App oder über die Webschnittstelle unter central.bitdefender.comerteilt werden. Bei der Einrichtung der Diebstahlschutzfunktion muss ein Sperrbildschirm konfiguriert werden, um den Befehl Sperren verwenden zu können.

Nachdem der Zugriff auf die Kamera des Geräts gewährt wurde, nimmt die Snap Photo-Funktion unbemerkt ein Foto mit der Frontkamera auf, speichert es auf dem Gerät und lädt es auf die Webschnittstelle hoch, wenn dreimal hintereinander eine falsche PIN eingegeben wurde.

Über die Webschnittstelle kann der Nutzer den Standort und den Sicherheitsstatus des Geräts (zusammen mit einer Liste der auf dem Gerät gefundenen Bedrohungen) einsehen und aus der Ferne einen Scan starten.

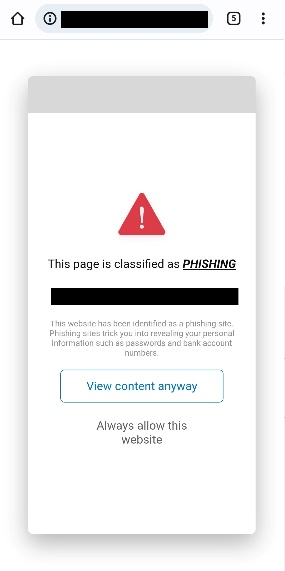

Web- und Wi-Fi-Protection

Die Web Protection-Funktion blockiert bösartige URLs und Phishing-Webseiten in verschiedenen Browser-Apps. Bitdefender beinhaltet auch einen VPN-Dienst, der bis zu 200 MB Datenverkehr pro Tag bereitstellt, während er mit einem automatisch ausgewählten Server verbunden ist. Die Option, den Nutzer jedes Mal zu warnen, wenn sich das Gerät mit einem offenen WLAN verbindet, ist standardmäßig aktiviert.

App Lock

Die Komponente App Lock schränkt den Zugriff auf ausgewählte Apps ein, indem sie diese mit einer vordefinierten PIN oder mit biometrischen Merkmalen (z. B. Fingerabdruck, Gesichtserkennung) sperrt. In den Einstellungen kann der Nutzer entscheiden, wie oft geschützte Apps den Code verlangen sollen und ob geschützte Apps entsperrt bleiben sollen, während sie mit einem als vertrauenswürdig markierten Wi-Fi-Netzwerk verbunden sind.

Mit der Funktion "Random Keyboard" wird die Position der Zahlen auf der Tastatur jedes Mal, wenn der Sperrbildschirm angezeigt wird, zufällig ausgewählt. Wenn Snap Photo aktiviert ist, wird nach drei fehlgeschlagenen Entsperrungsversuchen mit der PIN ein Foto mit der Frontkamera aufgenommen.

Privacy Protection

Mit der Funktion "Account Privacy" kann der Nutzer überprüfen, ob eine E-Mail-Adresse durch eine Datenschutzverletzung kompromittiert wurde. Die zu prüfende E-Mail-Adresse muss zuvor mit einem Bestätigungscode verifiziert werden. Scam Alert überwacht eingehende Textnachrichten und Benachrichtigungen auf gefährliche Links und möglichen Betrug. Wenn der Chat-Schutz aktiviert ist, werden auch Chat-Nachrichten berücksichtigt, die über bestimmte Social-Media-Apps eingehen.

Schlussfolgerung

Bitdefender Mobile Security bietet eine breite Palette von Tools zur Überwachung der Gerätesicherheit und der Privatsphäre des Benutzers. Alle Anti-Diebstahl-Funktionen funktionierten in unserem Test wie erwartet.

| Anti-Theft Details | ||

| Befehle Web | ||

| Locate Device |

Zeigt den Standort auf Google Maps. | |

| Play Sound | Lässt einen Alarm auf dem Gerät ertönen und/oder zeigt eine benutzerdefinierte Nachricht an. | |

| Lock Device | Sperrt das Gerät nur, wenn ein vordefinierter Android-Sperrbildschirm konfiguriert ist. | |

| Erase Device | Führt einen Werksreset durch und löscht den externen Speicher. | |

| Zusätzliche Features | ||

| Snap Photo |

Nimmt nach 3 fehlgeschlagenen Entsperrungsversuchen ein Bild mit der Frontkamera des Geräts auf. | |

ESET

Mobile Security Premium

8.1.17

![]()

![]()

![]()

![]()

![]()

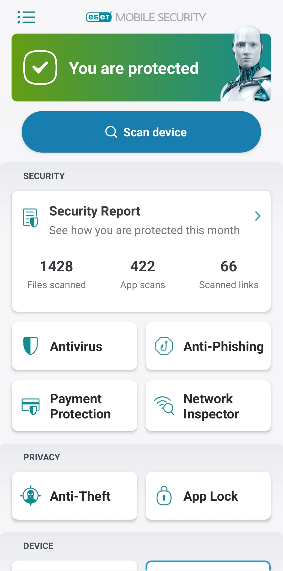

Einführung

ESET Mobile Security Premium ist eine kostenpflichtige und einfach zu bedienende mobile Sicherheitslösung für Android. Neben Malware-Schutz, Diebstahlschutz, sicherem Surfen (einschließlich Nachrichten- und Benachrichtigungsschutz) und Wi-Fi-Sicherheit bietet es datenschutzrelevante Funktionen wie App-Audit, App-Sperre, Anruffilter und Zahlungsschutz.

Handhabung

Beim ersten Start muss der Nutzer der EULA und der Datenschutzrichtlinie zustimmen sowie das richtige Land und die richtige Sprache auswählen. Als Nächstes bittet die App um die Zustimmung des Nutzers, anonyme Daten für Diagnose- und Marketingzwecke zu sammeln. Der Nutzer wird dann aufgefordert, ein Konto zu erstellen oder sich bei einem bestehenden Konto anzumelden, bevor er die Produktlizenz aktiviert. Nachdem er der App die Berechtigung "All files access" erteilt hat, kann der Nutzer den ersten Gerätescan starten. Auf alle Funktionen kann über den Hauptbildschirm oder das Menü zugegriffen werden.

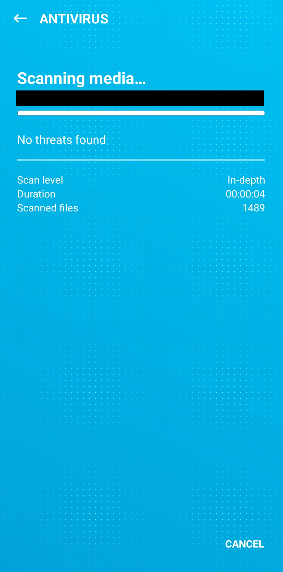

Anti-Malware

Die Nutzer können zwischen zwei Scan-Stufen wählen: Smart (installierte Anwendungen, DEX/SO-Dateien und Archive) und In-depth (alle Dateien). In beiden Fällen wird der interne und externe Gerätespeicher gescannt. Die Erkennungsmodule können manuell aktualisiert werden, und es ist möglich, zwischen kostenpflichtigen und geplanten Scans umzuschalten.

Weitere Einstellungen ermöglichen es dem Nutzer, den Echtzeitschutz für Download-Ordner zu deaktivieren, das ESET LiveGrid Reputations-/Feedback-System zu aktivieren und Aktionen zu konfigurieren, wenn Wechselmedien angeschlossen sind. Die Erkennung von potenziell unerwünschten/unsicheren Anwendungen ist standardmäßig deaktiviert. Der "Adware Detector" kann bei der Erkennung installierter Anwendungen helfen, die den Bildschirm des Geräts mit unerwünschter Werbung überlagern.

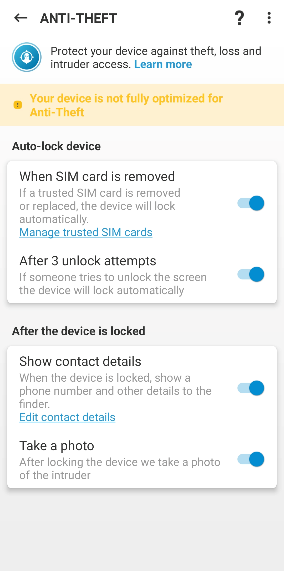

Anti-Theft

Die Anti-Diebstahl-Komponenten sind in der nachstehenden Tabelle aufgeführt. Während der Einrichtung muss der Nutzer der App verschiedene Berechtigungen und Geräteverwaltungsrechte erteilen und eine PIN zum Schutz der App-Einstellungen konfigurieren. Der SIM-Karten-Schutz und andere Sperrverhaltensweisen (z. B. Anzahl der Entsperrungsversuche, Foto des Eindringlings) können ebenfalls konfiguriert werden.

Sobald das Gerät verdächtige Aktivitäten erkennt (z. B. das Entfernen von Geräteverwaltungsrechten von der App), wechselt es in den "suspicious mode". In diesem Zustand sperrt die App das Gerät und sendet regelmäßig Fotos, die von der vorderen und hinteren Kamera aufgenommen wurden, den Standort des Geräts und Informationen über verbundene Wi-Fi-Netzwerke an die Webschnittstelle unter home.eset.com. Der Nutzer kann diesen Modus auch über die Weboberfläche auslösen. Es ist möglich, alle Daten auf dem Gerät zu löschen und automatisch den letzten bekannten Standort zu speichern, wenn der Akku des Geräts einen kritischen Stand erreicht. Ein gesperrtes Gerät kann entweder mit dem Kennwort des ESET-Kontos oder mit einem benutzerdefinierten Entsperrcode entsperrt werden, der über die Webschnittstelle abgerufen wird.

Web- und Wi-Fi-Protection

Die Anti-Phishing-Komponente schützt eine breite Palette von Browser-Apps vor Phishing-Angriffen. Wenn die entsprechenden Optionen aktiviert sind, erkennt und warnt sie auch vor gefährlichen Links, die in Social-Media-Apps, SMS-Nachrichten und App-Benachrichtigungen eingehen. Der Netzwerkinspektor sucht nach gefährdeten Geräten im aktuell verbundenen Wi-Fi-Netzwerk und liefert Geräteinformationen wie Name, Modell, IP-/MAC-Adresse und Betriebssystem.

App-Lock & Audit

Die App-Sperre ermöglicht es dem Nutzer, ausgewählte Apps mit einer PIN oder einem Muster vor unbefugtem Zugriff zu schützen. Die Art der Sperre und das Verhalten (z. B. neue Apps nach der Installation sperren, Eindringlingsalarm) können in den Einstellungen konfiguriert werden. Mit Security Audit kann der Nutzer wichtige Geräteeinstellungen und Berechtigungen von installierten Apps (einschließlich System-Apps) überprüfen.

Privacy Protection

Mit der Funktion "Call Filter" kann die ESET-App als Standard-App für "Anrufer-ID & Spam" festgelegt werden, um Anrufe von bestimmten Telefonnummern oder Kontakten auf der Grundlage benutzerdefinierter Regeln zu blockieren oder zuzulassen. Die "Safe Launcher"-Funktion (Zahlungsschutz) wird zusammen mit der ESET-App installiert und verhindert, dass bösartige Apps die Bildschirminformationen geschützter Apps lesen oder ersetzen.

Schlussfolgerung

ESET Mobile Security Premium bietet die volle Bandbreite an Schutz- und Sicherheitsfunktionen gegen Sicherheitslücken und Diebstahl. Es zeichnet sich durch seine besonders sorgfältigen und kurzen Beschreibungen der einzelnen Einrichtungsschritte und erweiterten Einstellungen aus. Alle Anti-Diebstahl-Funktionen funktionierten einwandfrei.

| Anti-Theft Details | ||

| Befehle Web | ||

| Device is missing | Markiert das Gerät als verloren und löst regelmäßig Folgeaktionen aus. | |

| Track | Verfolgt automatisch den Standort und zeigt ihn auf Google Maps an, wenn das Gerät als verloren markiert ist. | |

| Play siren |

Gibt einen Alarm auf dem Gerät aus, wenn als verloren markiert. | |

| Lock |

Sperrt das Gerät automatisch, wenn als verloren markiert. | |

| Wipe |

Löst einen Werksreset aus und löscht den externen Speicher, wenn als verloren markiert. | |

| Message |

Sendet eine Nachricht, die auf dem Sperrbildschirm angezeigt wird, wenn das Gerät als verloren markiert ist. | |

| I have recovered my device | Stoppt die automatische Geräteüberwachung und entsperrt das Gerät. | |

| Download activity | Alle aufgenommenen Bilder und vermerkten Orte können als Archiv heruntergeladen werden. | |

| Zusätzliche Features | ||

| Take Photo |

Nimmt automatisch Bilder mit der vorderen und hinteren Kamera des Geräts auf, wenn das Gerät als verloren markiert ist. | |

| SIM Card Protection |

Sperrt das Gerät, wenn eine (vertrauenswürdige) SIM-Karte entfernt wird. | |

| Uninstall Protection | Markiert das Gerät als verloren, wenn der App die Geräteadministrationsrechte entzogen werden. | |

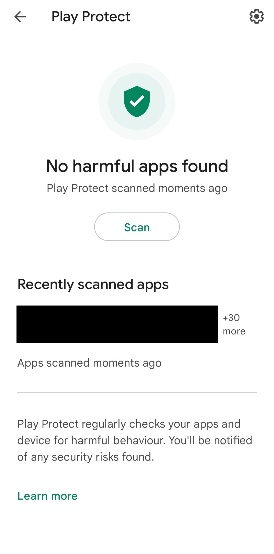

Play Protect & OS Features

35.7.20

![]()

![]()

![]()

![]()

![]()

Einführung

Mit Google Play Services und Google Mobile Services (GMS) sind Google-zertifizierte Android-Geräte mit verschiedenen APIs (z. B. für Sicherheit, Datenschutz, Standort, Konten, Backups) und vorinstallierten Apps (z. B. Chrome, Gmail, Maps, Drive, YouTube) ausgestattet, um den mobilen Endnutzern ein besseres Nutzererlebnis zu bieten. Play Protect ist der integrierte Malware-Schutz von Google, der das Gerät auf bösartige Apps und APK-Dateien überwacht. Die Sicherheit und der Datenschutz des Geräts werden durch Diebstahlschutz, sicheres Surfen und App-Auditing weiter verbessert.

Handhabung

Play Protect ist auf unterstützten Android-Geräten vorinstalliert und kann entweder über die Play Store-App oder die Android-Systemeinstellungen gefunden werden.

Anti-Malware

Play Protect scannt regelmäßig den internen Speicher und benachrichtigt den Nutzer über bösartige oder potenziell schädliche Apps, die aus dem Google Play Store und anderen App-Quellen heruntergeladen wurden. Dazu gehören Apps, die wichtige Informationen verbergen oder falsch darstellen und/oder Berechtigungen missbrauchen, um auf persönliche Informationen zuzugreifen, und damit gegen die Google-Richtlinie für Entwickler und die Richtlinie für unerwünschte Software verstoßen.

Die Einstellungen "Scan apps with Play Protect" und "Improve harmful app detection" können ausgeschaltet und die Berechtigungen von Apps, die seit einigen Monaten nicht mehr verwendet wurden, können überprüft werden. Der Malware-Schutz ist nur mit einer aktiven Internetverbindung verfügbar.

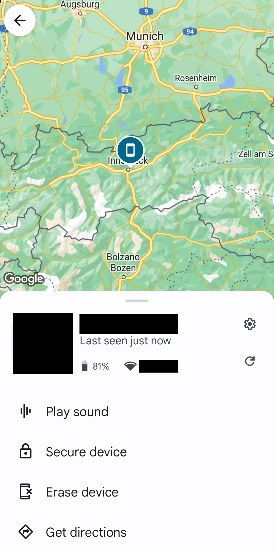

Anti-Theft

Die Befehle zur Diebstahlsicherung sind in der nachstehenden Tabelle aufgeführt. Die Diebstahlsicherungsfunktion "Find My Device" kann aus der Ferne über die Weboberfläche bedient werden unter google.com/android/findoder die Standalone-App auf einem zweiten Gerät. Die Anmeldung bei einem Google-Konto ist obligatorisch, und der Standort muss für das Zielgerät aktiviert sein. Die Befehlsschnittstellen zeigen den aktuellen oder zuletzt bekannten Standort, den Akkustand, die Uhrzeit und den Namen des WLANs an, mit dem das Gerät verbunden ist.

Der Nutzer kann das Gerät mit dem eingestellten Sperrmechanismus oder durch Erstellen einer neuen Sperr-PIN/eines neuen Passworts sperren und optional eine Meldung auf dem Bildschirm des Geräts anzeigen. Die Option, das Zielgerät zu löschen, löscht alle Daten aus dem internen und externen Gerätespeicher.

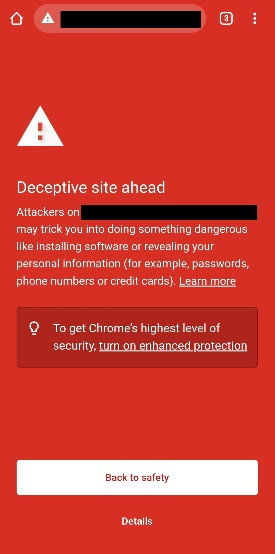

Web Protection

Die Google Chrome-Browser-App für Android enthält eine Funktion zum sicheren Surfen, bei der der Standardschutz standardmäßig aktiviert ist. Die Nutzer werden vor gefährlichen Websites und Downloads gewarnt. Wenn Sie zu "Enhanced Protection" wechseln, werden URLs zur tieferen Analyse an die Cloud übermittelt und die Nutzer werden gewarnt, wenn ihre Passwörter bei einer Datenschutzverletzung offengelegt werden. Die Optionen "Do not Track" und "Always use secure connections" sind standardmäßig deaktiviert.

App-Audit

In den Android-Systemeinstellungen werden alle installierten Apps aufgelistet, zusammen mit detaillierten Informationen über ihre Benachrichtigungen und Standard-App-Einstellungen, Berechtigungen und die Gerätenutzung (z. B. mobile Daten, Akku, Speicher).

Nutzer können auch eine App deaktivieren/deinstallieren, das Anhalten einer App erzwingen und die angeforderten Berechtigungen anpassen. Um den Nutzern noch mehr Einblick in die Auswirkungen von Apps auf ihre Privatsphäre zu geben, können alle Apps nach gefährlichen Berechtigungen (z. B. Standort, Kamera, Kontakte) und Berechtigungen mit besonderem Zugriff (z. B. Geräteadministratorrechte, Zugriff auf alle Dateien, ganz oben erscheinen, unbekannte Apps installieren) sortiert und angezeigt werden.

Schlussfolgerung

Google Play Protect ist auf zertifizierten Android-Geräten vorinstalliert, während ältere Geräte möglicherweise Updates für Play Services und GMS erhalten. Alle sicherheitsrelevanten Funktionen wie Malware-Schutz, Diebstahlschutz und Webschutz können mit einem Google-Konto kostenlos genutzt werden. Je nach Gerätemodell können die Hersteller ihre eigenen gerätebezogenen Sicherheitsfunktionen bereitstellen, die sich mit bereits vorhandenen GMS-Apps wie Google Chrome und Find My Device überschneiden können. Alle Anti-Diebstahl-Befehle funktionierten wie erwartet.

| Anti-Theft Details | ||

| Befehle App & Web | ||

| Locate | Zeigt den aktuellen oder zuletzt bekannten Standort auf Google Maps. | |

| Secure Device | Sperrt das Gerät mit einer bestimmten PIN/einem Passwort oder dem vordefinierten Sperrmechanismus. Auf dem Bildschirm des gesperrten Geräts kann eine Nachricht und/oder eine Telefonnummer angezeigt werden. | |

| Erase Device | Löst sofort oder nach dem nächsten Neustart des Geräts einen Werksreset aus und löscht den externen Speicher. | |

Kaspersky

Plus für Android

11.100.4

![]()

![]()

![]()

![]()

![]()

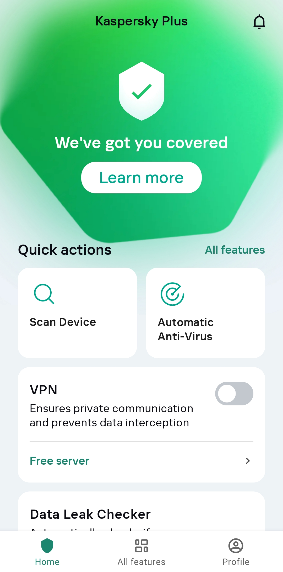

Einführung

Kaspersky Plus für Android ist eine vielseitige, kostenpflichtige mobile Sicherheitslösung für bis zu zehn Geräte. Sie bietet eine umfassende Reihe von Tools zum Schutz vor Malware, Phishing, Diebstahl und Datenschutzverletzungen. Die Funktionalität der App wird durch zusätzliche Funktionen wie App-Sperre, App-Audit, Wi-Fi-Sicherheit, unbegrenztes VPN, Datenleck-Checker, Benachrichtigungsschutz und einen Systemeinstellungs-Checker erweitert.

Handhabung

Beim ersten Öffnen der App muss der Nutzer der EULA von Kaspersky, den Datenschutzrichtlinien und optional den Erklärungen des Herstellers zur Verbesserung des Schutzes und der Datenverarbeitung für Marketingzwecke zustimmen. Nachdem er die Berechtigung "All files access" erteilt hat, kann der Nutzer entweder ein Abonnement kaufen, ein bestehendes Abonnement aktivieren oder eine kostenlose Testwoche starten. Auf dem Hauptbildschirm der App kann eine Datenbankaktualisierung sowie ein Schnellscan gestartet werden. Die App fordert den Nutzer auf, verschiedene sicherheitsrelevante Komponenten zu aktivieren und zu konfigurieren, z. B. Diebstahlschutz und sicheres Surfen, einen vollständigen Gerätescan durchzuführen und die Kennwortsichtbarkeit in den Geräteeinstellungen zu deaktivieren. Der Nutzer kann auf alle Funktionen über die Menüleiste am unteren Rand des Bildschirms zugreifen.

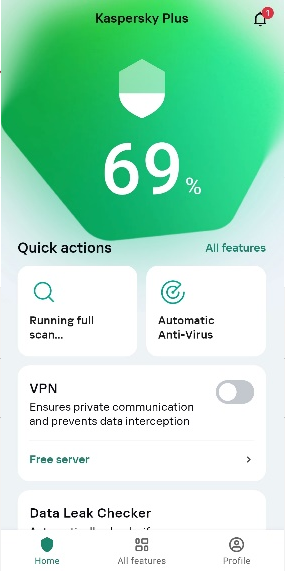

Anti-Malware

Beim Starten eines Scans wird der Nutzer gefragt, ob er einen Schnellscan (nur die App), einen vollständigen Scan, der alle Dateien auf dem internen und externen Speicher umfasst, oder einen selektiven Scan bestimmter Ordner oder Dateien durchführen möchte.

Die Scan-Einstellungen bieten eine fein abgestufte Steuerung der Scan-Häufigkeit und der Signatur-Updates sowie ein anpassbares Scan-Verhalten. Zu den Standardeinstellungen gehören die Erkennung von Adware und Auto-Dialern sowie das Scannen von installierten Apps und APK-Dateien. Der Nutzer kann auf den erweiterten Echtzeitschutz umschalten, mit dem er alle Aktivitäten von Dateien und installierten Apps überwachen und festlegen kann, welche Maßnahmen bei Erkennung ergriffen werden sollen.

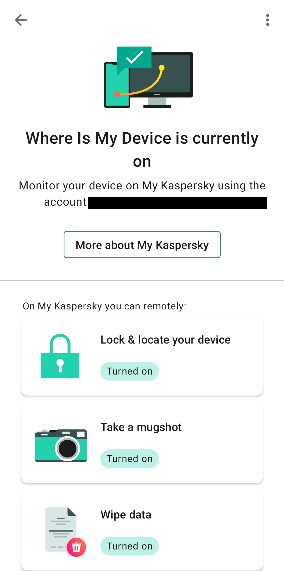

Anti-Theft

Die Befehle zum Diebstahlschutz sind in der folgenden Tabelle aufgeführt. Bei der Einrichtung muss der Nutzer der App die erforderlichen Berechtigungen sowie Geräteadministrationsrechte erteilen und einen Geheimcode/Muster/Fingerabdruck konfigurieren. Der SIM-Karten- und Deinstallationsschutz kann ebenfalls aktiviert werden. Remote-Befehle wie Lock & Locate, Mugshot, Alarm und Data Wipe können über die Webschnittstelle gesendet werden. my.kaspersky.com. Hier werden grundlegende Informationen wie Akkustand und aktivierte Sicherheitsfunktionen sowie der Standort des Geräts und aufgenommene Bilder angezeigt. Alle Befehle mit Ausnahme des Befehls "Daten löschen" können eine benutzerdefinierte Nachricht enthalten, die auf dem Sperrbildschirm angezeigt wird. Nach erfolgreicher Ausführung der Befehle Lock & Locate oder Mugshot wird eine E-Mail gesendet, und die Ergebnisse werden nach 30 Tagen automatisch aus der Webschnittstelle gelöscht. Die Weboberfläche enthält auch einen gerätespezifischen Wiederherstellungscode, mit dem ein aus der Ferne gesperrtes Gerät entsperrt werden kann.

Web- und Wi-Fi-Protection

Die Safe Browsing-Komponente schützt den Nutzer vor dem Besuch von Phishing-Websites in unterstützten Browser-Apps. Wenn sie aktiviert ist, wird jeder In-App-Link in Chrome geöffnet. Bevor der Nutzer den unbegrenzten VPN-Dienst nutzen kann, muss er die VPN-Erklärung von Kaspersky akzeptieren. Danach wird automatisch der Server ausgewählt, der dem aktuellen Standort des Geräts am nächsten liegt, aber Sie können auch manuell aus mehreren anderen Standorten auswählen. Der Smart Home Monitor benachrichtigt den Nutzer, wenn ein neues Gerät dem Wi-Fi-Netzwerk beitritt.

App-Lock & Audit

Nach Erteilung der erforderlichen Berechtigungen ermöglicht die App-Sperrfunktion dem Nutzer, sensible Apps mit demselben Geheimcode/Muster/Fingerabdruck auszuwählen und zu sperren, der auch für die Diebstahlschutzfunktionen verwendet wird. In unserem Test konnten wir den Sperrbildschirm umgehen und auf die geschützte App zugreifen. Nachdem wir das Problem an Kaspersky gemeldet hatten, wurde umgehend eine Korrektur veröffentlicht.

Die Komponente "My Apps" zeigt Apps gruppiert nach Berechtigungen an und liefert Details zu den Apps, einschließlich ihrer Berechtigungen, Datennutzung und des von ihnen belegten Speicherplatzes. Außerdem können installierte Apps über diese Funktion entfernt werden.

Privacy Protection

"Safe Messaging" prüft in Text- und Sofortnachrichten empfangene Links und benachrichtigt den Nutzer über mögliche Risiken. "Call Filter" lehnt eingehende Anrufe von Kontakten auf der schwarzen Liste automatisch ab. Der "Data Leak Checker" prüft bestimmte E-Mail-Adressen auf Datenverletzungen. Der "Weak Settings Scan" überwacht die Systemeinstellungen auf Schwachstellen.

Schlussfolgerung

Kaspersky Plus für Android umfasst eine Vielzahl von Sicherheits- und Datenschutzfunktionen, die bei der Einrichtung ausführlich erklärt werden. Die Funktionen können umfangreich angepasst werden. Alle Anti-Diebstahl-Befehle funktionierten in unserem Test einwandfrei.

| Anti-Theft Details | ||

| Befehle Web | ||

| Lock & Locate | Sperrt das Gerät, zeigt den Standort auf Google Maps Karte und sendet den Standort in einer E-Mail. | |

| Mugshot | Sperrt das Gerät und nimmt mehrere Bilder mit der Frontkamera auf. | |

| Alarm | Sperrt das Gerät und löst einen Alarm aus. | |

| Data Wipe | Führt einen Werksreset durch und löscht den externen Speicher. | |

| Zusätzliche Features | ||

| SIM Watch | Sperrt das Gerät, wenn die SIM-Karte entfernt oder gewechselt wird. | |

| Uninstall Protection | Sperrt das Gerät, wenn der App die Geräteadministratorrechte entzogen werden. | |

Securion

OnAV

1.0.36

![]()

![]()

![]()

![]()

![]()

Einführung

Securion OnAV ist ein schlankes und kostenloses Security-Produkt, das ausschließlich Schutz vor Malware bietet. Ohne jegliche Benutzerregistrierung weist es jedem Gerät eine eindeutige ID zu, um doppelte Anmeldungen zu verhindern. Diese Bewertung bezieht sich nur auf die englische Version der App, die sich von ihrem koreanischen Pendant unterscheidet.

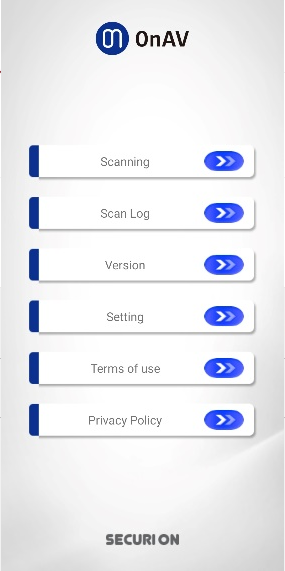

Handhabung

Zunächst muss der Nutzer die EULA, die Allgemeinen Geschäftsbedingungen und die Datenschutzrichtlinie akzeptieren. Damit der Echtzeitschutz richtig funktioniert, bittet die App um die Erlaubnis, über anderen Apps zu erscheinen und auf alle Dateien auf dem Gerät zuzugreifen. Auf dem Hauptbildschirm wird ein einfaches Menü mit den wichtigsten Funktionen angezeigt.

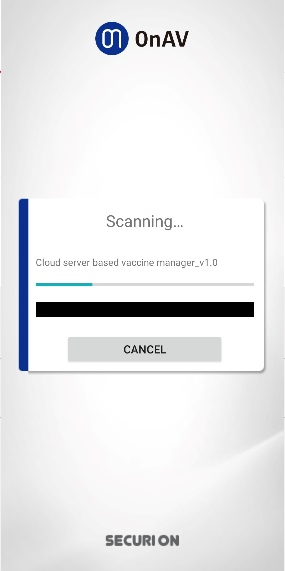

Anti-Malware

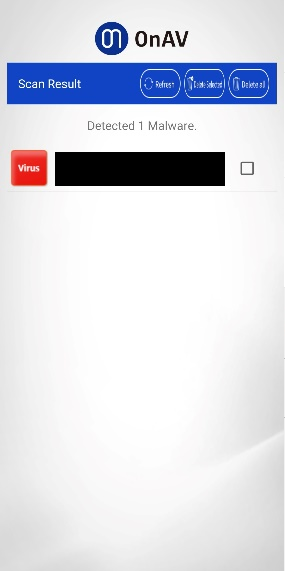

Die App durchsucht nur den internen Speicher nach bösartigen Apps und Dateien. Erkannte Malware können selektiv oder alle auf einmal gelöscht werden.

Die Informationen über frühere Scanergebnisse können über die Menüoption Scanprotokoll im Hauptbildschirm abgerufen werden. Die Version der Detection-Engine kann im Hauptmenü eingesehen werden und der Echtzeitschutz kann in den Einstellungen der App ein- und ausgeschaltet werden.

Schlussfolgerung

Securion OnAV ist eine kostenlose, benutzerfreundliche Anwendung, die lediglich Funktionen zum Schutz vor Malware bietet. Erkannte Malware wird in den Scanergebnissen aufgelistet und kann dort direkt eingesehen und gelöscht werden.

Trend Micro

Mobile Security

15.5.0

![]()

![]()

![]()

![]()

![]()

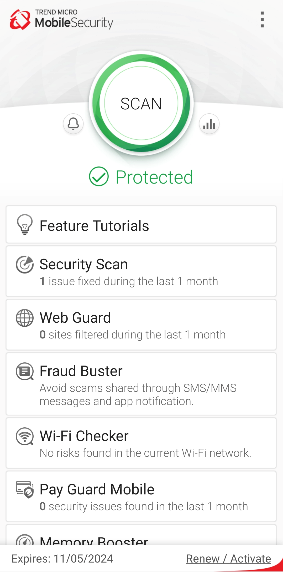

Einführung

Trend Micro Mobile Security ist ein umfassendes, kostenpflichtiges Sicherheitsprodukt. Neben Sicherheitsfunktionen wie Malware-Scanner, Diebstahlschutz, Web-/WiFi-Schutz und Benachrichtigungsschutz bietet es eine Kindersicherung mit App-Sperre und altersabhängigen Web-Filtern, Datenschutz in sozialen Netzwerken, Zahlungsschutz und ein zusätzliches Tool zur Systemoptimierung.

Handhabung

Beim ersten Start der App wird der Nutzer aufgefordert, die Lizenzvereinbarung, den Datenschutz und den Hinweis zur Datenerfassung von Trend Micro zu akzeptieren. Anschließend muss der Nutzer entweder eine Lizenz aktivieren oder eine zweiwöchige Testversion starten. Nach einer kurzen Einführung in einige Sicherheitsaspekte kann der Nutzer der App alle erforderlichen Berechtigungen erteilen oder diesen Schritt überspringen und sie später für jede Funktion einzeln erteilen. Danach wird ein erster Scan im Hintergrund gestartet. Die App zeigt nicht nur die Scanergebnisse an, sondern empfiehlt auch die Einrichtung verschiedener anderer Funktionen. Alle Funktionen der App sind direkt über den Hauptbildschirm zugänglich.

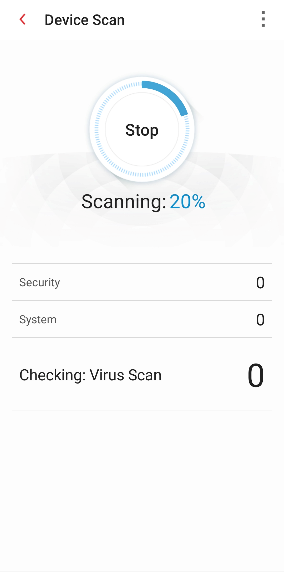

Anti-Malware

In den Einstellungen für den Sicherheitsscan kann der Nutzer die Schutzstufe festlegen, die bestimmt, bei welcher Bedrohungsstufe der Nutzer benachrichtigt werden soll, und den Echtzeit-Scan, den Scan vor der Installation und den Scan der Speicherkarte umschalten.

Bei letzterem können Sie zusätzlich wählen, ob nur Apps oder alle Dateien gescannt werden sollen. Malware-Signatur-Updates können manuell ausgelöst und nach einem Zeitplan durchgeführt werden (täglich, wöchentlich, monatlich).

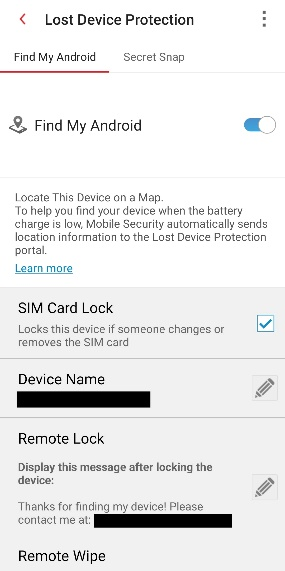

Anti-Theft

Die Befehle zum Diebstahlschutz sind in der folgenden Tabelle aufgeführt. Die Funktion zum Schutz vor verlorenen Geräten erfordert die vorherige Eingabe einer Entsperrungs-PIN/eines Entsperrungsmusters und erfordert die Vergabe von Administratorrechten für das Gerät. Sie ermöglicht es dem Nutzer, Remote-Befehle wie Lokalisieren, Sperren oder Löschen über die Weboberfläche mobilesecurity.trendmicro.comzu erteilen. Die App zeigt einen Link zur Hilfeseite an, auf der erklärt wird, wie man auf das Lost Device Protection Portal zugreift. Eine Option zum Sperren des Telefons, wenn die SIM-Karte gewechselt oder entfernt wird, ist ebenfalls enthalten. "Uninstall Protection" verhindert, dass die Trend Micro App ohne Passwort entfernt wird.

Die "Secret Snap"-Funktion kann nach 3, 5 oder 7 fehlgeschlagenen Entsperrversuchen ein Foto mit der Frontkamera aufnehmen, das in der App gespeichert wird. Allerdings wurde keine E-Mail an die vordefinierte E-Mail-Adresse gesendet. Trend Micro teilte uns mit, dass es ein vorübergehendes Problem in ihrem Backend gab, das nun behoben wurde.

Web- und Wi-Fi-Protection

Web Guard blockiert Links zu bösartigen Websites für direkt unterstützte Apps. Für Apps, die nicht direkt unterstützt werden, muss der zusätzliche VPN-basierte Schutz aktiviert werden. Das Schutzniveau kann auf "niedrig", "normal" oder "hoch" eingestellt werden, und der Benutzer kann Black- und Whitelists von Websites definieren. Der Wi-Fi-Checker scannt das aktuelle Wi-Fi-Netzwerk auf Sicherheitsrisiken.

Parental Controls

Die Kindersicherungsfunktion ist in App-Sperre und Website-Filter unterteilt. Mit der ersten Funktion können ausgewählte Apps mit einer PIN/einem Muster geschützt werden. Der Website-Filter kann auf drei vordefinierte Stufen eingestellt werden (Kind, Vorschulkind, Teenager), wobei jede dieser Stufen Websites blockiert, die zu Kategorien gehören, die für die jeweilige Altersgruppe als ungeeignet gelten. Überdies können benutzerdefinierte Filter sowie White- oder Blacklists für einzelne Websites erstellt werden. Der Website-Filter funktioniert auch in Kombination mit dem VPN-Inhaltsfilter des "Web Guard".

Privacy Protection

Fraud Buster scannt eingehende SMS/MMS-Nachrichten und App-Benachrichtigungen auf Phishing-Links und benachrichtigt den Nutzer über mögliche Risiken. Mit der Funktion Social Network Privacy lassen sich die Datenschutzeinstellungen eines verbundenen Facebook- oder Twitter-Kontos überprüfen. Die Funktion Pay Guard Mobile überwacht finanzielle Transaktionen, die mit ausgewählten Apps getätigt werden.

Zusätzliche Features

Der "Memory Booster" kann Speicherplatz freigeben, indem er Hintergrundanwendungen stoppt. Der App-Manager ermöglicht es dem Nutzer, alle installierten Apps anzuzeigen, Apps auf einmal zu deinstallieren oder zu deaktivieren und nicht benötigte Setup-Dateien zu entfernen. Mit dem "Security Report" können Aktivitäten in Diagrammen angezeigt werden.

Schlussfolgerung

Trend Micro Mobile Security für Android bietet eine umfassende Reihe von Sicherheits- und Datenschutzfunktionen, die den Nutzer vor verschiedenen Bedrohungen auf dem Gerät und beim Surfen im Internet schützen. Es gibt auch umfangreiche Optionen zur Einschränkung des Zugriffs auf Websites. Alle Anti-Diebstahl-Funktionen funktionierten einwandfrei.

| Anti-Theft Details | ||

| Befehle Web | ||

| Locate | Zeigt den Standort auf OpenStreetMaps. | |

| Lock | Sperrt das Gerät, bis entweder das Trend Micro Kennwort oder ein einmaliger Entsperrschlüssel von der Webschnittstelle eingegeben wird. | |

| Wipe | Führt einen Werksreset durch und löscht den externen Speicher. | |

| Zusätzliche Features | ||

| SIM Card Lock |

Sperrt das Gerät, wenn die SIM-Karte gewechselt oder entfernt wird. | |

| Uninstall Protection | Sperrt das Gerät, wenn der App die Geräteadministratorrechte entzogen werden. | |

| Secret Snap | Nimmt ein Bild mit der Frontkamera auf. | |

Mac Security Test & Review 2023

Zusammenfassung

Avast Security Free für Mac ist ein kostenloses Antivirenprogramm, das auch für nicht erfahrene Benutzer geeignet ist. Einige seiner wichtigsten Aspekte sind:

- einfache und unkomplizierte Installation und Einrichtung der wichtigsten Funktionen

- die gängigsten Funktionen, die in einer übersichtlichen und klar strukturierten Benutzeroberfläche angezeigt werden

- verschiedene Scan-Optionen und umfassende Einstellungen, einschließlich zeitgesteuerter Scans

- klare und anhaltende Warnungen

- normale Benutzerkonten können keine riskanten Aktionen durchführen (z. B. Schutz deaktivieren, Programm deinstallieren)

Installation, Einrichtung und Deinstallation

Um Avast Security auf Ihrem Mac einzurichten, müssen Sie nur die Installationsdatei von der Website des Herstellers herunterladen und ausführen. Die Ersteinrichtung ist unkompliziert, da das Programm Sie Schritt für Schritt durch die Installation führt und kurze Erklärungen liefert. Sie können das Programm deinstallieren, indem Sie auf Avast Security > Uninstall Avast Security in der macOS-Menüleiste klicken, oder auf Avast Security Uninstaller direkt in dem macOS-Programmordner gehen.

Allgemeine Handhabung und wesentliche Merkmale

Protection status, smart scan, scan options (Virus-Scans), protection features (Core Shields), und Quarantine befinden sich alle auf der Startseite des Hauptprogramms. Settings (Preferences) lässt sich über das Programmmenü in der oberen rechten Ecke oder die macOS-Menüleiste öffnen. Subscription information entfällt, da das Programm kostenlos ist. Ein manuelles Update kann ausgelöst werden durch Klicken auf Check for Updates über das Symbol in der Taskleiste oder Avast Security in der macOS-Menüleiste. Die Online Hilfe ist zugänglich über Help im Programmmenü, wodurch die Supportseite im Standardbrowser geöffnet wird.

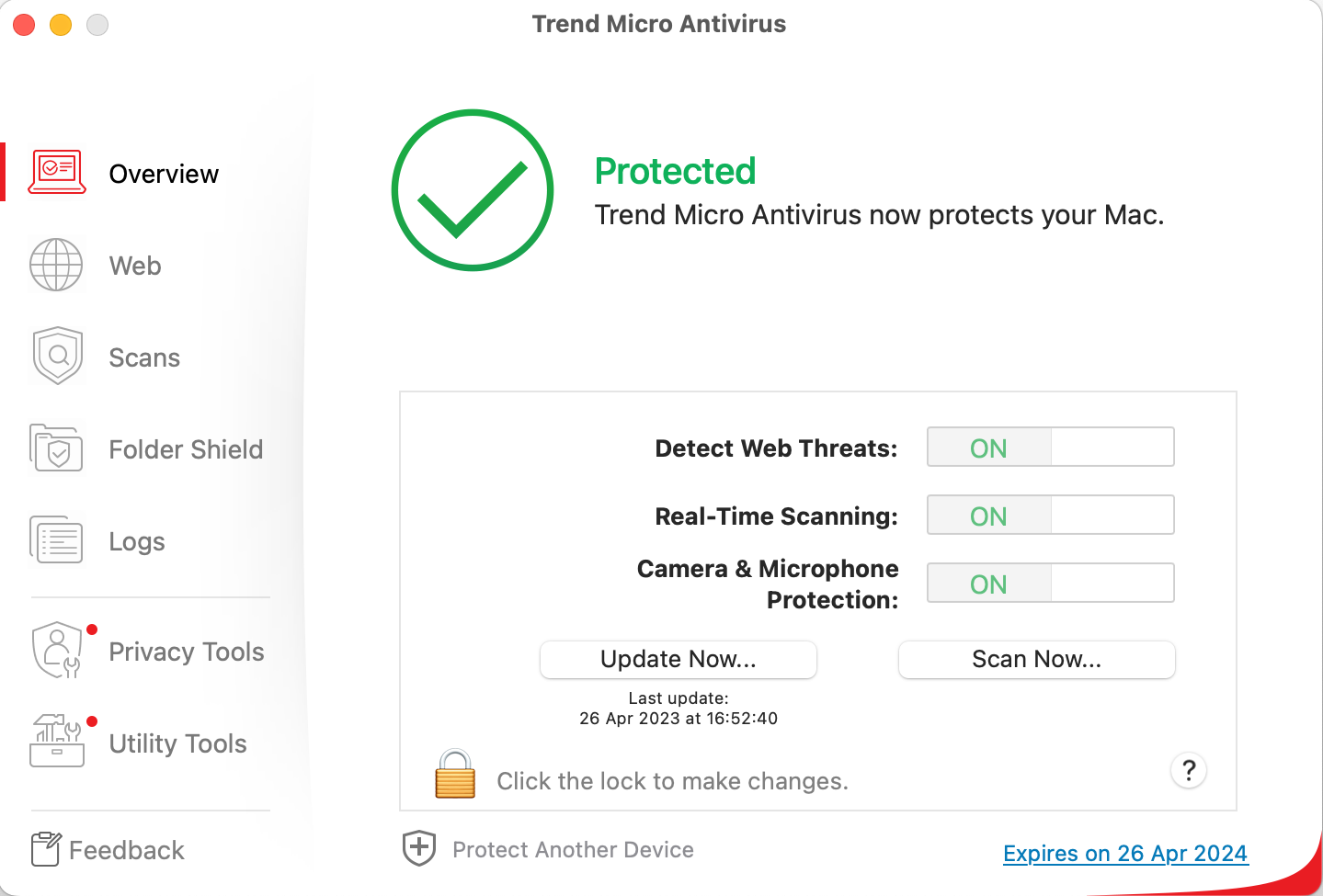

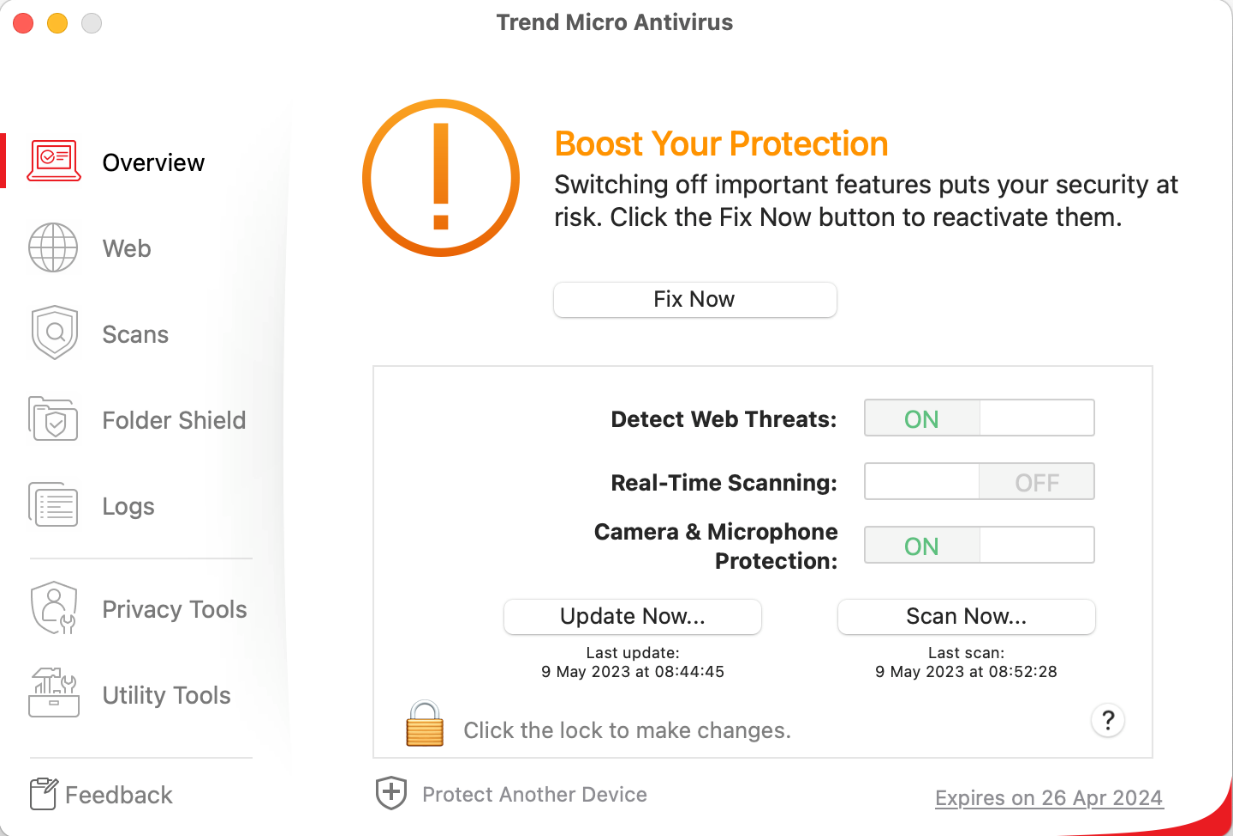

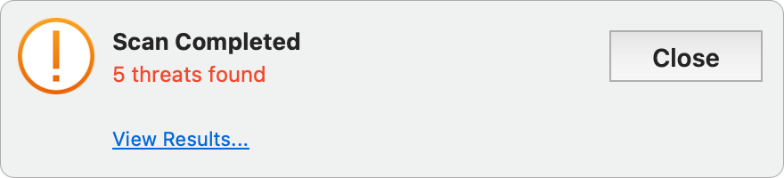

Protection

Von Virus-Scans auf der Startseite können Sie einen smart scan, deep scan aller Laufwerke und des Systemspeichers, einen external storage scan der angeschlossenen Speichergeräte, oder einen targeted scan von bestimmten Dateien oder Ordnern starten. Letzteres kann auch z.B. über das Finder-Kontextmenü ausgeführt werden. Scheduled scans können ebenfalls konfiguriert werden. Das Erkennungsverhalten und die Einstellungen der verschiedenen Scan-Typen können in Preferencesgeändert werden. Die Erkennung von PUA ist standardmäßig aktiviert. Email Guardian scannt die E-Mails der bereitgestellten E-Mail-Konten und markiert alle, die verdächtig erscheinen. In der kostenlosen Version werden nur auf dem Mac installierte E-Mail-Anwendungen unterstützt (z. B. Apple Mail, Outlook).

Alerts

Als wir den Echtzeitschutz von Avast deaktiviert haben (File Shield) oder Webschutz (Web Shield) unter Core Shields auf der Startseite, wurde im Hauptfenster des Programms eine Warnung angezeigt. Um eine der beiden Schutzfunktionen wieder zu aktivieren, mussten wir manuell in Core Shields gehen und wieder einschalten.

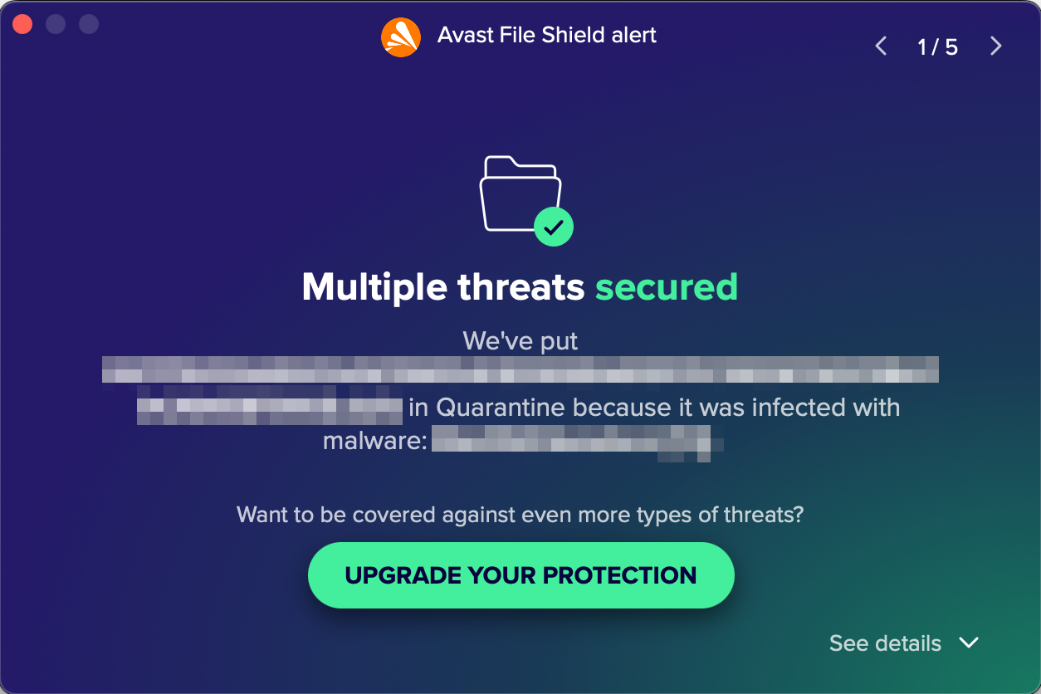

Als in unserem Protection Test Malware erkannt wurde, zeigte das Programm die unten abgebildete Warnung an. Es war keine Benutzeraktion erforderlich, und die Warnung blieb bestehen, bis wir sie mit der macOS-Schließschaltfläche in der oberen linken Ecke schlossen. Wir haben festgestellt, dass mehrere Erkennungen in einer einzigen Warnung zusammengefasst werden, die Sie mithilfe der Pfeile in der oberen rechten Ecke durchblättern können. Weitere Details zur Bedrohung, wie der Name der Bedrohung, der Schweregrad, der Dateiname/Pfad und der Prozess, werden angezeigt, wenn der Detailbereich am unteren Rand der Warnung erweitert wird.

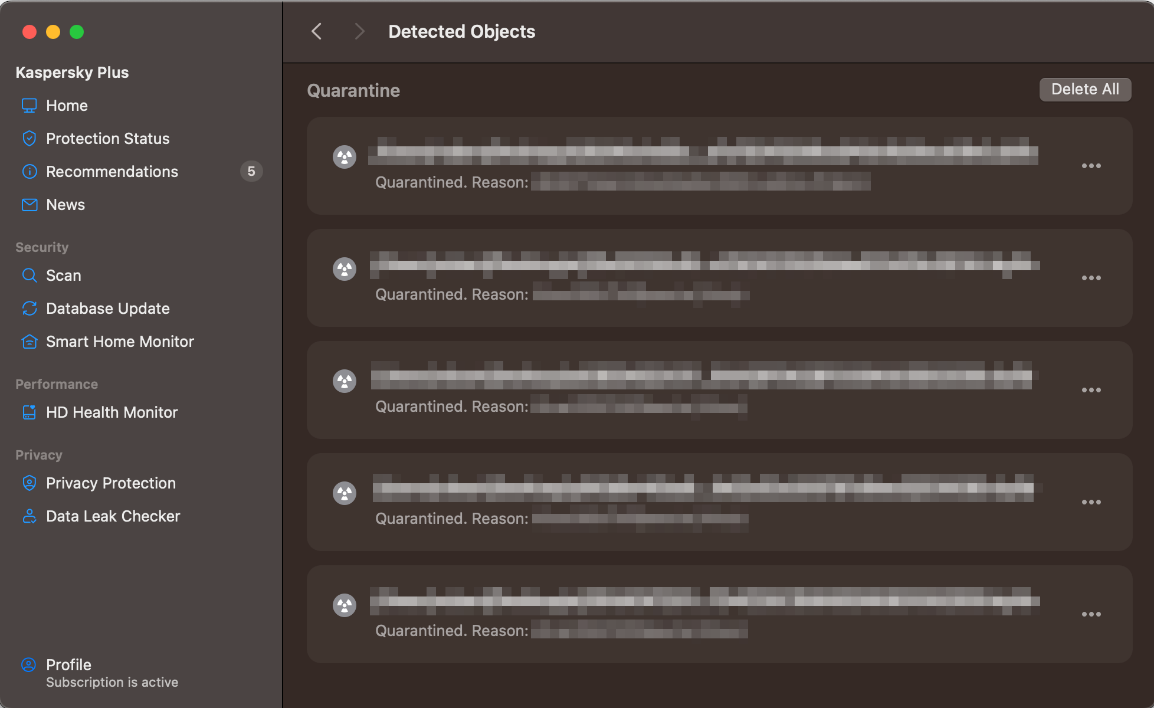

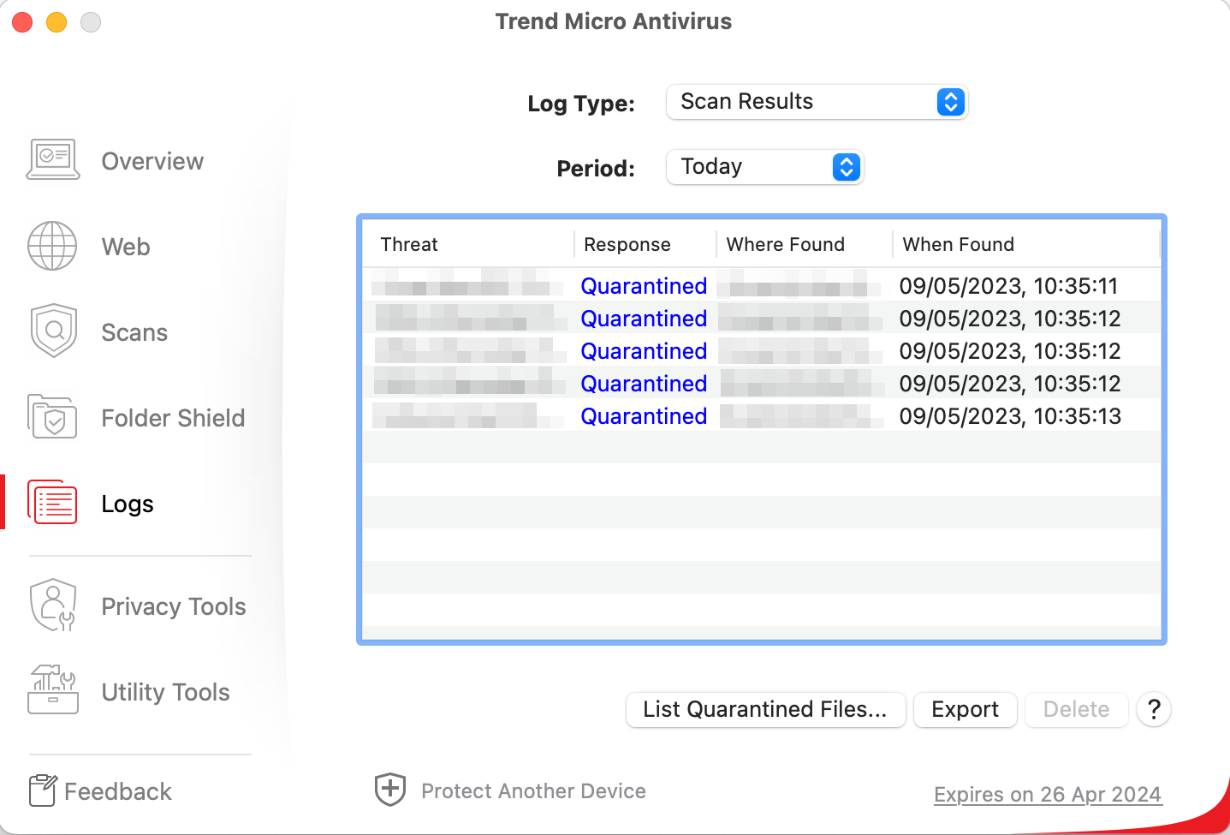

Quarantäne & Protokolle

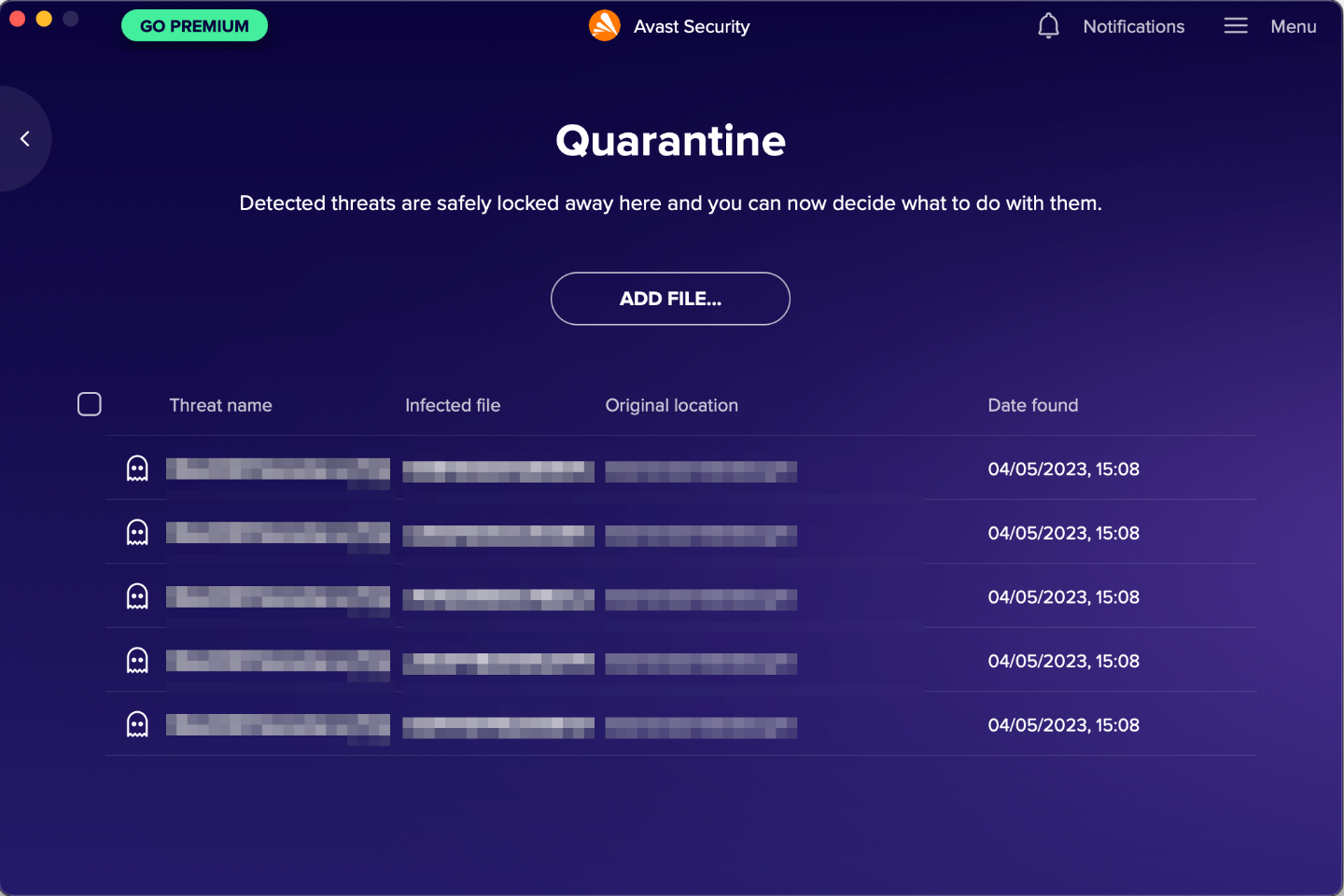

Die Quarantäne ist direkt von der Startseite des Hauptfensters aus zugänglich und listet Dateien auf, die unter Quarantäne gestellt wurden, zusammen mit dem Namen der Bedrohung, dem Dateinamen, dem Dateipfad und dem Datum, an dem dies geschah. Hier können Sie alle Elemente löschen oder (mit einem Administratorkonto) wiederherstellen.

Advanced Options

Nur Benutzer mit einem macOS-Administrator-Account können die folgenden Aufgaben durchführen (Vorsicht ist geboten):

- Schutzfunktionen deaktivieren (unter Core Shields)

- Uninstall the program

- Elemente aus der Quarantäne wiederherstellen

Werbung

Unter Smart Scan Funktion wirbt für die kostenpflichtigen Sicherheitssuites von Avast, Premium und Ultimate. Am Ende des Scans werden 3 "erweiterte Probleme" angezeigt, nämlich Anfälligkeit für Ransomware, Netzwerkbedrohungen und gefälschte Websites. Klicken Sie auf Resolve All wird eine Aufforderung zum Kauf von Avast Premium Security angezeigt. Nach dem Verlassen der Aufforderung erscheint eine zweite Aufforderung, die eine 60-tägige Testversion von Avast Ultimate anbietet. Das Anklicken von Go Premium auf den Seiten anderer Programmfunktionen oder die Schaltfläche Upgrade your protection einer Erkennungsmeldung führt zum gleichen Verhalten.

Zusammenfassung

AVG AntiVirus Free für Mac ist ein kostenloses Antivirus-Programm, das auch für nicht erfahrene Benutzer gut geeignet ist. Einige seiner wichtigsten Aspekte sind:

- einfache und unkomplizierte Installation und geführte Einrichtung der Hauptfunktionen

- die gängigsten Funktionen, die in einer übersichtlichen und klar strukturierten Benutzeroberfläche angezeigt werden

- verschiedene Scan-Optionen und umfassende Einstellungen, einschließlich zeitgesteuerter Scans

- klare und anhaltende Warnungen

- normale Benutzerkonten können keine riskanten Aktionen durchführen (z. B. Schutz deaktivieren, Programm deinstallieren)

Installation, Einrichtung und Deinstallation

Um AVG AntiVirus auf Ihrem Mac einzurichten, müssen Sie nur die Installationsdatei von der Website des Herstellers herunterladen und ausführen. Die Ersteinrichtung ist unkompliziert, da das Programm Sie Schritt für Schritt durch die Installation führt und kurze Erklärungen liefert. Sie können das Programm deinstallieren, indem Sie auf AVG AntiVirus > Uninstall AVG AntiVirus in der macOS-Menüleiste klicken, oder auf AVG AntiVirus Uninstaller direkt in dem macOS-Programmordner gehen.

Allgemeine Handhabung und wesentliche Merkmale

Protection status, smart scan, scan options (Run Other Scans), und protection features (Computer, Web und E-Mail) befinden sich alle auf der Startseite des Hauptfensters des Programms. Quarantine ist zugänglich über Computer auf der Startseite deaktivieren. Settings (Preferences) lässt sich über das Programmmenü in der oberen rechten Ecke oder die macOS-Menüleiste öffnen. Subscription information entfällt, da das Programm kostenlos ist. Ein manuelles Update kann ausgelöst werden durch Klicken auf Virus-Definitionen auf der Startseite oder durch Klicken auf Check for Updates über das Symbol in der Taskleiste oder AVG AnitVirus in der macOS-Menüleiste. Die Online Hilfe ist zugänglich über Help im Programmmenü, wodurch die Supportseite im Standardbrowser geöffnet wird.

Protection

Von Run Other Scans auf der Startseite können Sie einen smart scan, deep scan aller Laufwerke und des Systemspeichers, einen external storage scan der angeschlossenen Speichergeräte, oder einen targeted scan von bestimmten Dateien oder Ordnern starten. Letzteres kann auch z.B. über das Finder-Kontextmenü ausgeführt werden. Scheduled scans können ebenfalls konfiguriert werden. Das Erkennungsverhalten und die Einstellungen der verschiedenen Scan-Typen können in Preferences. Die Erkennung von PUA ist standardmäßig aktiviert.

Alerts

Als wir den Echtzeitschutz von AVG deaktiviert haben (File Shield) unter Computer, web protection (Web Shield) oder email protection (E-Mail Shield) unter Web & E-Mail auf der Startseite wurde eine Warnung im Hauptfenster des Programms angezeigt. Um eine der beiden Schutzfunktionen wieder zu aktivieren, mussten wir die genannten Menükacheln manuell aufrufen und die Funktion wieder einschalten.

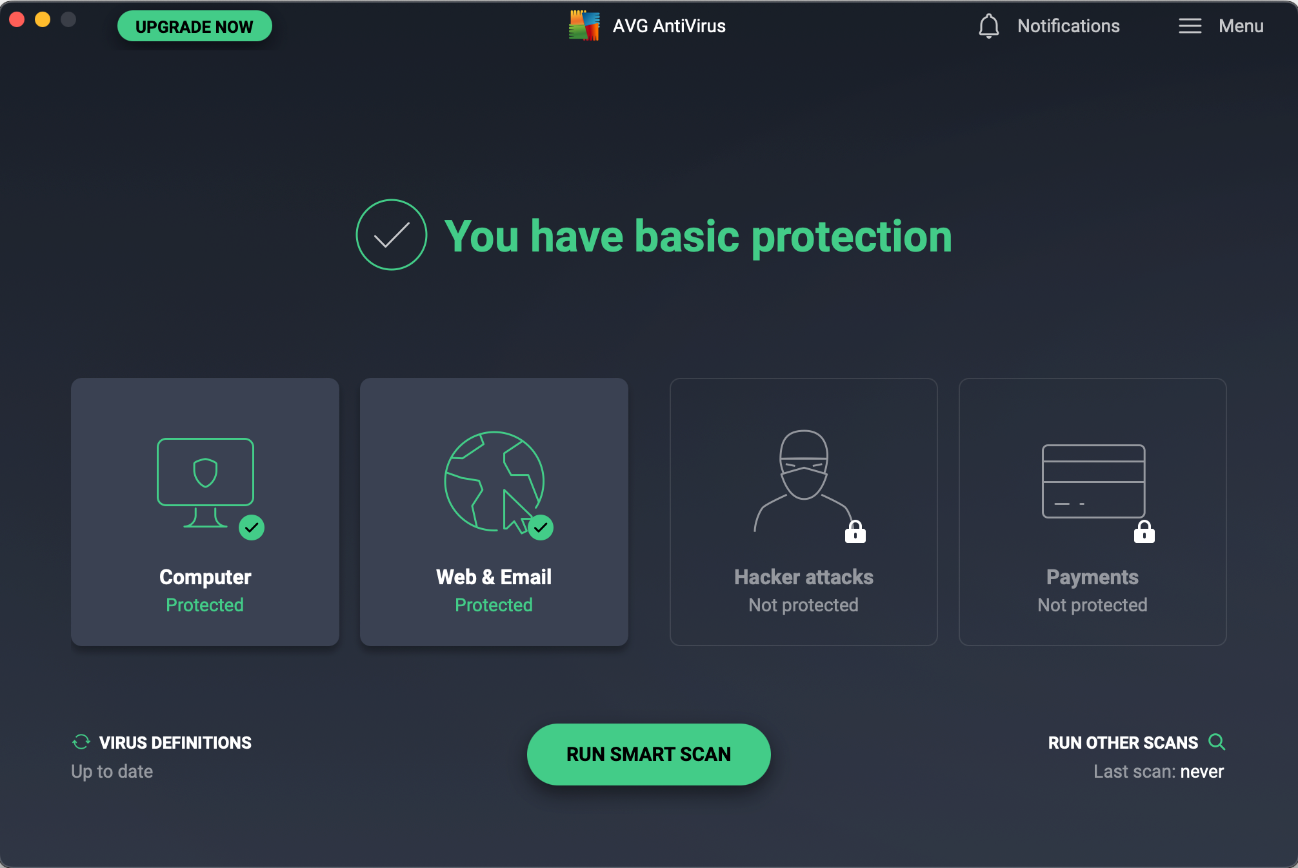

Als in unserem Protection Test Malware erkannt wurde, zeigte das Programm die unten abgebildete Warnung an. Es war keine Benutzeraktion erforderlich, und die Warnung blieb bestehen, bis wir sie mit der macOS-Schließschaltfläche in der oberen linken Ecke schlossen. Wir haben festgestellt, dass mehrere Erkennungen in einer einzigen Warnung zusammengefasst werden, die Sie mithilfe der Pfeile in der oberen rechten Ecke durchblättern können. Weitere Details zur Bedrohung, wie der Name der Bedrohung, der Schweregrad, der Dateiname/Pfad und der Prozess, werden angezeigt, wenn der Detailbereich am unteren Rand der Warnung erweitert wird.

Quarantäne & Protokolle

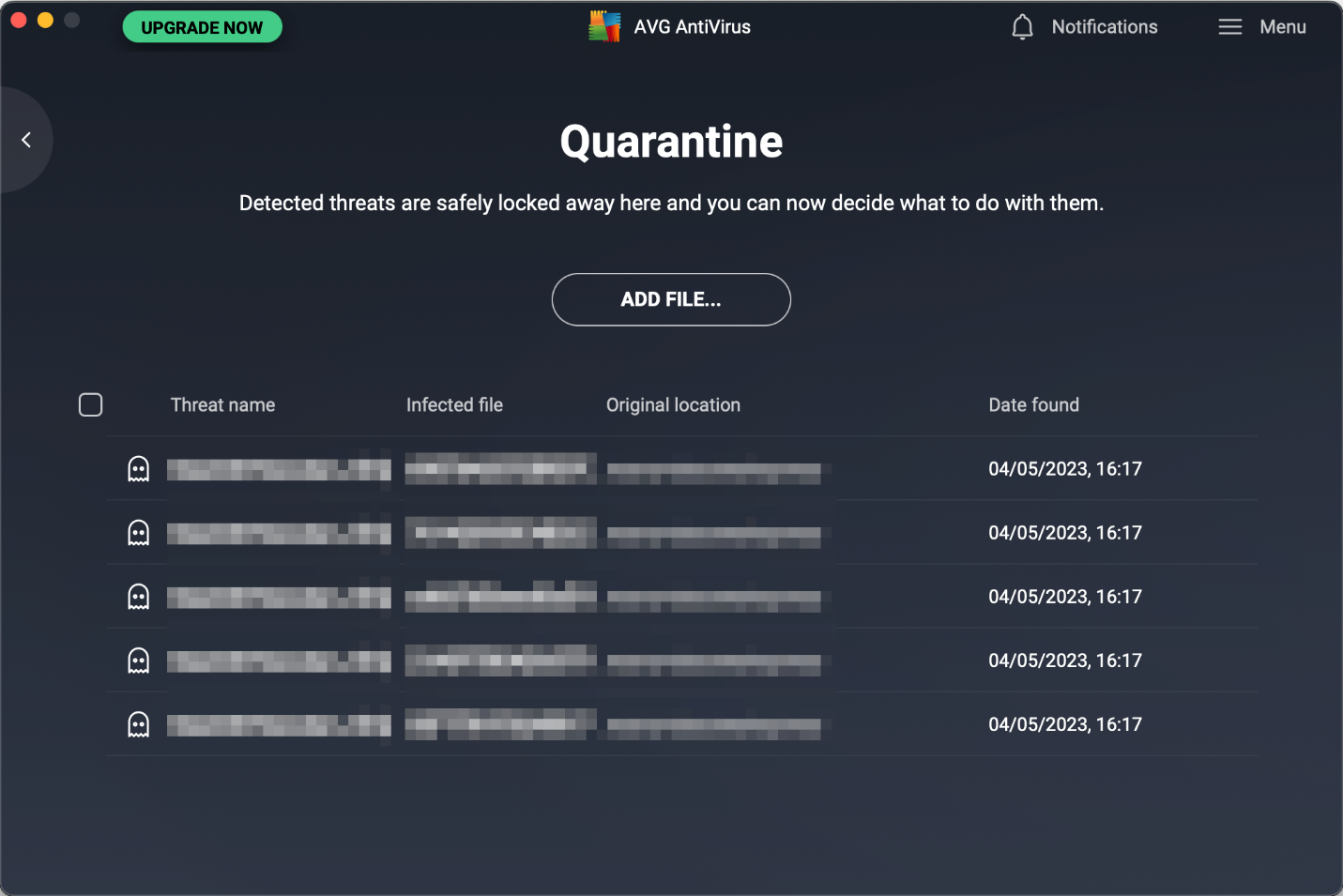

Die Quarantäne ist schnell erreichbar über Computer auf der Startseite des Hauptfensters des Programms und listet Dateien auf, die unter Quarantäne gestellt wurden, zusammen mit dem Namen der Bedrohung, dem Dateinamen, dem Dateipfad und dem Datum, an dem dies geschah. Sie können alle Elemente löschen oder (mit einem Administratorkonto) wiederherstellen.

Advanced Options

Nur Benutzer mit einem macOS-Administrator-Account können die folgenden Aufgaben durchführen (Vorsicht ist geboten):

- Schutzfunktionen deaktivieren (unter Computer und Web & Emails)

- Uninstall the program

- Elemente aus der Quarantäne wiederherstellen

Werbung

Unter Smart Scan Funktion wirbt für die kostenpflichtige Sicherheitssuite von AVG, Internet Security. Am Ende des Scans werden 3 "erweiterte Probleme" angezeigt, nämlich Anfälligkeit für Ransomware, Netzwerkbedrohungen und gefälschte Websites. Klicken Sie auf Resolve All Hier wird eine Aufforderung zum Kauf von AVG Internet Security angezeigt. Nachdem Sie die Aufforderung verworfen haben, wird eine zweite Aufforderung angezeigt, in der eine 60-tägige Testversion angeboten wird. Durch Anklicken der Go Premium auf den Seiten anderer Programmfunktionen oder die Schaltfläche Aktualisieren Sie Ihren Schutz einer Erkennungsmeldung führt zum gleichen Verhalten.

Zusammenfassung

Avira Prime für Mac ist ein kostenpflichtiges Antivirus-Programm und eine ausgezeichnete Wahl für nicht erfahrene Benutzer. Einige seiner wichtigsten Aspekte sind:

- einfache und unkomplizierte Installation und geführte Einrichtung der Hauptfunktionen

- alle verfügbaren Funktionen in einer gut organisierten und übersichtlichen Oberfläche angezeigt

- verschiedene Scan-Optionen und viele Einstellungen, einschließlich zeitgesteuerte Scans und automatische USB-Scans

- klare Warnungen

- normale Benutzerkonten können keine riskanten Aktionen durchführen (z. B. Schutz deaktivieren, Programm deinstallieren)

Installation, Einrichtung und Deinstallation

Um Avira Prime für Mac einzurichten, müssen Sie sich bei Ihrem Avira-Konto anmelden, das Installationsprogramm herunterladen und ausführen. Die Ersteinrichtung ist unkompliziert, da das Programm Sie Schritt für Schritt durch die Installation führt und kurze Erklärungen liefert. Wenn das Programmfenster zum ersten Mal geöffnet wird, werden Sie aufgefordert, einen Smart Scan durchzuführen. Das Programm kann deinstalliert werden, indem es aus dem macOS-Programmordner gelöscht wird. Das Programmfenster verfügt über einen dunklen und einen hellen Modus, die mit den Einstellungen für den dunklen und hellen Modus von macOS übereinstimmen.

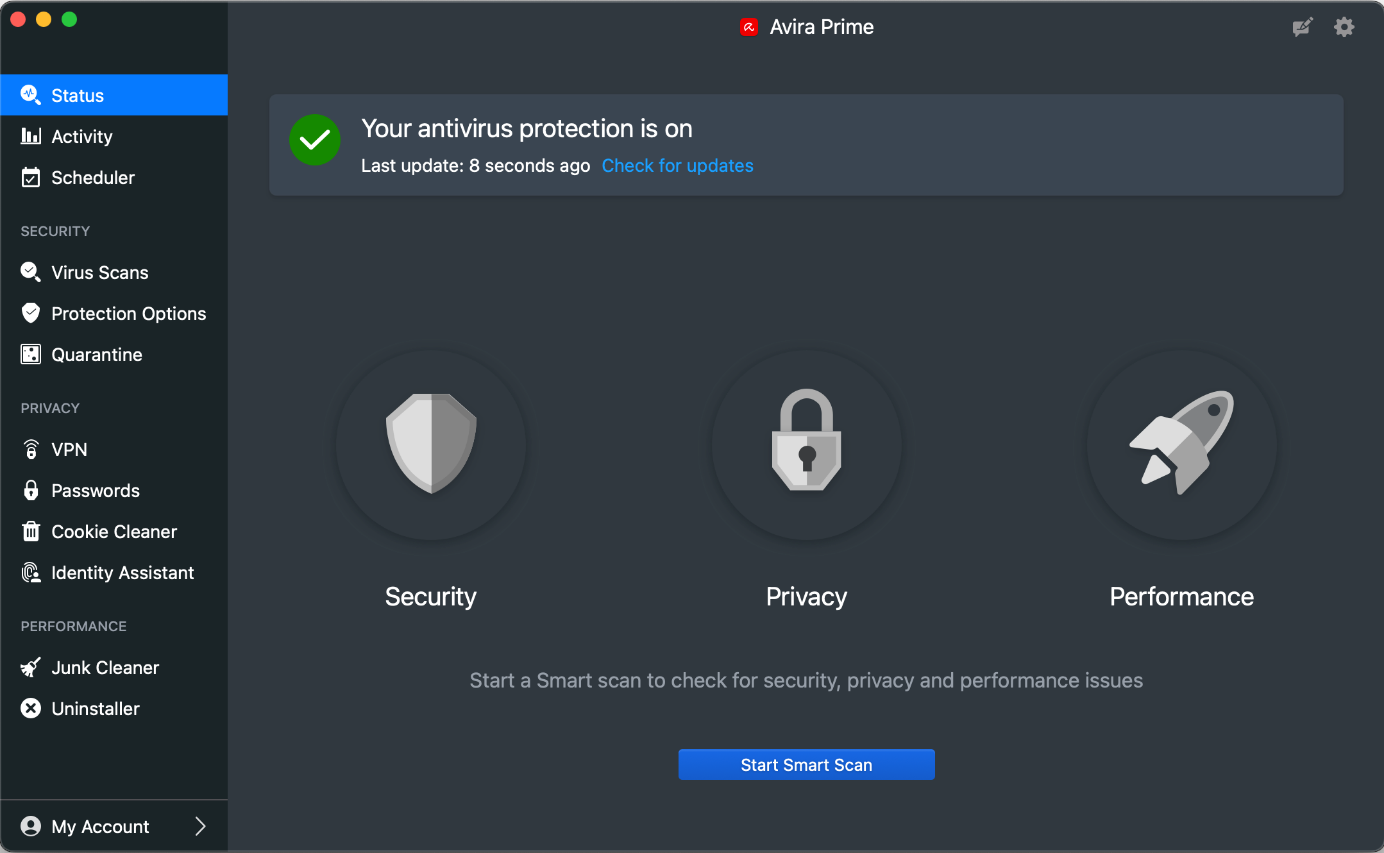

Allgemeine Handhabung und wesentliche Merkmale

Protection status, smart scan, scan options (Virus-Scans), protection features (Protection Options), Quarantine, und den Subscription Information (My Account) können alle vom Hauptprogrammfenster aus aufgerufen werden. Settings kann über das Zahnradsymbol in der oberen rechten Ecke des Fensters oder über die macOS-Menüleiste aufgerufen werden. Ein Handbuch Update kann ausgelöst werden durch Klicken auf Check for updates im Hauptfenster des Programms. Die Online Hilfe findet sich in dem Help in der macOS-Menüleiste, um die Support-Seite im Standardbrowser zu öffnen.

Protection

Von Virus-Scanskönnen Sie einen quick scan der am meisten gefährdeten Gerätebereiche, full scan des gesamten Dateisystems, oder Custom Scan von ausgewählten Dateien oder Ordnern. Letzteres kann auch z.B. über das Finder-Kontextmenü ausgeführt werden. Die Seite Planer können Sie individuelle Zeitpläne für alle verfügbaren Scan-Optionen definieren, um sie regelmäßig auszuführen. Die Seite automatischer Scan von USB-Geräten kann über das Menü aktiviert oder deaktiviert werden. Protection Options. Von Settingskönnen das Erkennungsverhalten und verschiedene Scaneinstellungen geändert werden.

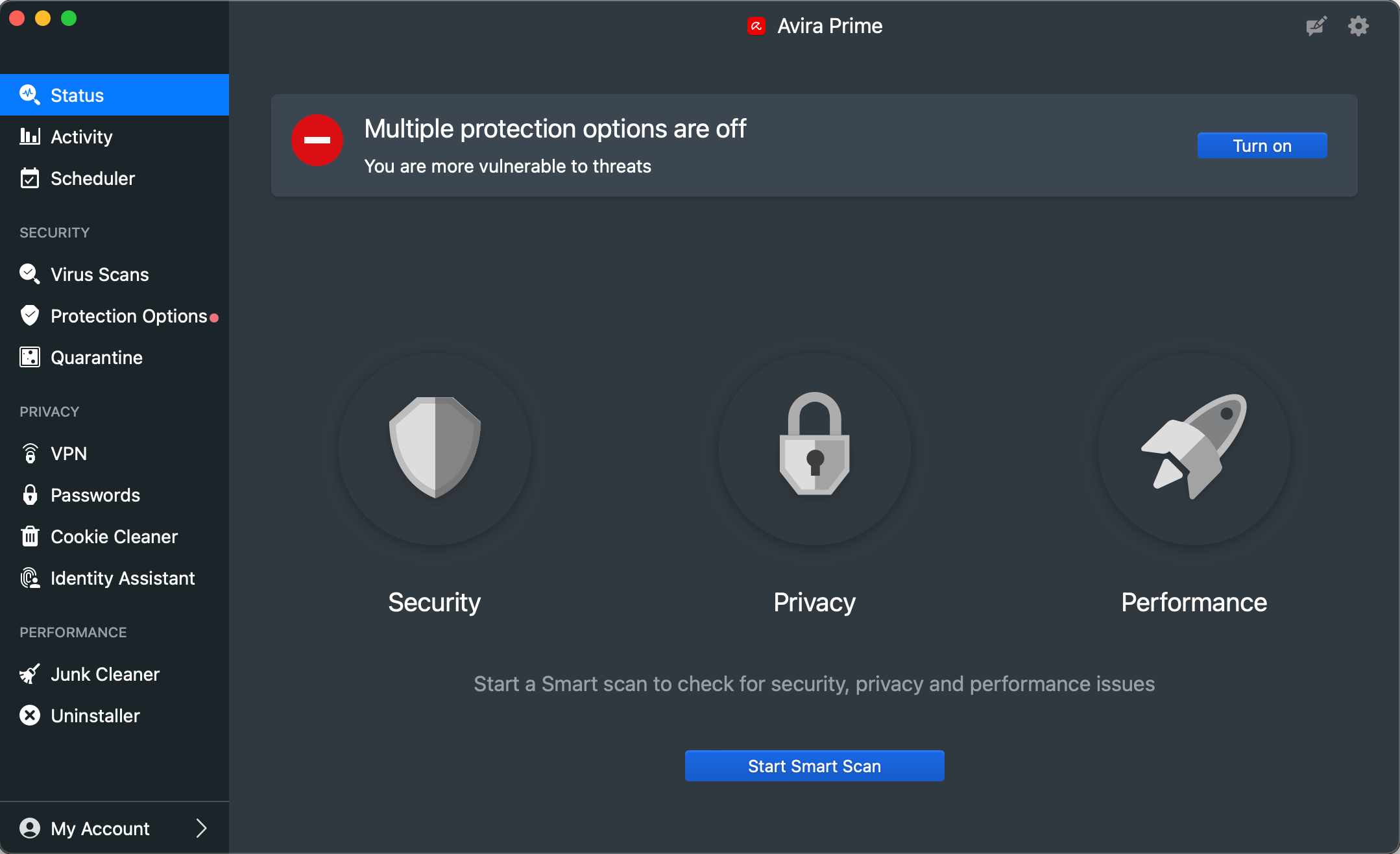

Alerts

Als wir den Echtzeitschutz von Avira oder den Downloadschutz unter Protection Optionswurde die unten stehende Warnung im Hauptfenster des Programms angezeigt. Der Echtzeitschutz kann auch über das Systemtray-Symbol in der macOS-Menüleiste ausgeschaltet werden. Wir konnten den Schutz leicht reaktivieren, indem wir auf Turn on.

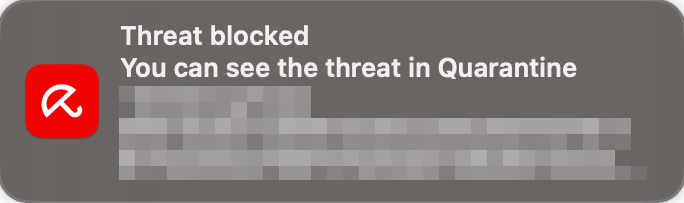

Wenn in unserem Schutztest Malware erkannt wurde, zeigte das Programm eine Warnung in Form der unten abgebildeten Systembenachrichtigung an, die den Dateipfad, in dem die Bedrohung gefunden wurde, und die ergriffenen Maßnahmen enthielt. Es war keine Benutzeraktion erforderlich, und die Meldung wurde nach einigen Sekunden automatisch geschlossen.

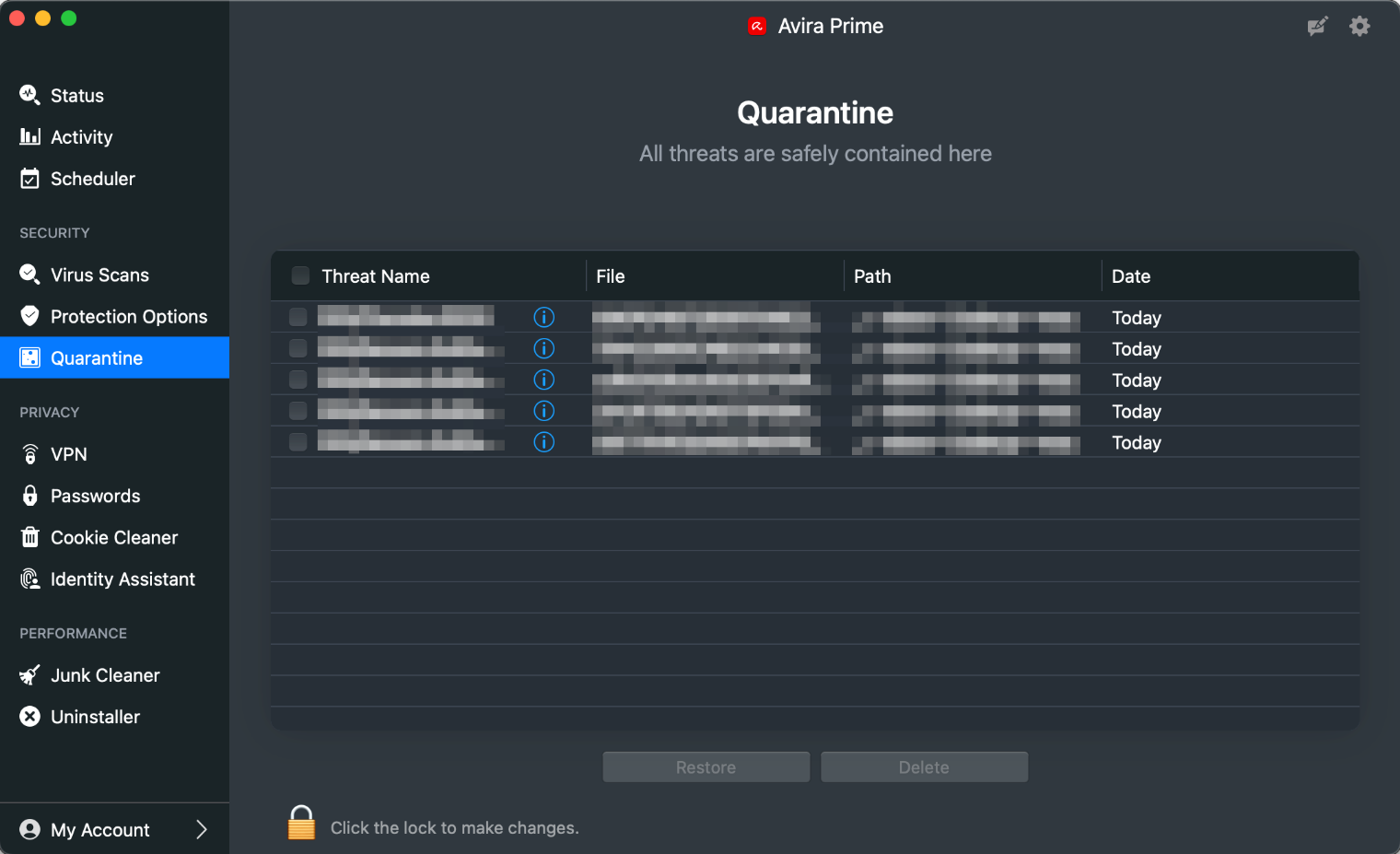

Quarantäne & Protokolle

Unter Quarantine Seite des Programms (Screenshot unten) zeigt Ihnen alle Objekte, die unter Quarantäne gestellt wurden, zusammen mit dem Namen der Bedrohung, dem Dateinamen, dem Dateipfad und dem Datum, an dem dies geschah. Es gibt Optionen zum Löschen und Wiederherstellen der erkannten Dateien (für beide Aktionen müssen Sie sich als Administrator anmelden).

Erweiterte Optionen

Nur Benutzer mit einem macOS-Administrator-Account können die folgenden Aufgaben durchführen (Vorsicht ist geboten):

- Schutzfunktionen deaktivieren (unter Protection Options oder Symbol in der Taskleiste)

- Uninstall the program

- Löschen und Wiederherstellen von Elementen aus der Quarantäne

Zusammenfassung

Bitdefender Antivirus für Mac ist ein kostenpflichtiges Antivirus-Programm, das sowohl für erfahrene als auch für nicht erfahrene Benutzer geeignet sein sollte. Einige seiner wichtigsten Aspekte sind:

- einfache und unkomplizierte Installation und geführte Einrichtung der Hauptfunktionen

- alle verfügbaren Funktionen werden auf einer sehr gut gestalteten Oberfläche angezeigt

- verschiedene Scan-Optionen, Ransomware-Schutz, datenbeschränktes VPN, Browser-Schutz-Add-ins

- klare programminterne Warnungen, aber keine Anzeige bei Malware-Erkennung

- normale Benutzerkonten können keine riskanten Aktionen durchführen (z. B. Schutz deaktivieren, Programm deinstallieren)

Installation, Einrichtung und Deinstallation

Nachdem Sie das Installationsprogramm von der Website des Herstellers heruntergeladen und ausgeführt haben, führt Sie der Installationsassistent durch die einzelnen Installations- und Konfigurationsschritte. Wenn das Setup abgeschlossen ist, müssen Sie ein Bitdefender-Konto erstellen und sich anmelden. Anschließend startet eine optionale Einführungstour, nach der das Programmfenster verschiedene Empfehlungen anzeigt, wie z.B. die Installation der Browser-Erweiterung für Safari/Chrome/Firefox (Traffic Light), die Konfiguration der Ransomware-Schutzfunktion (Safe Files), die Einrichtung von Time Machine Protectionund einen Systemscan durchzuführen. Das Programm kann deinstalliert werden, indem Sie den Bitdefender Uninstalleröffnen, der sich im Ordner Bitdefender des macOS-Programme-Ordners befindet. Das Programmfenster hat einen dunklen und einen hellen Modus, die mit den Einstellungen für den dunklen und hellen Modus von macOS übereinstimmen.

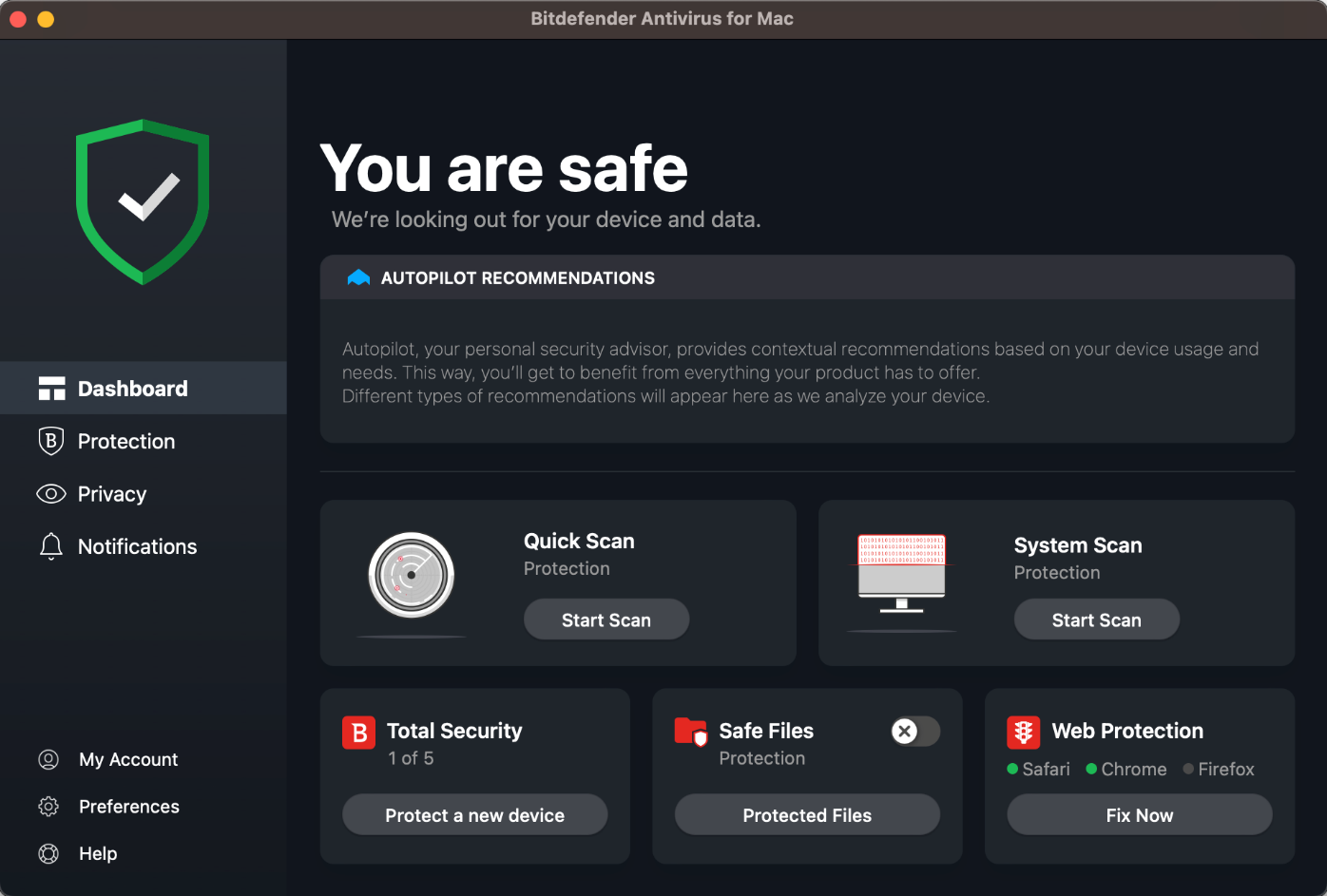

Allgemeine Handhabung und wesentliche Merkmale

Protection status, scan options (Schnell- und Systemscan), protection features, Settings (Preferences), Subscription Information (My Account), und Hilfe sind alle direkt von der Programmoberfläche aus über die Dashboard. Mit Quarantine und Liste der Scan-Ausnahmen finden Sie unter Protection. Ein Handbuch Update kann von der Actions Menü in der macOS-Menüleiste. Die datenbeschränkte Bitdefender VPN sowie zusätzliche Anti-tracker Browser-Erweiterungen sind verfügbar unter Datenschutz. Von Helpkönnen Sie ein sehr umfangreiches Handbuch im PDF-Format oder die Support-Seite im Standardbrowser öffnen.

Protection

Von Protectionkönnen Sie einen quick scan der kritischen Bereiche, Systemprüfung aller Dateien und Verzeichnisse, oder Custom Scan von bestimmten Dateien oder Ordnern. Letzteres kann auch z. B. über das Finder-Kontextmenü ausgeführt werden. Einstellungen für den Ransomware-Schutz sind ebenfalls verfügbar. Das Schutz- und Erkennungsverhalten des Programms kann geändert werden von Preferences. Wenn Sie die Traffic Light Browsererweiterung werden den Google-Suchergebnissen Sicherheitsbewertungen (gekennzeichnet durch farbige Symbole) hinzugefügt.

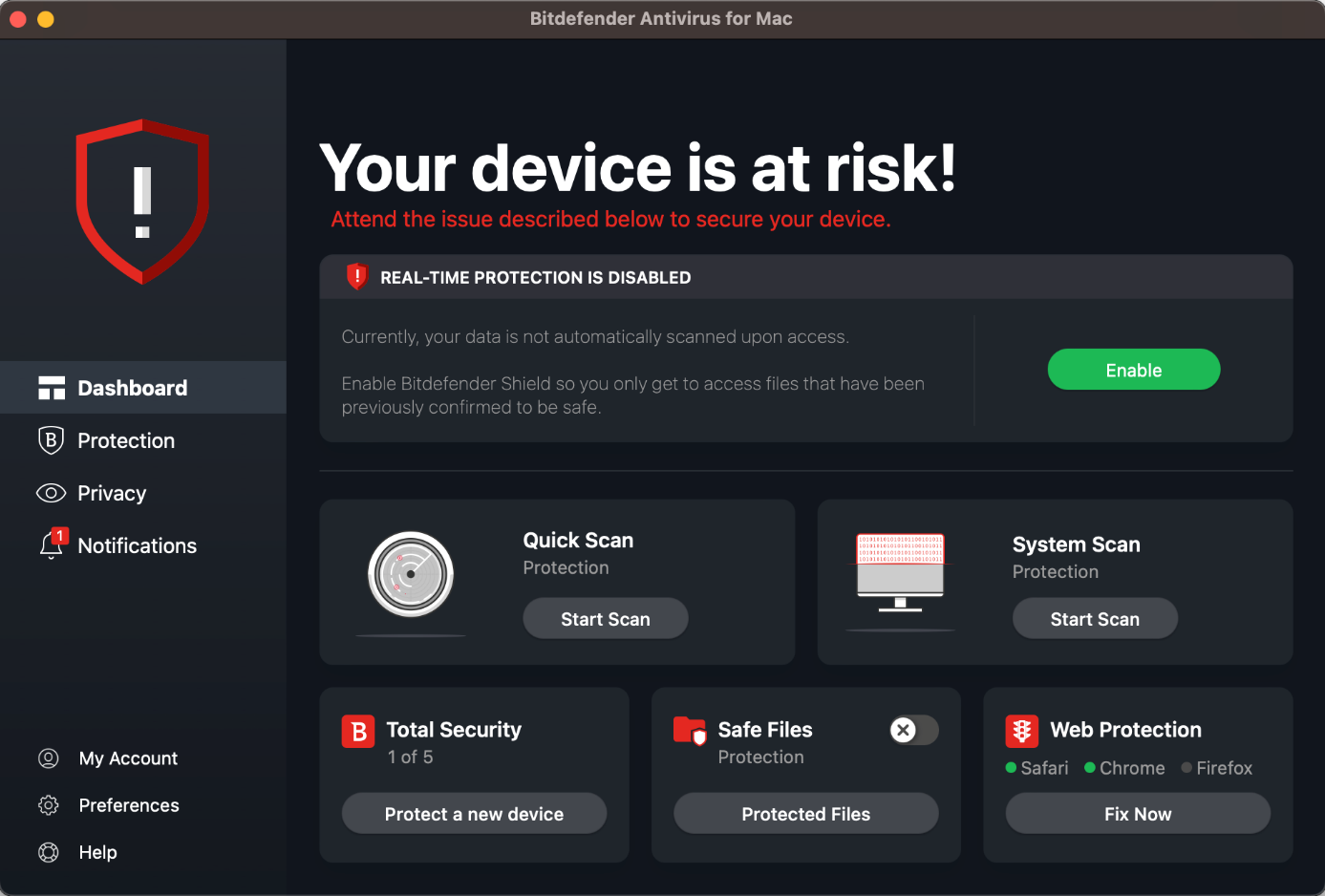

Alerts

Als wir den Echtzeitschutz von Bitdefender über Preferences oder das Systemtray-Symbol in der macOS-Menüleiste deaktivieren, wird im Hauptfenster des Programms die unten stehende Meldung angezeigt. Wir konnten den Schutz einfach reaktivieren, mit einem Klick auf Enable.

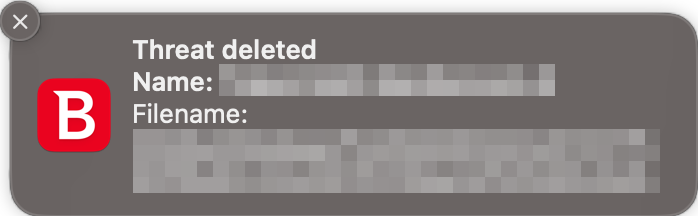

Wenn in unserem Protection Test Malware erkannt wurde, reagierte das Programm stillschweigend auf die Bedrohung (z. B. löschte es sie sofort), da sich das Symbol in der Taskleiste bei Erkennung kurz änderte. Nach dem manuellen Öffnen des Hauptfensters des Programms erschienen die Erkennungen auf der Notifications Seite. Abgesehen davon wurden keine eindeutigen Erkennungsmeldungen angezeigt.

Bei der Überprüfung der Notifications Berechtigung in den macOS-Systemeinstellungen, haben wir festgestellt, dass die Benachrichtigungen für Bitdefender Antivirus für Mac gesetzt waren, aber die Option war standardmäßig auf Keine gesetzt. Nach der Änderung in Banners und dem erneuten Ausführen des Schutztests zeigte das Programm eine Warnung in Form der unten abgebildeten Systembenachrichtigung an, die den Namen der Bedrohung, den Dateinamen und die ergriffene Maßnahme enthielt. Es war keine Benutzeraktion erforderlich, und die Meldung wurde nach einigen Sekunden automatisch geschlossen. Das Programm gab jedoch weder bei der Installation noch bei der Verwendung einen Hinweis auf die Aktivierung von Benachrichtigungen in den macOS-Systemeinstellungen.

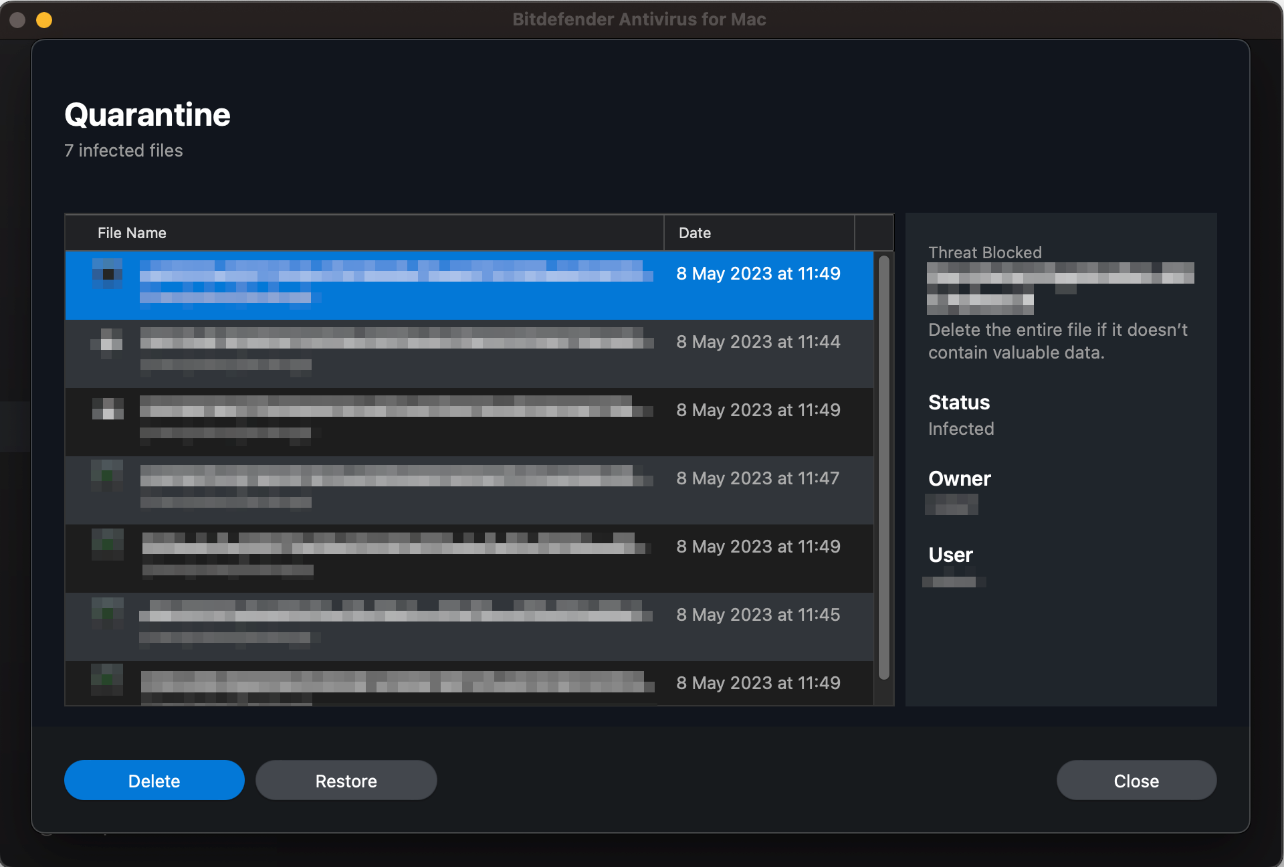

Quarantäne & Protokolle

Unter Quarantine Seite des Programms (Screenshot unten) lässt Sie alle unter Quarantäne gestellten Elemente zusammen mit dem Namen der Bedrohung, dem Dateinamen und dem Datum, an dem dies geschah, anzeigen. Es gibt Optionen zum Löschen und Wiederherstellen der erkannten Dateien (für beide Aktionen müssen Sie sich als Administrator anmelden). Notifications ist die Protokollfunktion, die Ereignisse wie Updates, Komponentenaktivierung und Malware-Erkennungen anzeigt. Diese können alle zusammen oder nach Wichtigkeit gefiltert angezeigt werden (Critical, Warning, Information).

Advanced Options

Nur Benutzer mit einem macOS-Administrator-Account können die folgenden Aufgaben durchführen (Vorsicht ist geboten):

- Schutzfunktionen deaktivieren (unter Preferences)

- Uninstall the program

- Löschen und Wiederherstellen von Elementen aus der Quarantäne

Zusammenfassung

CrowdStrike Falcon Pro ist ein Sicherheitspaket, das für mittlere bis große Unternehmensnetzwerke geeignet ist und eine Cloud-basierte Konsole für die Verwaltung der Endpunktschutzsoftware bietet. Einige der wichtigsten Aspekte sind:

- Ermittlungsfunktionen zur Analyse und Behebung von Angriffen

- umfassende Suchmöglichkeiten

- übersichtliche Cloud-basierte Konsole mit einfachem Zugriff auf Detailseiten

- Enzyklopädie der bekannten cyberkriminellen Gruppen

- Warnmeldungen am Endpunkt löschen

Management Console

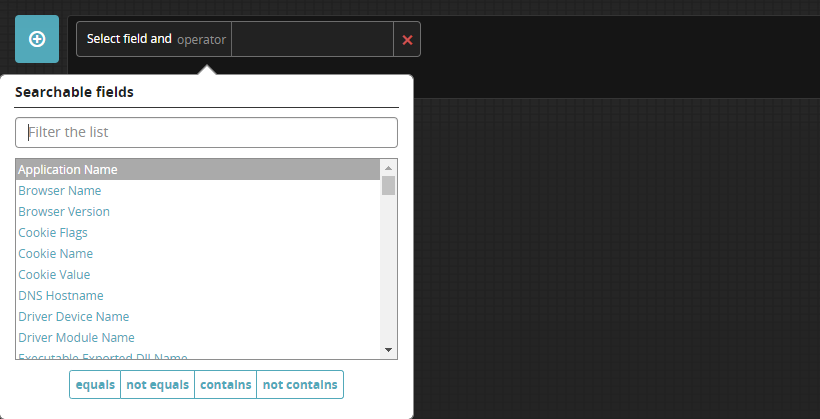

Die Konsole wird über das Menü in der oberen linken Ecke der Konsole gesteuert. Dort sind verschiedene Bereiche aufgelistet, wie zum Beispiel Endpoint security, Threat intelligence, Investigate, Dashboards und reports, und den Host setup and management, in denen die einzelnen Seiten zusammengefasst sind. Die wichtigsten Abschnitte und Seiten werden im Folgenden beschrieben. Sie können jede Seite einfach mit einem Lesezeichen versehen (mit dem Lesezeichen-Symbol neben dem Seitentitel oben auf der Seite) und dann direkt zu dieser Seite gehen, indem Sie die Bookmarks Sektion des Menüs nutzen.

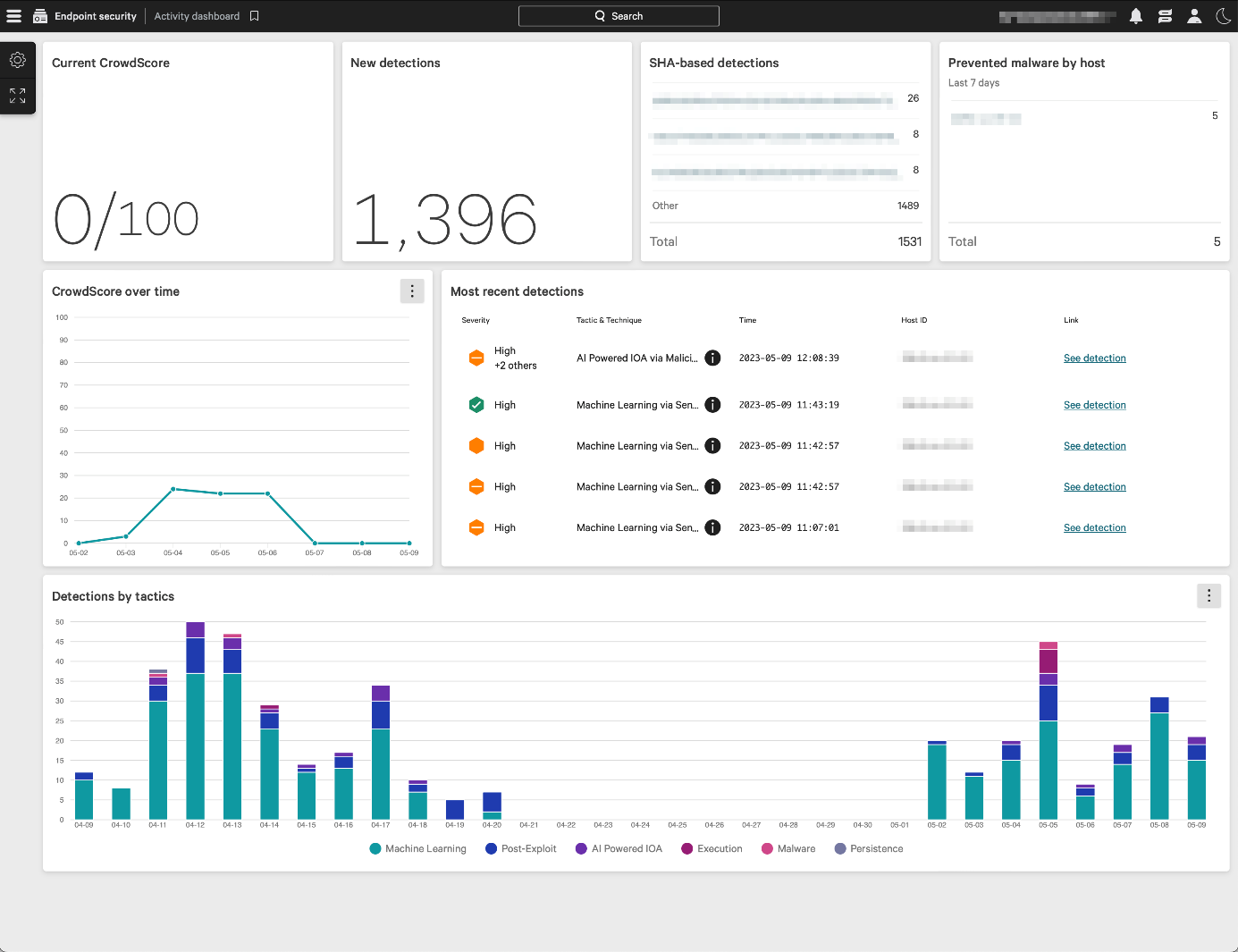

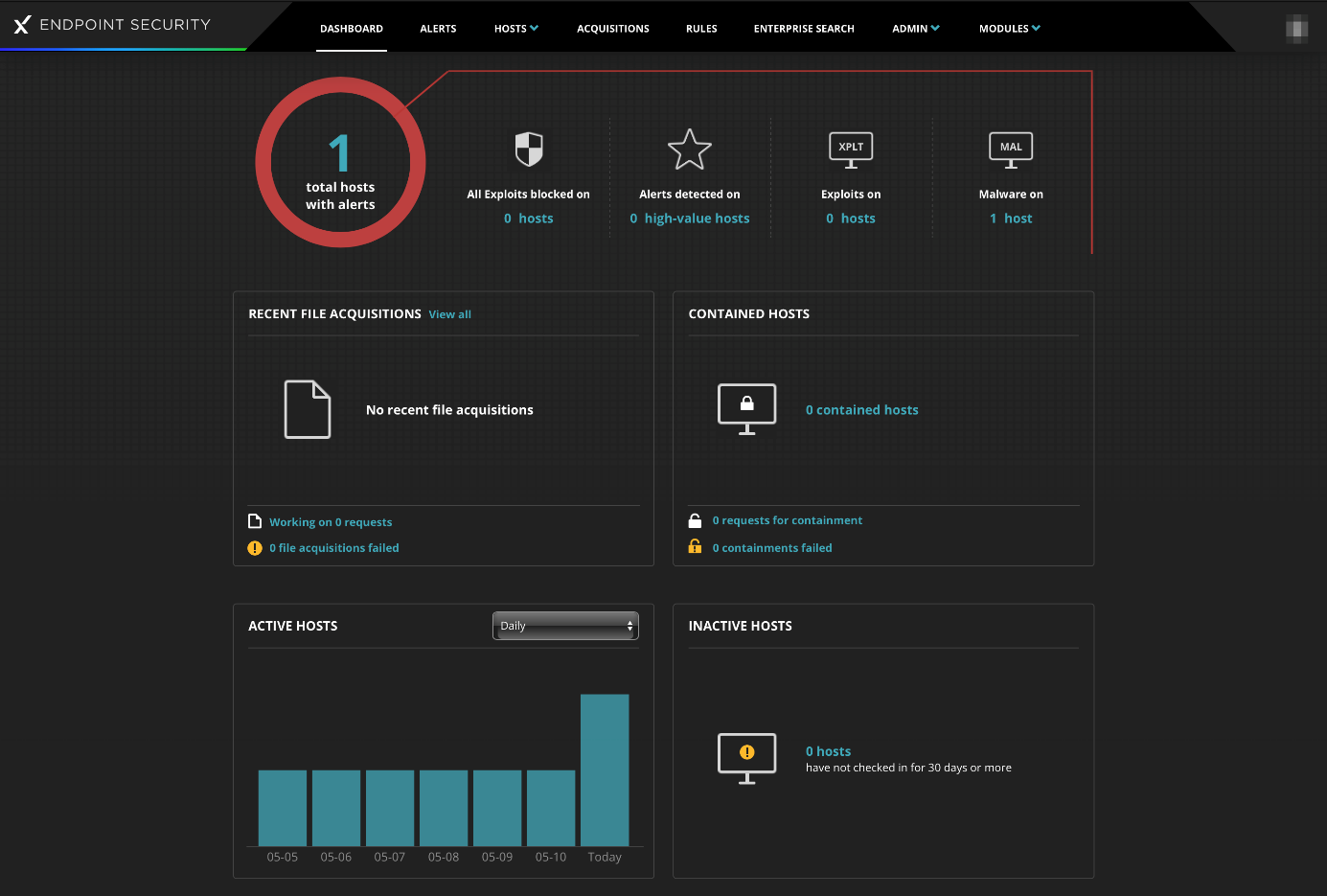

Endpoint security > Activity dashboard page

Dies ist die Seite, die Sie sehen, wenn Sie sich zum ersten Mal bei der Konsole anmelden. Sie zeigt verschiedene Statuselemente in großen Feldern an (siehe Screenshot oben). Es gibt eine Liste von most recent detectionsmit einer grafischen Bewertung des Schweregrads. Sie können auch ein Diagramm des vergangen Monat sehen mit detections by tactic (z. B. Machine learning, Defense Evasion). Zur Darstellung der Angriffsstufen werden hier Begriffe aus dem MITRE ATT&CK Framework verwendet. Die New detections, SHA-based detections, und den Prevented malware by host Panels leiten auf die Endpoint detections Detailseite mit den entsprechenden Filtern.

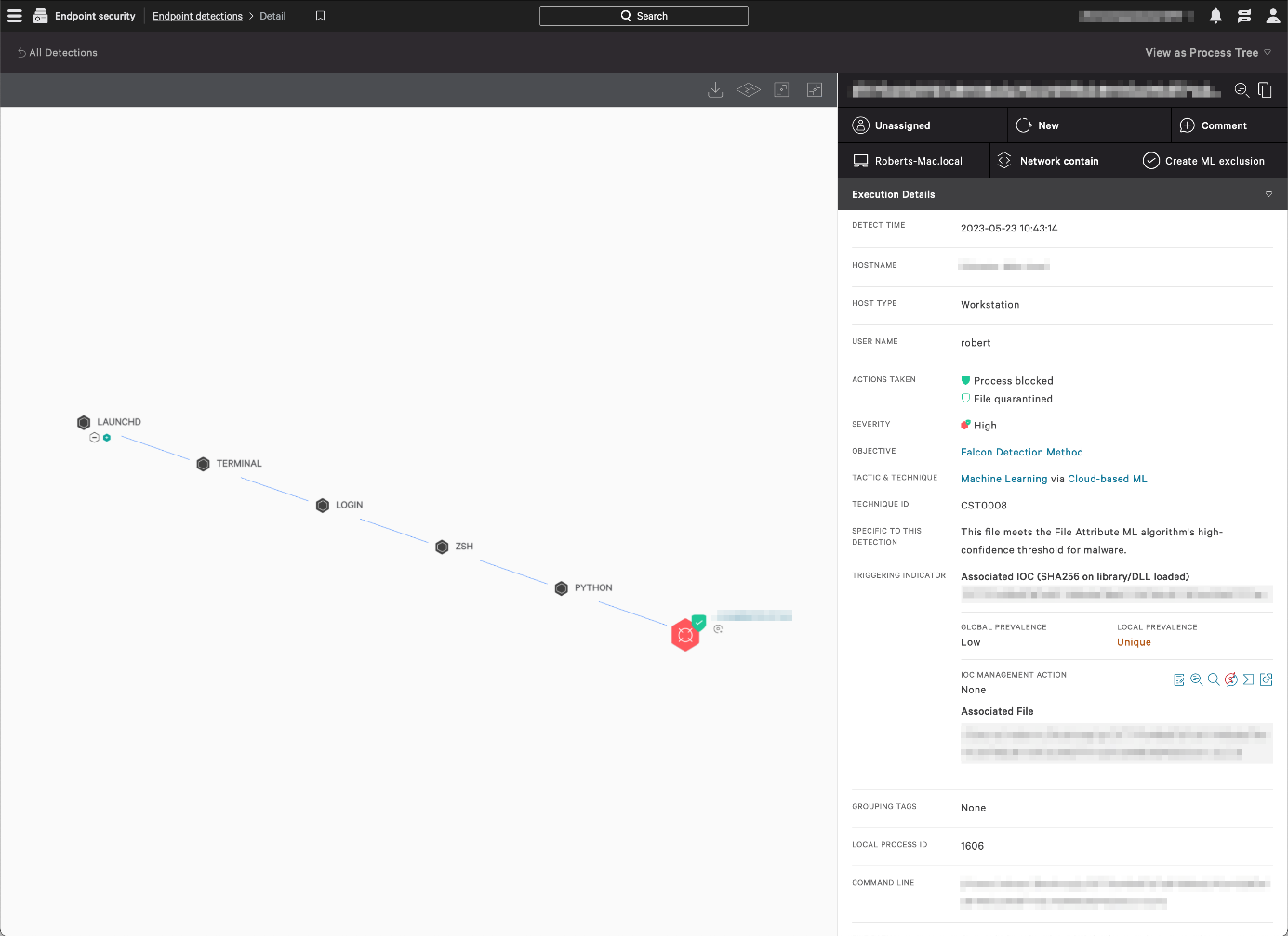

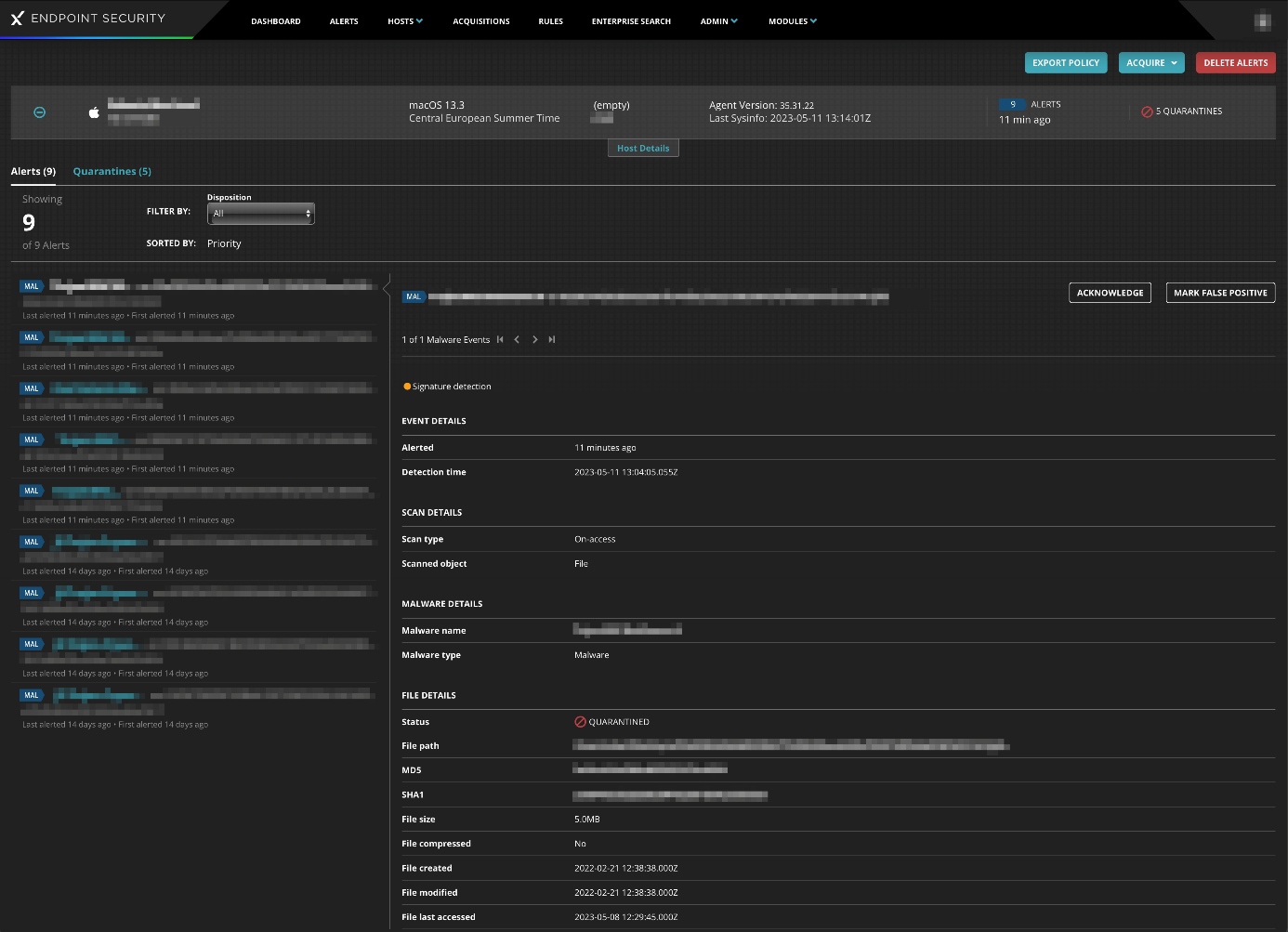

Endpoint security > Endpoint detections page

Hier können Sie eine Liste der erkannten Bedrohungen nach einer Vielzahl von Kriterien durchsuchen. Dazu gehören Schweregrad, Malware-Taktik, Erkennungstechnik, Datum und Uhrzeit, betroffener Host und angemeldeter Benutzer. Für jede Erkennung können Sie alle Details anzeigen, einschließlich einer Prozessstruktur (siehe Screenshot unten), und einen Konsolenbenutzer für die Behebung zuweisen.

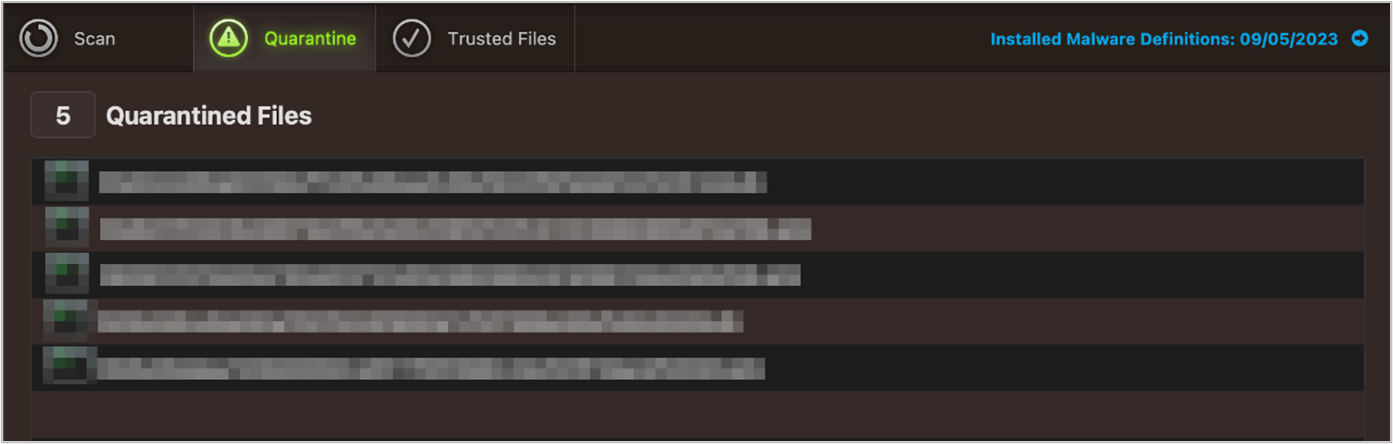

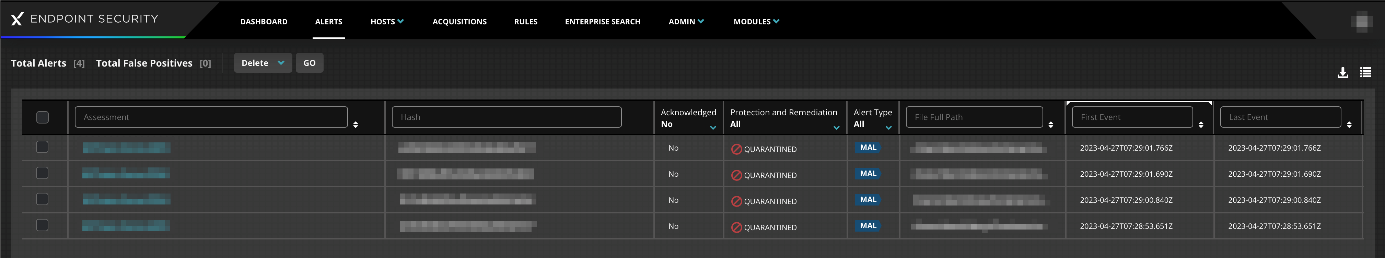

Endpoint security > Quarantined files page

Auf dieser Seite können Sie Dateien anzeigen, die vom Endpunktschutz-Client unter Quarantäne gestellt wurden. Für jedes Element können Sie das Datum und die Uhrzeit, zu der es in Quarantäne gestellt wurde, den Dateinamen, den Gerätenamen, die Anzahl der AV-Erkennungen, den angemeldeten Benutzer und seinen Status sehen. In Quarantäne gestellte Dateien können freigegeben, gelöscht oder in ein passwortgeschütztes Archiv heruntergeladen werden. Wenn Sie auf den Eintrag einer unter Quarantäne gestellten Datei klicken, öffnet sich ein Fenster mit zusätzlichen Informationen, wie z. B. Dateipfad, Datei-Hashes, Dateigröße, Dateityp, Erkennungsmethode und Schweregrad. Es gibt eine Suchfunktion und eine Reihe von Filtern, die Sie anwenden können, um bestimmte Dateien innerhalb des Quarantäne-Repositorys zu finden.

Endpoint security > Prevention policies page

Hier können Sie die Präventionsrichtlinien für die unterstützten Betriebssystem-Endpunkte erstellen und bearbeiten. Sie können die Fähigkeiten des Endpunktschutz-Clients für verschiedene Arten von angriffs-, erkennungs- und schutzbezogenem Verhalten definieren. Im Falle von Mac-Richtlinien können Sie Komponenten konfigurieren wie Enhanced Visibility, Quarantine, Execution Blocking, Unauthorized Remote Access, und den Credential Dumping. Einige Sensorkomponenten, wie z. B. Cloud Machine Learning und Sensor Machine Learning, verfügen über separat konfigurierbare Empfindlichkeitsstufen für die Erkennung und Verhinderung, die von Disabled auf Extra Aggressive reicht. Es können auch benutzerdefinierte Angriffsindikatoren (Indicators of Attack, IOA) erstellt und zugewiesen werden. Richtlinien können Geräten automatisch über ein Benennungssystem zugewiesen werden, wobei eine Richtlinienhierarchie bestimmt, welche Richtlinie Vorrang hat. Beispielsweise kann jedes Gerät mit "Mac" im Namen automatisch in eine bestimmte Gruppe von Mac-Computern eingeordnet werden, denen eine oder mehrere Richtlinien zugewiesen werden.

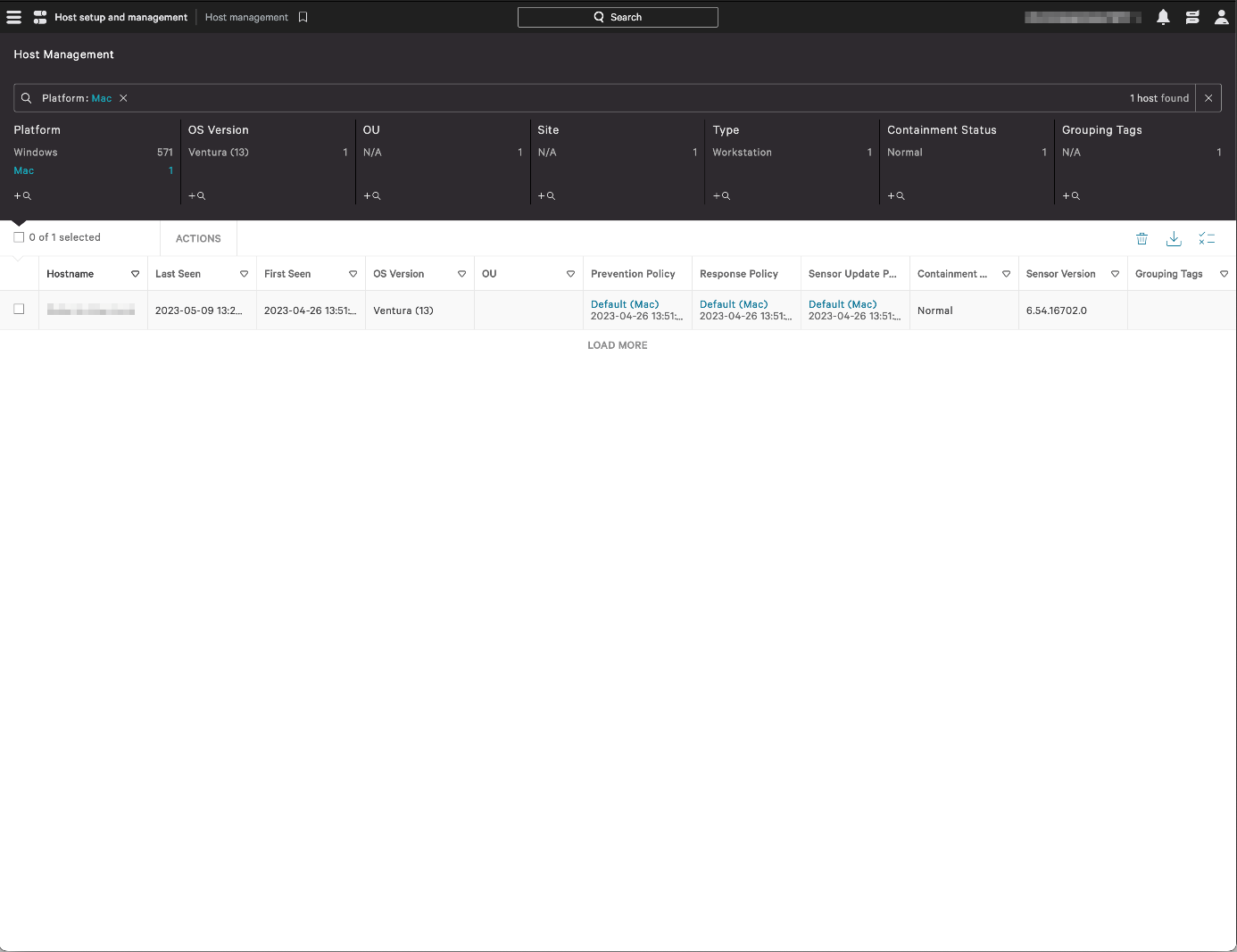

Host setup and management > Host management page

Auf dieser Seite werden alle registrierten Geräte/Hosts zusammen mit dem Host-Status, dem Betriebssystem, den Richtlinienzuweisungen, dem Containment-Status, der Sensorversion und dem Datum des ersten/letzten Zugriffs aufgelistet. Wenn Sie auf einen Eintrag klicken, öffnet sich ein Fenster mit zusätzlichen Details, wie Gerätehersteller, MAC-Adresse, IP-Adressen und Seriennummer. Wie auf anderen Detailseiten können Sie viele verschiedene Filter anwenden und nach bestimmten Hosts suchen.

Threat intelligence > Actors page

Auf dieser Seite finden Sie Einzelheiten zu bekannten cyberkriminellen Gruppen. Sie können die Länder und Branchen sehen, auf die es die einzelnen Gruppen abgesehen haben, sowie technische Details zu den verwendeten Angriffsmethoden. CrowdStrike teilte uns mit, dass diese Informationen auch in Endpoint detections Details verfügbar sind, wenn eine Entdeckung mit einem bestimmten Akteur verbunden ist.

Investigate section

Unter Investigate bietet eine äußerst umfassende Suchfunktion. Damit können Sie Suche für bestimmte Aspekte (z. B. Hosts, Hashes, Benutzer, IP-Adressen, Domänen, Ereignisse), hunt für Aktivitäten im Zusammenhang mit Erkennungen, Dateien oder ausführbaren Dateien, siehe timelines von Hosts, Prozessen und Benutzern, überprüfen Sie reports über Fernzugriff, Netzwerkanmeldung und Geostandort-Aktivitäten, und suchen Sie nach custom alerts und vulnerabilities (z. B. HiveNightmare, Log4Shell).

Endpoint Protection Client

Deployment

Installationsdateien für den Endpunktschutz-Client (Sensor) können heruntergeladen werden von Host setup and management > Sensor downloads. Ein halbes Dutzend älterer Versionen des Sensors sind ebenfalls verfügbar. Die lokale Installation erfordert die Verwendung des macOS Terminal - instructions finden Sie in der Dokumentation (Support and resources > Documentation).

Allgemeine Handhabung

Es wird keine grafische Benutzeroberfläche bereitgestellt. Nur Benutzer mit einem macOS-Administrator-Account können über die Befehlszeilenschnittstelle mit dem Sensor interagieren (falconctl) über das macOS Terminal. Sie können zum Beispiel Sensorinformationen und Statistiken ausgeben (falconctl stats), load/unload the sensor (falconctl load / falconctl unload), und uninstall the sensor (falconctl uninstall). Mit den für diesen Test verwendeten Einstellungen werden entdeckte Dateien nicht gelöscht, sondern an Ort und Stelle unter Quarantäne gestellt.

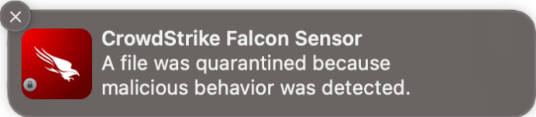

Alerts

Wenn Malware in unserem Protection Test erkannt wurde, zeigte der Sensor eine Warnung in Form der unten abgebildeten Systembenachrichtigung an, ohne weitere Einzelheiten über die Bedrohung. Es war keine Benutzeraktion erforderlich, und die Warnung wurde nach einigen Sekunden automatisch geschlossen.

Zusammenfassung

Intego Mac Internet Security X9 ist ein kostenpflichtiges Antivirus-Programm und eine gute Wahl für weniger erfahrene Benutzer. Zusätzlich zu den Anti-Malware-Funktionen enthält es auch eine separate Firewall-Anwendung, die NetBarrier. In diesem Review haben wir uns jedoch auf die Antivirus-Anwendung konzentriert, VirusBarrier. Einige der wichtigsten Aspekte sind:

- einfache und unkomplizierte Installation und Einrichtung der wichtigsten Funktionen

- alle verfügbaren Funktionen werden in einer übersichtlichen GUI angezeigt

- verschiedene Scan-Optionen, einschließlich geplanter Scans und Scans von gemounteten Volumes

- klare und anhaltende Warnungen

- normale Benutzerkonten können keine riskanten Aktionen durchführen (z. B. Schutz deaktivieren, Programm deinstallieren)

Installation, Einrichtung und Deinstallation

Um Mac Internet Security X9 einzurichten, müssen Sie nur das Installationsprogramm von der Website des Herstellers herunterladen und ausführen. Der Einrichtungsassistent ist unkompliziert, allerdings müssen Sie das Programm nach der Installation manuell öffnen. Danach werden Sie aufgefordert, das Produkt zu aktivieren und das Programm zuzulassen. Full Disk Access in den Systemeinstellungen von macOS. Das Programm kann deinstalliert werden, indem man das Installationsprogramm erneut ausführt und doppelt auf Uninstallklickt, oder durch Löschen des Intego-Ordners aus dem macOS-Programmordner. Das Programmfenster hat einen dunklen und einen hellen Modus, die mit den Einstellungen für den dunklen und hellen Modus von macOS übereinstimmen.

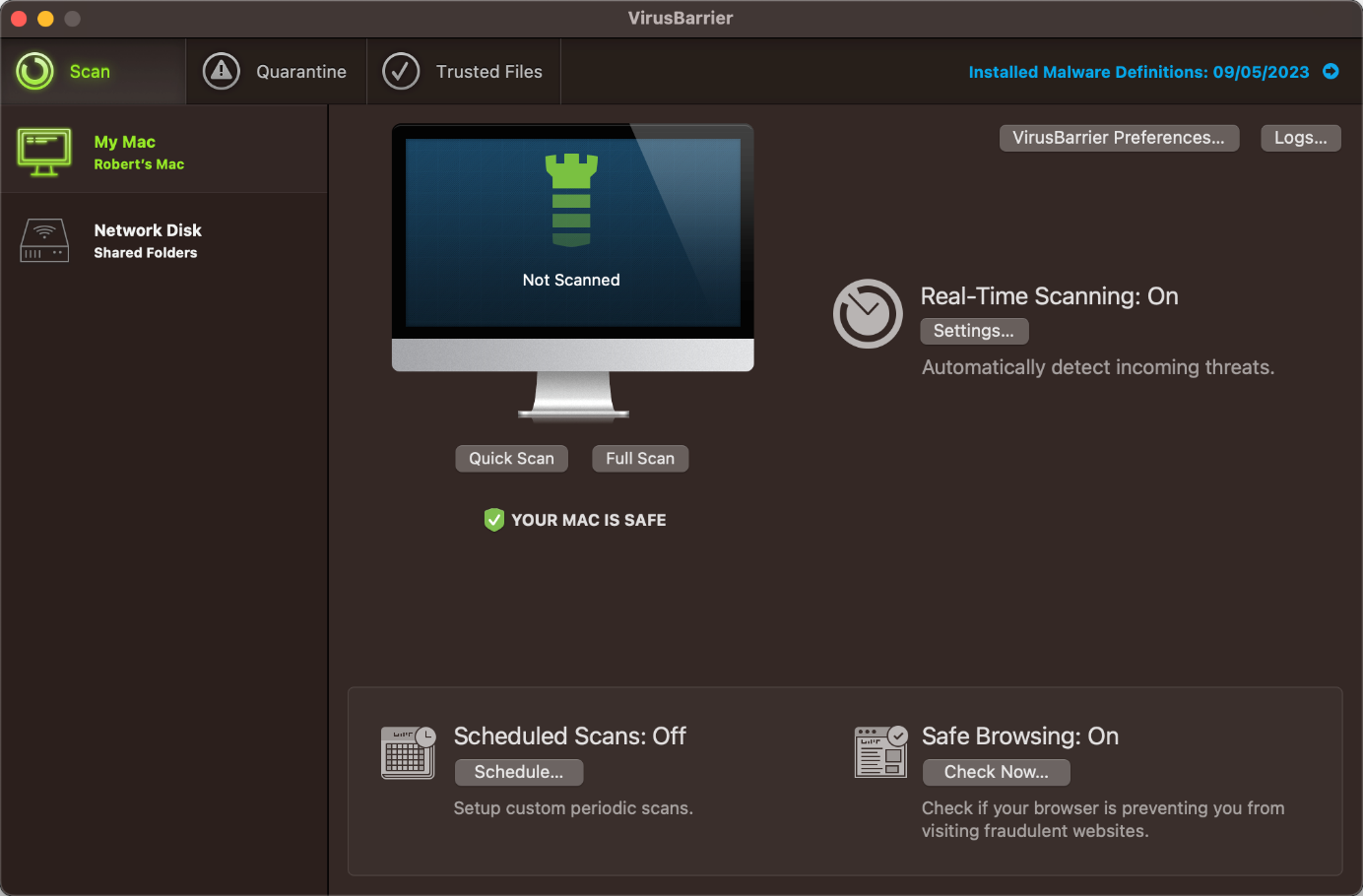

Allgemeine Handhabung und wesentliche Merkmale

Protection status, scan options (Schnellsuche, vollständige Suche, zeitgesteuerte Suche), Quarantine, Liste der Scan-Ausnahmen (Vertrauenswürdige Dateien), und Settings befinden sich alle auf der Scan Seite des Hauptfensters des Programms. A Handbuch Update kann durch einen Klick auf das Symbol Malware-Definitionen Link auf der Scan Seite, oder durch Auswahl von Check for Updates unter dem VirusBarrier oder das Taskleistensymbol in der macOS-Menüleiste. In allen Fällen wird das NetUpdate Es öffnet sich eine Anwendung, die den Aktualisierungsstatus sowie die Tage, nach denen der Schutz abläuft, und die entsprechenden Einstellungen anzeigt. Die Anwendung Subscription Information können in der About-Box der Website eingesehen werden. VirusBarrier Menü. Die Online Hilfe findet sich in dem Help in der macOS-Menüleiste, das die Support-Seite im Standardbrowser öffnet. Zusätzlich wird eine grundlegende Hilfe angezeigt, die die wichtigsten Funktionen im Hauptfenster des Programms erklärt.

Protection

Von der Scan Seite des Hauptprogrammfensters oder dem File Menü in der macOS-Menüleiste können Sie einen quick scan, full scan, oder Custom Scan von bestimmten Dateien oder Ordnern durchführen. Letzteres kann auch z.B. über das Finder-Kontextmenü ausgeführt werden. Die Website automatic scan of volumes wenn sie gemountet sind, können aktiviert werden in Settings. Auf der Scan Seite können Sie auch scheduled scans (Zeitplan) konfigurieren, und das Schutz- und Erkennungsverhalten des Programms (VirusBarrier Preferences). Das Programm prüft, ob die Safe-Browsing-Funktion der unterstützten Browser (Safari, Chrome, Firefox) aktiviert ist und warnt Sie, falls sie deaktiviert ist. VirusBarrier verwendet die eigene Erkennungs-Engine von Intego, um macOS-Malware zu erkennen, nutzt aber die Avira-Engine, um Windows-Malware zu erkennen.

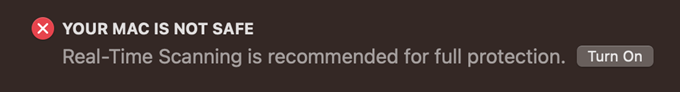

Alerts

Als wir den Echtzeitschutz von Intego auf der Scan Seite deaktiviert haben, wurde im Hauptfenster des Programms die unten stehende Warnung angezeigt. Wir konnten den Schutz leicht reaktivieren, mit einem Klick auf Turn On.

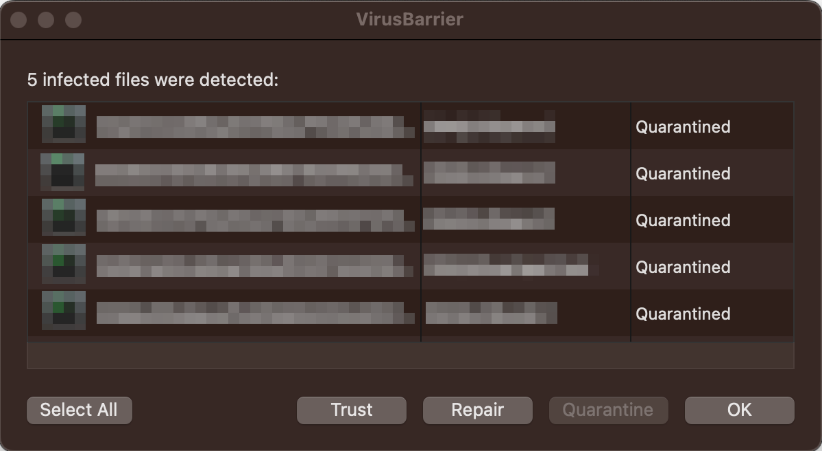

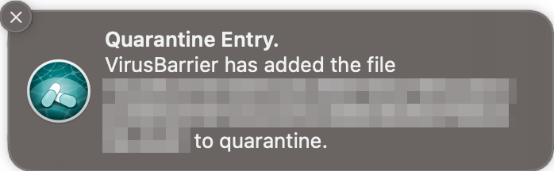

Wenn in unserem Protection Test Malware erkannt wurde, zeigte das Programm den Dialog und eine Warnung in Form einer Systembenachrichtigung an, die den Dateinamen und die durchgeführte Aktion enthielt (siehe unten). Eine Benutzeraktion war nicht erforderlich. Der Dialog blieb bestehen, bis wir ihn schlossen, und die Warnung wurde nach einigen Sekunden automatisch geschlossen.

Quarantäne & Protokolle

Unter Quarantine Seite des Programms (Screenshot unten) zeigt Ihnen alle Elemente, die in Quarantäne gestellt wurden. Es gibt Optionen zum Löschen, Reparieren oder Wiederherstellen (trust) eine einzelne oder alle Dateien in Quarantäne. Wenn Sie auf ein einzelnes Element klicken, wird der Pfad zu seinem Speicherort in der Statusleiste am unteren Rand angezeigt.

Logs auf der Scan Seite zeigt eine Liste aller Systemereignisse an, einschließlich Updates, Scans und Echtzeit-Erkennungen, Echtzeit-Schutzstatus und Elemente, die zur Quarantäne hinzugefügt oder daraus gelöscht wurden. Es werden das Datum und die Uhrzeit sowie ein Ampel-Farbsystem für jedes Element angezeigt. So werden Malware-Funde rot, Quarantäne-Aktionen gelb und die Aktivierung des Echtzeitschutzes grün dargestellt.

Advanced Options

Nur Benutzer mit einem macOS-Administrator-Account können die folgenden Aufgaben durchführen (Vorsicht ist geboten):

- Schutzfunktionen deaktivieren (unter Scan Seite, unter der Settingsoder das Symbol in der Taskleiste)

- Uninstall the program

Zusammenfassung

Kaspersky Plus für Mac ist ein kostenpflichtiges Antivirus-Programm und eine ausgezeichnete Wahl für nicht erfahrene Benutzer. Einige seiner wichtigsten Aspekte sind:

- einfache und unkomplizierte Installation und geführte Einrichtung der Hauptfunktionen

- alle verfügbaren Funktionen in einer gut organisierten und übersichtlichen Oberfläche angezeigt

- verschiedene Scan-Optionen und viele Einstellungen, einschließlich zeitgesteuerte Scans und automatische USB-Scans

- klare Warnungen

- normale Benutzerkonten können keine riskanten Aktionen durchführen (z. B. Schutz deaktivieren, Programm deinstallieren)

Installation, Einrichtung und Deinstallation

Sie können Kaspersky Plus für Mac einrichten, indem Sie das Installationsprogramm von der Website des Herstellers herunterladen und ausführen. Die Ersteinrichtung ist unkompliziert, da das Programm Sie Schritt für Schritt durch die Installation führt und kurze Erklärungen liefert. Dabei können Sie zusätzliche Schutzfunktionen aktivieren, z. B. den Wi-Fi-Netzwerkschutz und Browser-Erweiterungen für Safari/Chrome/Firefox. Nach Abschluss der Installation werden im Hauptfenster des Programms verschiedene Empfehlungen angezeigt, z. B. die Aktivierung automatischer macOS-Updates, die Anmeldung bei Mein Kaspersky-Konto und die Installation fehlender Browser-Erweiterungen, der Kaspersky VPN- oder Password Manager-Apps. Das Programm kann über Support > Uninstall im Help Menü der macOS-Menüleiste deinstalliert werden oder durch Löschen aus dem macOS-Programmordner.

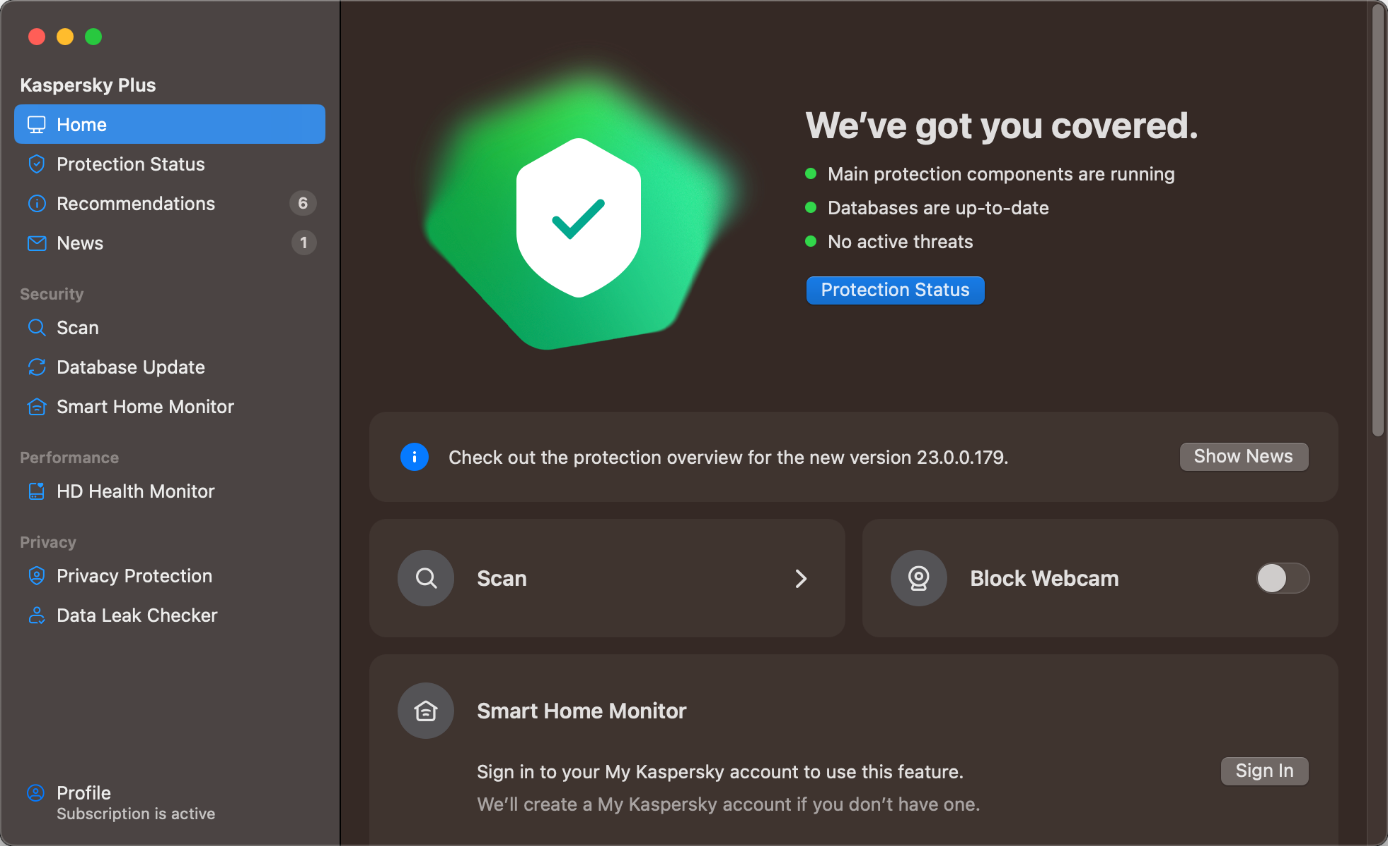

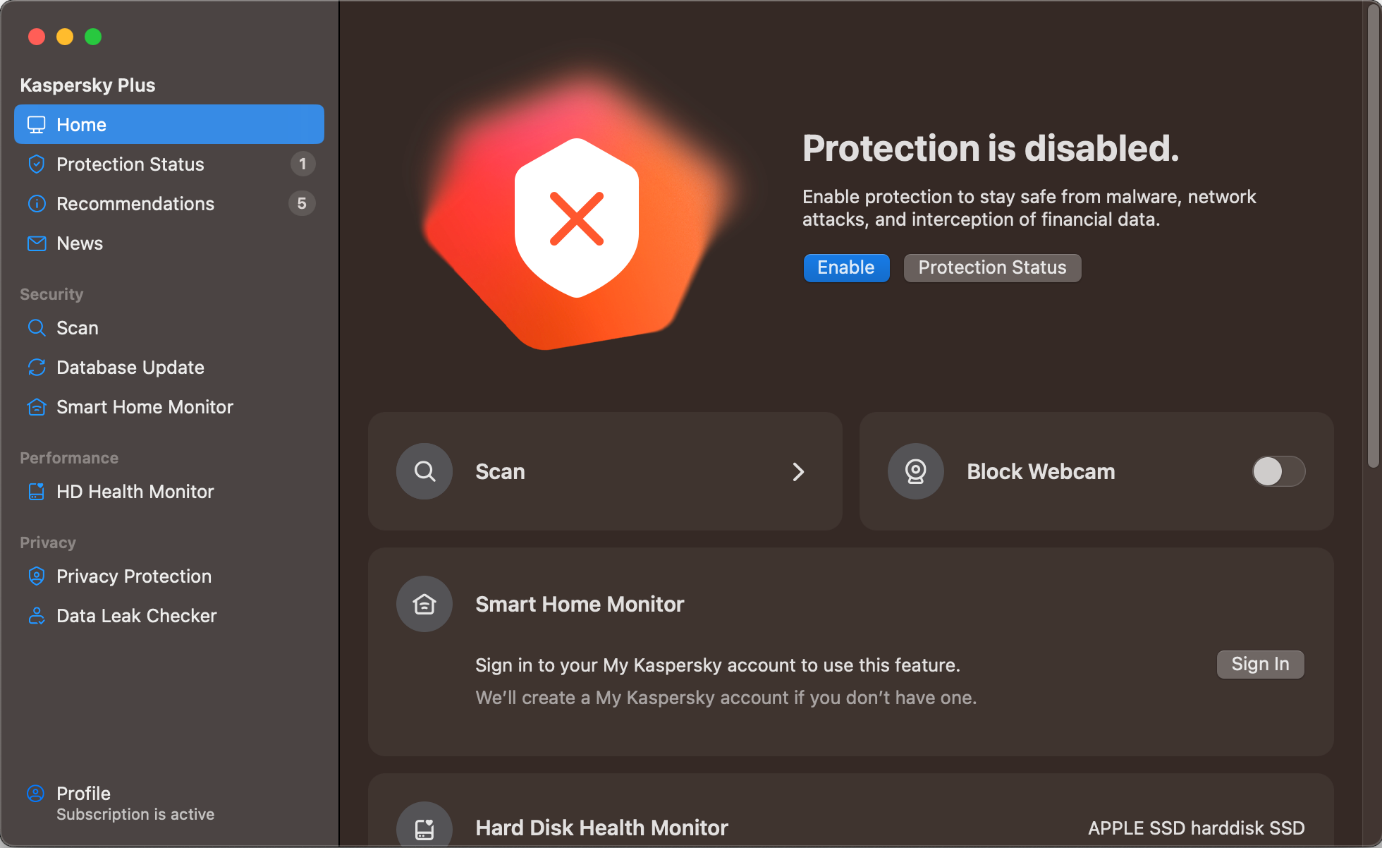

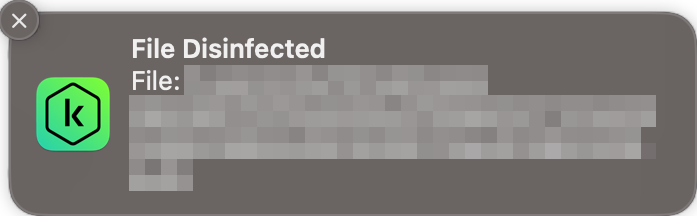

Allgemeine Handhabung und wesentliche Merkmale